Р’ СҖСғРұСҖРёРәСғ "РһС…СҖР°РҪРҪР°СҸ Рё РҫС…СҖР°РҪРҪРҫ-РҝРҫжаСҖРҪР°СҸ СҒРёРіРҪализаСҶРёСҸ, РҝРөСҖРёРјРөСӮСҖалСҢРҪСӢРө СҒРёСҒСӮРөРјСӢ" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

РһРұРөСҒРҝРөСҮРөРҪРёРө РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫ РҫРҝР°СҒРҪРҫРіРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ СҖР°СҒСҒРјР°СӮСҖРёРІР°РөСӮСҒСҸ РІ СҒСӮР°СӮСҢРө РҪРө СӮРҫР»СҢРәРҫ СҒ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮРё С„РҫСҖРјРёСҖРҫРІР°РҪРёСҸ РәРҫРҪСҶРөРҝСҶРёРё РҙР°РҪРҪРҫРіРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РҪРҫ Рё СҒ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ РІСӢРұРҫСҖР° С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ Рё СҒРҫСҒСӮава РҝРҫРҙСҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҙР»СҸ СҒРёСҒСӮРөРјСӢ РәРҫРјРҝР»РөРәСҒРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё (РЎРҡР‘) РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РәРҫСӮРҫСҖР°СҸ РјРҫгла РұСӢ РҫРұРөСҒРҝРөСҮРёСӮСҢ СҖРөализаСҶРёСҺ СҚСӮРҫР№ РәРҫРҪСҶРөРҝСҶРёРё

Р’.Рҳ. Р’Р°СҒРёР»РөСҶ

Р СғРәРҫРІРҫРҙРёСӮРөР»СҢ СҒР»СғР¶РұСӢ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РһРҗРһ "Р—РӯРӣРўРҗ-РўР’"

РҡРҫРҪСӮСғСҖСӢ РҝСҖРҫРұР»РөРјСӢ

РҳРҪС„РҫСҖРјР°СҶРёРҫРҪРҪР°СҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮСҢ С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫ РҫРҝР°СҒРҪРҫРіРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ (РҳР‘Рҹ) СҸРІР»СҸРөСӮСҒСҸ РҫРҙРҪРёРј РёР· РІРёРҙРҫРІ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё (РҝРҫ СҒРҫРҙРөСҖжаРҪРёСҺ), РәРҫСӮРҫСҖР°СҸ РҫРұРөСҒРҝРөСҮРёРІР°РөСӮСҒСҸ СҒ РҝРҫРјРҫСүСҢСҺ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРҫР№ РҝРҫРҙСҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё (РҹР—Рҳ), РІС…РҫРҙСҸСүРөР№ РІ СҒРҫСҒСӮав РЎРҡР‘ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. РҳРҪС„РҫСҖРјР°СҶРёРҫРҪРҪР°СҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮСҢ (РҝРҫ РҫРҝСҖРөРҙРөР»РөРҪРёСҺ) -СҚСӮРҫ СҒРҫСҒСӮРҫСҸРҪРёРө Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ СҒСҖРөРҙСӢ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РҫСӮ РІРҪРөСҲРҪРёС… Рё РІРҪСғСӮСҖРөРҪРҪРёС… СғРіСҖРҫР·, РҫРұРөСҒРҝРөСҮРёРІР°СҺСүРөРө РөРө С„РҫСҖРјРёСҖРҫРІР°РҪРёРө, РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРө Рё СҖазвиСӮРёРө РІ РёРҪСӮРөСҖРөСҒах РәР°Рә РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РІ РҫСӮРҙРөР»СҢРҪРҫСҒСӮРё, СӮР°Рә Рё РҫРұСүРөСҒСӮРІР° РІ СҶРөР»РҫРј.

РҹРҫРҙ РҫРұРөСҒРҝРөСҮРөРҪРёРөРј РҳР‘Рҹ РІ СҒСӮР°СӮСҢРө РҝРҫРҙСҖазСғРјРөРІР°РөСӮСҒСҸ взаимРҫСҒРІСҸР·Р°РҪРҪРҫРө СҖРөСҲРөРҪРёРө РҙРІСғРөРҙРёРҪРҫР№ Р·Р°РҙР°СҮРё: СҒ РҫРҙРҪРҫР№ СҒСӮРҫСҖРҫРҪСӢ, Р·Р°СүРёСӮР° РёРҪС„РҫСҖРјР°СҶРёРё РҫСӮ РөРө СҖазСҖСғСҲРөРҪРёСҸ Рё РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪРҫРіРҫ РҫРұСҖР°СүРөРҪРёСҸ СҒ РҪРөСҺ, СҒ РҙСҖСғРіРҫР№ - Р·Р°СүРёСӮР° Р»СҺРҙРөР№ Рё РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫ-СғРҝСҖавлСҸСҺСүРёС… СҒРёСҒСӮРөРј РҫСӮ СҖазСҖСғСҲР°СҺСүРөРіРҫ РІРҫР·РҙРөР№СҒСӮРІРёСҸ РёРҪС„РҫСҖРјР°СҶРёРё.

РҳРҪС„РҫСҖРјР°СҶРёСҸ, РҝРҫ РҫРҝСҖРөРҙРөР»РөРҪРёСҺ РӨРөРҙРөСҖалСҢРҪРҫРіРҫ Р·Р°РәРҫРҪР° РҫСӮ 27.07.2006 Рі. в„– 149-РӨР— "РһРұ РёРҪС„РҫСҖРјР°СҶРёРё, РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢС… СӮРөС…РҪРҫР»РҫРіРёСҸС… Рё Рҫ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё" (РҙалРөРө - Р—Р°РәРҫРҪ РҫРұ РёРҪС„РҫСҖРјР°СҶРёРё), -СҚСӮРҫ "СҒРІРөРҙРөРҪРёСҸ (СҒРҫРҫРұСүРөРҪРёСҸ, РҙР°РҪРҪСӢРө) РҪРөзавиСҒРёРјРҫ РҫСӮ С„РҫСҖРјСӢ РёС… РҝСҖРөРҙСҒСӮавлРөРҪРёСҸ".

РқР° РҝСҖР°РәСӮРёРәРө РҫСҒРҪРҫРІРҪРҫРө РІРҪРёРјР°РҪРёРө РІ РҝлаРҪРө РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ СғРҙРөР»СҸРөСӮСҒСҸ РҝСҖРөРёРјСғСүРөСҒСӮРІРөРҪРҪРҫ РҝРөСҖРІРҫР№ РёР· СғРҝРҫРјСҸРҪСғСӮСӢС… РІ РҪР°СҮалРө СҒРҫСҒСӮавлСҸСҺСүРёС… РҝСҖРҫРұР»РөРј, СӮРҫ РөСҒСӮСҢ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё, РәвалифиСҶРёСҖСғРөРјРҫР№ РөРө СҒРҫРұСҒСӮРІРөРҪРҪРёРәРҫРј (РіРҫСҒСғРҙР°СҖСҒСӮРІРҫРј, СҺСҖРёРҙРёСҮРөСҒРәРёРј лиСҶРҫРј, РіСҖСғРҝРҝРҫР№ физиСҮРөСҒРәРёС… лиСҶ или РҫСӮРҙРөР»СҢРҪСӢРј физиСҮРөСҒРәРёРј лиСҶРҫРј) РәР°Рә РҫРұСҠРөРәСӮ Р·Р°СүРёСӮСӢ РҫСӮ РІРҪРөСҲРҪРёС… Рё РІРҪСғСӮСҖРөРҪРҪРёС… СғРіСҖРҫР· РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё. Р’ РҫСӮРҙРөР»СҢРҪСӢС… СҒР»СғСҮР°СҸС… Рә РҫРұСҠРөРәСӮСғ Р·Р°СүРёСӮСӢ РјРҫРіСғСӮ РұСӢСӮСҢ РҫСӮРҪРөСҒРөРҪСӢ СӮР°РәР¶Рө РҪРҫСҒРёСӮРөР»СҢ РёРҪС„РҫСҖРјР°СҶРёРё или РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРө СӮРөС…РҪРҫР»РҫРіРёРё.

Р—Р°СүРёСӮСғ РёРҪС„РҫСҖРјР°СҶРёРё Р—Р°РәРҫРҪ РҫРұ РёРҪС„РҫСҖРјР°СҶРёРё (СҒСӮР°СӮСҢСҸ 16, РҝСғРҪРәСӮ I) РёРҪСӮРөСҖРҝСҖРөСӮРёСҖСғРөСӮ РәР°Рә "РҝСҖРёРҪСҸСӮРёРө РҝСҖавРҫРІСӢС…, РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪСӢС… Рё СӮРөС…РҪРёСҮРөСҒРәРёС… РјРөСҖ, РҪР°РҝСҖавлРөРҪРҪСӢС… РҪР°: 1) РҫРұРөСҒРҝРөСҮРөРҪРёРө Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҫСӮ РҪРөРҝСҖавРҫРјРөСҖРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР°, СғРҪРёСҮСӮРҫР¶РөРҪРёСҸ, РјРҫРҙифиСҶРёСҖРҫРІР°РҪРёСҸ, РәРҫРҝРёСҖРҫРІР°РҪРёСҸ, РҝСҖРөРҙРҫСҒСӮавлРөРҪРёСҸ, СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёСҸ, Р° СӮР°РәР¶Рө РҫСӮ РёРҪСӢС… РҪРөРҝСҖавРҫРјРөСҖРҪСӢС… РҙРөР№СҒСӮРІРёР№ РІ РҫСӮРҪРҫСҲРөРҪРёРё СӮР°РәРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё; 2) СҒРҫРұР»СҺРҙРөРҪРёРө РәРҫРҪфиРҙРөРҪСҶиалСҢРҪРҫСҒСӮРё РёРҪС„РҫСҖРјР°СҶРёРё РҫРіСҖР°РҪРёСҮРөРҪРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР°; 3) СҖРөализаСҶРёСҺ РҝСҖава РҪР° РҙРҫСҒСӮСғРҝ Рә РёРҪС„РҫСҖРјР°СҶРёРё".

Р’СӮРҫСҖР°СҸ СҒРҫСҒСӮавлСҸСҺСүР°СҸ РҝСҖРҫРұР»РөРјСӢ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ, СӮРҫ РөСҒСӮСҢ Р·Р°СүРёСӮР° РҫСӮ РёРҪС„РҫСҖРјР°СҶРёРё, РәР°Рә РҝСҖавилРҫ, РёРіРҪРҫСҖРёСҖСғРөСӮСҒСҸ РІРІРёРҙСғ РҫСӮСҒСғСӮСҒСӮРІРёСҸ РјРөС…Р°РҪРёР·РјР° Р·Р°СүРёСӮСӢ РҫСӮ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫРіРҫ РҪР°СҒилиСҸ РҪР°Рҙ лиСҮРҪРҫСҒСӮСҢСҺ Рё СҖазСҖСғСҲР°СҺСүРөРіРҫ РІРҫР·РҙРөР№СҒСӮРІРёСҸ РёРҪС„РҫСҖРјР°СҶРёРё РҪР° СғРҝРҫРјСҸРҪСғСӮСӢРө РІСӢСҲРө СҒРёСҒСӮРөРјСӢ.

РЈСҮРёСӮСӢРІР°СҸ РёР·Р»РҫР¶РөРҪРҪРҫРө, СҒРјСӢСҒР» РҝРҫРҪСҸСӮРёСҸ "РҫРұРөСҒРҝРөСҮРөРҪРёРө РҳР‘Рҹ" РІ СҒСӮР°СӮСҢРө РёСҒСӮРҫР»РәРҫРІСӢРІР°РөСӮСҒСҸ РәР°Рә РҫСҒСғСүРөСҒСӮРІР»РөРҪРёРө РәРҫРјРҝР»РөРәСҒР° РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪСӢС… Рё СӮРөС…РҪРёСҮРөСҒРәРёС… РјРөСҖ РҝРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҺ СҖРөжима РәРҫРҪфиРҙРөРҪСҶиалСҢРҪРҫСҒСӮРё, РҝСҖРөРҙРҫСӮРІСҖР°СүРөРҪРёСҺ СғСӮРөСҮРәРё Рё Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё, Р° СӮР°РәР¶Рө РҝРҫ РҝСҖРҫСӮРёРІРҫРҙРөР№СҒСӮРІРёСҺ РҝРҫСӮРөРҪСҶиалСҢРҪСӢРј РёСҒСӮРҫСҮРҪРёРәам СғРіСҖРҫР· РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё.

РЈСӮРөСҮРәР° РёРҪС„РҫСҖРјР°СҶРёРё, РҝРҫРҙР»РөжаСүРөР№ Р·Р°СүРёСӮРө РІ СҒРҫРҫСӮРІРөСӮСҒСӮРІРёРё СҒ СӮСҖРөРұРҫРІР°РҪРёСҸРјРё РҝСҖавРҫРІСӢС… РҙРҫРәСғРјРөРҪСӮРҫРІ или СӮСҖРөРұРҫРІР°РҪРёСҸРјРё, СғСҒСӮР°РҪавливаРөРјСӢРјРё СҒРҫРұСҒСӮРІРөРҪРҪРёРәРҫРј РёРҪС„РҫСҖРјР°СҶРёРё, РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РҝРҫ Р“РһРЎРў Р 50922-96 РәР°Рә РҪРөРәРҫРҪСӮСҖРҫлиСҖСғРөРјРҫРө СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёРө РёРҪС„РҫСҖРјР°СҶРёРё РІ СҖРөР·СғР»СҢСӮР°СӮРө РөРө СҖазглаСҲРөРҪРёСҸ, РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР° Рё РҝРҫР»СғСҮРөРҪРёСҸ РҪРөРҫРҝСҖРөРҙРөР»РөРҪРҪСӢРј РәСҖСғРіРҫРј лиСҶ (РІ СҮР°СҒСӮРҪРҫРј СҒР»СғСҮР°Рө -СҒСғРұСҠРөРәСӮРҫРј СҒ РҝСҖРҫСӮРёРІРҫРҝСҖавРҪСӢРјРё РҪамРөСҖРөРҪРёСҸРјРё). РҗРҪализ СҒРҫРҙРөСҖжаРҪРёСҸ СҒРҝРөСҶиалСҢРҪРҫР№ лиСӮРөСҖР°СӮСғСҖСӢ, РҝРҫСҒРІСҸСүРөРҪРҪРҫР№ СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјРҫР№ РҝСҖРҫРұР»РөРјР°СӮРёРәРө, СғРұРөР¶РҙР°РөСӮ РІ СӮРҫРј, СҮСӮРҫ:

РһСӮРөСҮРөСҒСӮРІРөРҪРҪСӢР№ РҫРҝСӢСӮ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ РҝРҫРҙСӮРІРөСҖР¶РҙР°РөСӮ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮСҢ СҒРҫСҒСҖРөРҙРҫСӮРҫСҮРөРҪРёСҸ СғСҒилий РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РҪР° РҙРІСғС… главРҪСӢС… РҪР°РҝСҖавлРөРҪРёСҸС…: СҒ РҫРҙРҪРҫР№ СҒСӮРҫСҖРҫРҪСӢ, РҪР° С„РҫСҖРјРёСҖРҫРІР°РҪРёРё СҒРёСҒСӮРөРјСӢ РІР·РіР»СҸРҙРҫРІ (РәРҫРҪСҶРөРҝСҶРёРё) РҪР° РҝСҖРҫРұР»РөРјСғ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ, СҒ РҙСҖСғРіРҫР№ - РҪР° РІСӢРұРҫСҖРө С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ Рё СҒРҫСҒСӮава РҝРҫРҙСҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҙР»СҸ РЎРҡР‘ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РҫРұРөСҒРҝРөСҮРёРІР°СҺСүРөР№ СҖРөализаСҶРёСҺ СғРәазаРҪРҪРҫР№ РәРҫРҪСҶРөРҝСҶРёРё.

РһРұСҸР·Р°СӮРөР»СҢРҪРҫРө СғСҒР»РҫРІРёРө СҖРөСҲРөРҪРёСҸ РҝСҖРҫРұР»РөРјСӢ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ - СҶРөРҪСӮСҖализРҫРІР°РҪРҪРҫРө СғРҝСҖавлРөРҪРёРө, РәРҫСӮРҫСҖРҫРө РҝСҖРөРҙСғСҒРјР°СӮСҖРёРІР°РөСӮ:

РЎРҡР‘: РәРҫРҪСҶРөРҝСҶРёСҸ, СҶРөР»СҢ Рё Р·Р°РҙР°СҮРё РҳР‘Рҹ

РҡРҫРҪСҶРөРҝСҶРёСҸ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ РІ СҒРҫСҒСӮавРө РЎРҡР‘ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РҫРҝСҖРөРҙРөР»СҸРөСӮ РҝРҫСӮРөРҪСҶиалСҢРҪСӢРө РёСҒСӮРҫСҮРҪРёРәРё СғРіСҖРҫР· РҳР‘Рҹ Рё РјРөСҖСӢ РҝСҖРҫСӮРёРІРҫРҙРөР№СҒСӮРІРёСҸ РёРј СҒРҫ СҒСӮРҫСҖРҫРҪСӢ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ Рё, СҖР°СҒСҒРјР°СӮСҖРёРІР°СҸ РёРҪС„РҫСҖРјР°СҶРёСҺ РәР°Рә РҫРұСҠРөРәСӮ Р·Р°СүРёСӮСӢ, СғСҒСӮР°РҪавливаРөСӮ СҶРөР»СҢ Рё Р·Р°РҙР°СҮРё, РәРҫСӮРҫСҖСӢРө РҪРөРҫРұС…РҫРҙРёРјРҫ СҖРөСҲРёСӮСҢ РҙР»СҸ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ.

Р’ завиСҒРёРјРҫСҒСӮРё РҫСӮ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-РҝСҖавРҫРІРҫР№ С„РҫСҖРјСӢ Рё С„РҫСҖРјСӢ СҒРҫРұСҒСӮРІРөРҪРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РәРҫРҪСҶРөРҝСҶРёСҸ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ СҖазСҖР°РұР°СӮСӢРІР°РөСӮСҒСҸ:

РҰРөР»СҢ Рё Р·Р°РҙР°СҮРё РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ

РһРұСҖР°СүР°СҸСҒСҢ Рә РҝСҖРёРҪСҸСӮРҫРјСғ РІ СҒСӮР°СӮСҢРө РҫРҝСҖРөРҙРөР»РөРҪРёСҺ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РҝРҫРҙ СҶРөР»СҢСҺ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ РІ СҒРҫСҒСӮавРө РЎРҡР‘ СҒР»РөРҙСғРөСӮ РҝРҫРҪРёРјР°СӮСҢ РҫРіСҖажРҙРөРҪРёРө РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РҫСӮ РІРҫР·РҙРөР№СҒСӮРІРёСҸ РҝРҫСӮРөРҪСҶиалСҢРҪСӢС… РёСҒСӮРҫСҮРҪРёРәРҫРІ СғРіСҖРҫР· РІ РёРҪСӮРөСҖРөСҒах СҒРҫР·РҙР°РҪРёСҸ РҝСҖРөРҙРҝРҫСҒСӢР»РҫРә РҙР»СҸ РҙРҫлгРҫСҒСҖРҫСҮРҪРҫРіРҫ Рё СғСҒСӮРҫР№СҮРёРІРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ.

РҹРөСҖРөСҮРөРҪСҢ Р·Р°РҙР°СҮ, РҝРҫРҙР»РөжаСүРёС… СҖРөСҲРөРҪРёСҺ РҙР»СҸ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳР‘Рҹ, РјРҫР¶РҪРҫ РҫРҝСҖРөРҙРөлиСӮСҢ СҒР»РөРҙСғСҺСүРёРј РҫРұСҖазРҫРј:

Р’ завиСҒРёРјРҫСҒСӮРё РҫСӮ РІРҪРөСҲРҪРөР№ РҫРұСҒСӮР°РҪРҫРІРәРё Рё фаРәСӮРҫСҖРҫРІ, РҫРҝСҖРөРҙРөР»СҸРөРјСӢС… СҒРҝРөСҶифиРәРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, СғРәазаРҪРҪСӢР№ РҝРөСҖРөСҮРөРҪСҢ Р·Р°РҙР°СҮ РјРҫР¶РөСӮ РұСӢСӮСҢ СҖР°СҒСҲРёСҖРөРҪ или СҒСғР¶РөРҪ.

РҡлаСҒСҒифиРәР°СҶРёРҫРҪРҪСӢРө РҝСҖРёР·РҪР°РәРё Р·Р°СүРёСүР°РөРјРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё

Р—Р°СүРёСүР°РөРјР°СҸ РёРҪС„РҫСҖРјР°СҶРёСҸ (Р—Рҳ) РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РјРҫР¶РөСӮ РұСӢСӮСҢ РәлаСҒСҒифиСҶРёСҖРҫРІР°РҪР° РҝРҫ РҪРөСҒРәРҫР»СҢРәРёРј РҝСҖРёР·РҪР°Рәам: 1 - С„РҫСҖРјР° РҝСҖРөРҙСҒСӮавлРөРҪРёСҸ; 2 - РәР°СӮРөРіРҫСҖРёСҸ РҙРҫСҒСӮСғРҝР°; 3 - РҝРҫСҖСҸРҙРҫРә СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёСҸ. РЎРҫглаСҒРҪРҫ РҝСҖРёР·РҪР°РәСғ 1 РІРҫР·РјРҫР¶РҪСӢ РҙРІРө С„РҫСҖРјСӢ РҝСҖРөРҙСҒСӮавлРөРҪРёСҸ Р—Рҳ: РІ РҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪРҫРј Рё РҪРөРҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪРҫРј РІРёРҙРө. РҹРөСҖРІР°СҸ РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РІ Р—Р°РәРҫРҪРө РҫРұ РёРҪС„РҫСҖРјР°СҶРёРё (СҒСӮР°СӮСҢСҸ 2) РәР°Рә "зафиРәСҒРёСҖРҫРІР°РҪРҪР°СҸ РҪР° РјР°СӮРөСҖиалСҢРҪРҫРј РҪРҫСҒРёСӮРөР»Рө РҝСғСӮРөРј РҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРёСҸ РёРҪС„РҫСҖРјР°СҶРёСҸ СҒ СҖРөРәРІРёР·РёСӮами, РҝРҫР·РІРҫР»СҸСҺСүРёРјРё РҫРҝСҖРөРҙРөлиСӮСҢ СӮР°РәСғСҺ РёРҪС„РҫСҖРјР°СҶРёСҺ или РІ СғСҒСӮР°РҪРҫРІР»РөРҪРҪСӢС… Р·Р°РәРҫРҪРҫРҙР°СӮРөР»СҢСҒСӮРІРҫРј Р РҫСҒСҒРёР№СҒРәРҫР№ РӨРөРҙРөСҖР°СҶРёРё СҒР»СғСҮР°СҸС… РөРө РјР°СӮРөСҖиалСҢРҪСӢР№ РҪРҫСҒРёСӮРөР»СҢ".

РҹРҫРҙ РҪРөРҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪРҫР№ Р—Рҳ РҝРҫРҪРёРјР°РөСӮСҒСҸ СҖРөСҮРөРІР°СҸ (Р°РәСғСҒСӮРёСҮРөСҒРәР°СҸ) РёРҪС„РҫСҖРјР°СҶРёСҸ, СҒРҫРҙРөСҖжаСүР°СҸ СҒРІРөРҙРөРҪРёСҸ РҫРіСҖР°РҪРёСҮРөРҪРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР°, Р° СӮР°РәР¶Рө РҫРҝРҫСҒСҖРөРҙРҫРІР°РҪРҪР°СҸ РёРҪС„РҫСҖРјР°СҶРёСҸ, РёСҒСӮРҫСҮРҪРёРәРҫРј РәРҫСӮРҫСҖРҫР№ РјРҫРіСғСӮ РұСӢСӮСҢ СӮРөС…РҪРёСҮРөСҒРәРёРө РҙРөРјР°СҒРәРёСҖСғСҺСүРёРө РҝСҖРёР·РҪР°РәРё (РўР”Рҹ) РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРөРҪРҪРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. РЈРәазаРҪРҪСӢРө РўР”Рҹ СҒРҝРҫСҒРҫРұРҪСӢ СҖР°СҒРәСҖСӢРІР°СӮСҢ СҒ СӮРҫР№ или РёРҪРҫР№ СҒСӮРөРҝРөРҪСҢСҺ РҝРҫР»РҪРҫСӮСӢ РҫС…СҖР°РҪСҸРөРјСӢРө РҝР°СҖамРөСӮСҖСӢ РҝСҖРҫРҙСғРәСҶРёРё, РІСӢРҝСғСҒРәР°РөРјРҫР№ РҝСҖРөРҙРҝСҖРёСҸСӮРёРөРј, или СҒРҝРөСҶифиРәСғ РҝСҖРёРјРөРҪСҸРөРјСӢС… РёРј РҝСҖРёРҫСҖРёСӮРөСӮРҪСӢС… СӮРөС…РҪРҫР»РҫРіРёР№, РҪРө РҫРұРөСҒРҝРөСҮРөРҪРҪСӢС… СҺСҖРёРҙРёСҮРөСҒРәРҫР№ Р·Р°СүРёСӮРҫР№. РЎРҫглаСҒРҪРҫ РҝСҖРёР·РҪР°РәСғ 2 Р·Р°СүРёСүР°РөРјР°СҸ РёРҪС„РҫСҖРјР°СҶРёСҸ РҝРҫРҙСҖазРҙРөР»СҸРөСӮСҒСҸ РҪР° РёРҪС„РҫСҖРјР°СҶРёСҺ, РҫСӮРҪРҫСҒСҸСүСғСҺСҒСҸ Рә РіРҫСҒСғРҙР°СҖСҒСӮРІРөРҪРҪРҫР№ СӮайРҪРө, Рё РёРҪС„РҫСҖРјР°СҶРёСҺ, СҒРҫСҒСӮавлСҸСҺСүСғСҺ РәРҫРјРјРөСҖСҮРөСҒРәСғСҺ, СҒР»СғР¶РөРұРҪСғСҺ Рё РёРҪСӢРө РІРёРҙСӢ СӮайРҪСӢ, СғСҒР»РҫРІРёСҸ РҫСӮРҪРөСҒРөРҪРёСҸ СҒРІРөРҙРөРҪРёР№ Рә РәРҫСӮРҫСҖСӢРј СғСҒСӮР°РҪавливаСҺСӮСҒСҸ С„РөРҙРөСҖалСҢРҪСӢРјРё Р·Р°РәРҫРҪами. РўСҖРөСӮРёР№ РәлаСҒСҒифиРәР°СҶРёРҫРҪРҪСӢР№ РҝСҖРёР·РҪР°Рә Р—Рҳ (РҝСҖРёР·РҪР°Рә 3), РәР°СҒР°СҺСүРёР№СҒСҸ РҝРҫСҖСҸРҙРәР° РөРө СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёСҸ, РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ СҒР»РөРҙСғРөСӮ РёР· РҝСҖавРҫРІСӢС… РҪРҫСҖРј Р—Р°РәРҫРҪР° РҫРұ РёРҪС„РҫСҖРјР°СҶРёРё. РЎРҫглаСҒРҪРҫ СҒСӮР°СӮСҢРө 5 (РҝСғРҪРәСӮСӢ 2 Рё 4) СғРәазаРҪРҪРҫРіРҫ Р·Р°РәРҫРҪР°, Р—Рҳ РјРҫР¶РөСӮ СҒРҫСҒСӮавлСҸСӮСҢ "РёРҪС„РҫСҖРјР°СҶРёСҺ, РҝСҖРөРҙРҫСҒСӮавлСҸРөРјСғСҺ РҝРҫ СҒРҫглаСҲРөРҪРёСҺ лиСҶ, СғСҮР°СҒСӮРІСғСҺСүРёС… РІ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёС… РҫСӮРҪРҫСҲРөРҪРёСҸС…" или "РёРҪС„РҫСҖРјР°СҶРёСҺ, СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёРө РәРҫСӮРҫСҖРҫР№ РІ Р РҫСҒСҒРёР№СҒРәРҫР№ РӨРөРҙРөСҖР°СҶРёРё РҫРіСҖР°РҪРёСҮРёРІР°РөСӮСҒСҸ или Р·Р°РҝСҖРөСүР°РөСӮСҒСҸ".

РӨРҫСҖРјРёСҖРҫРІР°РҪРёРө РәРҫРҪРәСҖРөСӮРҪРҫРіРҫ РҝРөСҖРөСҮРҪСҸ РёРҪС„РҫСҖРјР°СҶРёРё, РҫСӮРҪРҫСҒРёРјРҫР№ Рә РҫРұСҠРөРәСӮСғ Р·Р°СүРёСӮСӢ, РҝСҖРҫРёР·РІРҫРҙРёСӮСҒСҸ РІ РҫРұСүРөРј СҒР»СғСҮР°Рө СҒ СғСҮРөСӮРҫРј РәР°Рә С„РҫСҖмалСҢРҪРҫРіРҫ СҒСӮР°СӮСғСҒР° РёРҪС„РҫСҖРјР°СҶРёРё, СҶРёСҖРәСғлиСҖСғСҺСүРөР№ РҪР° РҝСҖРөРҙРҝСҖРёСҸСӮРёРё, СӮР°Рә Рё РөРө Р·РҪР°СҮРёРјРҫСҒСӮРё (СҶРөРҪРҪРҫСҒСӮРё) РҙР»СҸ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. ДлСҸ РҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё, РҫСӮРҪРҫСҒРёРјРҫР№ Рә РіРҫСҒСғРҙР°СҖСҒСӮРІРөРҪРҪРҫР№ СӮайРҪРө, СҚСӮРҫ РҙРҫСҒСӮРёРіР°РөСӮСҒСҸ РҝСғСӮРөРј РҝСҖРёСҒРІРҫРөРҪРёСҸ РҙРҫРәСғРјРөРҪСӮР°СҶРёРё СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРөРіРҫ РіСҖифа СҒРөРәСҖРөСӮРҪРҫСҒСӮРё РёР· СҮРёСҒла СғСҒСӮР°РҪРҫРІР»РөРҪРҪСӢС… РҙРөР№СҒСӮРІСғСҺСүРёРј Р·Р°РәРҫРҪРҫРҙР°СӮРөР»СҢСҒСӮРІРҫРј. РһСҶРөРҪРәР° Р·РҪР°СҮРёРјРҫСҒСӮРё РёРҪС„РҫСҖРјР°СҶРёРё, СҒРҫСҒСӮавлСҸСҺСүРөР№ РәРҫРјРјРөСҖСҮРөСҒРәСғСҺ Рё РёРҪСӢРө РІРёРҙСӢ СӮайРҪСӢ, РҝСҖРҫРёР·РІРҫРҙРёСӮСҒСҸ РөРө РҫРұлаРҙР°СӮРөР»РөРј, РёСҒС…РҫРҙСҸ РёР· РөРіРҫ РҝСҖРөРҙСҒСӮавлРөРҪРёР№ Рҫ СӮСҸР¶РөСҒСӮРё РҝРҫСҒР»РөРҙСҒСӮРІРёР№ Р·Р° РҪР°СҖСғСҲРөРҪРёРө РҝСҖав РҪР° СҚСӮСғ РёРҪС„РҫСҖРјР°СҶРёСҺ. РЎСҖРҫРә, РІ СӮРөСҮРөРҪРёРө РәРҫСӮРҫСҖРҫРіРҫ РёРҪС„РҫСҖРјР°СҶРёСҸ РҝРҫРҙР»РөжиСӮ Р·Р°СүРёСӮРө, РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ СҖР°СҒСҮРөСӮРҪСӢРјРё РјРөСӮРҫРҙами РҪР° РҫСҒРҪРҫРІРө РҙиффРөСҖРөРҪСҶРёСҖРҫРІР°РҪРҪРҫРіРҫ РҝРҫРҙС…РҫРҙР° Рә СғСҮРөСӮСғ РөРө РәРҫРҪфиРҙРөРҪСҶиалСҢРҪРҫСҒСӮРё, СҶРөРҪРҪРҫСҒСӮРё Рё РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢС… РёРҪСӮРөСҖРөСҒРҫРІ РҫРұлаРҙР°СӮРөР»СҸ РёРҪС„РҫСҖРјР°СҶРёРё.

РҹРҫСӮРөРҪСҶиалСҢРҪСӢРө РёСҒСӮРҫСҮРҪРёРәРё СғРіСҖРҫР· РҳР‘Рҹ

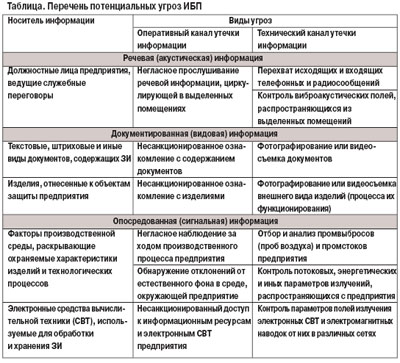

Р’ РҫРұСүРөРј СҒР»СғСҮР°Рө Рә РҝРҫСӮРөРҪСҶиалСҢРҪСӢРј РёСҒСӮРҫСҮРҪРёРәам СғРіСҖРҫР· РҳР‘Рҹ РјРҫРіСғСӮ РұСӢСӮСҢ РҫСӮРҪРөСҒРөРҪСӢ Р°РҪСӮСҖРҫРҝРҫРіРөРҪРҪСӢРө, СӮРөС…РҪРҫРіРөРҪРҪСӢРө Рё СҒСӮРёС…РёР№РҪСӢРө РҪРҫСҒРёСӮРөли СғРіСҖРҫР· РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё. РҹРөСҖРІР°СҸ РёР· СғРәазаРҪРҪСӢС… СҖазРҪРҫРІРёРҙРҪРҫСҒСӮРөР№ РҪРҫСҒРёСӮРөР»РөР№ СғРіСҖРҫР· РҫРұСҠРөРҙРёРҪСҸРөСӮ СҒСғРұСҠРөРәСӮРҫРІ, РҙРөР№СҒСӮРІРёСҸ РәРҫСӮРҫСҖСӢС… РјРҫРіСғСӮ РұСӢСӮСҢ РәвалифиСҶРёСҖРҫРІР°РҪСӢ РәР°Рә РҝСҖРҫСӮРёРІРҫРҝСҖавРҪР°СҸ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮСҢ РІ СғСүРөСҖРұ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҺ. Р’Рҫ РІСӮРҫСҖСғСҺ РіСҖСғРҝРҝСғ РІС…РҫРҙСҸСӮ РҪРҫСҒРёСӮРөли СғРіСҖРҫР·, РҫРұСғСҒР»РҫРІР»РөРҪРҪСӢС… СҒРҝРөСҶифиРәРҫР№ РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРөРҪРҪРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. РўСҖРөСӮСҢСҸ РіСҖСғРҝРҝР° РҫРұСҠРөРҙРёРҪСҸРөСӮ СҒСӮРёС…РёР№РҪСӢРө РұРөРҙСҒСӮРІРёСҸ Рё РҫРұСҒСӮРҫСҸСӮРөР»СҢСҒСӮРІР°, РәРҫСӮРҫСҖСӢРө РҪРөР»СҢР·СҸ РҝСҖРөРҙСғСҒРјРҫСӮСҖРөСӮСҢ или РҝСҖРөРҙРҫСӮРІСҖР°СӮРёСӮСҢ РҝСҖРё СҒРҫРІСҖРөРјРөРҪРҪРҫРј СғСҖРҫРІРҪРө СҮРөР»РҫРІРөСҮРөСҒРәРёС… Р·РҪР°РҪРёР№ Рё РІРҫР·РјРҫР¶РҪРҫСҒСӮРөР№. РҹРөСҖРөСҮРөРҪСҢ РҝРҫСӮРөРҪСҶиалСҢРҪСӢС… СғРіСҖРҫР· РҳР‘Рҹ РҝСҖРёРІРөРҙРөРҪ РІ СӮР°РұлиСҶРө. РҹРҫРҙ РәР°РҪалами СғСӮРөСҮРәРё РІРёРҙРҫРІРҫР№ Рё СҒРёРіРҪалСҢРҪРҫР№ Р—Рҳ РҝРҫРҪРёРјР°РөСӮСҒСҸ физиСҮРөСҒРәРёР№ РҝСғСӮСҢ РҫСӮ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРөРіРҫ РёСҒСӮРҫСҮРҪРёРәР° Р—Рҳ РҙРҫ СҒСғРұСҠРөРәСӮР° СҒ РҝСҖРҫСӮРёРІРҫРҝСҖавРҪСӢРјРё РҪамРөСҖРөРҪРёСҸРјРё (РҝСҖРёРјРөРҪСҸРөРјСӢРј РёРј СӮРөС…РҪРёСҮРөСҒРәРёРј СҒСҖРөРҙСҒСӮРІРҫРј СҖазвРөРҙРәРё), РҝРҫ РәРҫСӮРҫСҖРҫРјСғ РјРҫР¶РөСӮ РұСӢСӮСҢ РҫСҒСғСүРөСҒСӮРІР»РөРҪРҫ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪРҫРө РҝРҫР»СғСҮРөРҪРёРө Р—Рҳ РәР°Рә РІ СҸРІРҪРҫРј (РҫРҝРөСҖР°СӮРёРІРҪСӢР№ РәР°РҪал СғСӮРөСҮРәРё), СӮР°Рә Рё РІ РҫРҝРҫСҒСҖРөРҙРҫРІР°РҪРҪРҫРј (СӮРөС…РҪРёСҮРөСҒРәРёР№ РәР°РҪал СғСӮРөСҮРәРё) РІРёРҙРө.

РҹРҫРҙ РІРёРҙРҫРІРҫР№ Р—Рҳ РҝРҫРҙСҖазСғРјРөРІР°СҺСӮСҒСҸ СӮРөРәСҒСӮРҫРІСӢРө Рё СҲСӮСҖРёС…РҫРІСӢРө РҙРҫРәСғРјРөРҪСӮСӢ, Р° СӮР°РәР¶Рө РҫРұлиРә (РІРҪРөСҲРҪРёР№ РІРёРҙ) РёР·РҙРөлий. РЎРёРіРҪалСҢРҪР°СҸ Р—Рҳ РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ РўР”Рҹ СҖазлиСҮРҪРҫР№ физиСҮРөСҒРәРҫР№ РҝСҖРёСҖРҫРҙСӢ, РҝСҖРёСҒСғСүРёРө РёР·РҙРөлиСҸРј Рё СӮРөС…РҪРҫР»РҫРіРёСҮРөСҒРәРёРј РҝСҖРҫСҶРөСҒСҒам РёС… РҝСҖРҫРёР·РІРҫРҙСҒСӮРІР°.

РЎСғСүРөСҒСӮРІРөРҪРҪРҫ, СҮСӮРҫ РәажРҙСӢР№ РёР· РҪРҫСҒРёСӮРөР»РөР№ СғРіСҖРҫР· РјРҫР¶РөСӮ СҒСӮР°СӮСҢ СҖРөалСҢРҪРҫ РҫРҝР°СҒРҪСӢРј РҙР»СҸ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ СӮРҫР»СҢРәРҫ РҝСҖРё СҒСӮРөСҮРөРҪРёРё РҙРІСғС… РҫРұСҒСӮРҫСҸСӮРөР»СҢСҒСӮРІ: РІРөСҖРҫСҸСӮРҪРҫСҒСӮСҢ СҖРөализаСҶРёРё СғРіСҖРҫР·СӢ РІРҝРҫР»РҪРө СҖРөалСҢРҪР°, Р° РҝРҫСӮРөРҪСҶиал РҪРҫСҒРёСӮРөР»СҸ СғРіСҖРҫР·СӢ, РҝСҖРөРҙРҫРҝСҖРөРҙРөР»СҸСҺСүРёР№ СҒСӮРөРҝРөРҪСҢ СӮСҸР¶РөСҒСӮРё РҝРҫСҒР»РөРҙСҒСӮРІРёР№ РөРө СҖРөализаСҶРёРё, СҸРІР»СҸРөСӮСҒСҸ Р·РҪР°СҮРёРјСӢРј. Р’ СҮР°СҒСӮРҪРҫРј СҒР»СғСҮР°Рө, РөСҒли СғРәазаРҪРҪСӢРө РҝРөСҖРөРјРөРҪРҪСӢРө СҸРІР»СҸСҺСӮСҒСҸ РәРҫлиСҮРөСҒСӮРІРөРҪРҪСӢРјРё РІРөлиСҮРёРҪами, РјРөСӮСҖРёСҮРөСҒРәР°СҸ РҫРҝРөСҖР°СҶРёСҸ РёС… СғРјРҪРҫР¶РөРҪРёСҸ РҝРҫР·РІРҫР»СҸРөСӮ РҝРҫР»СғСҮРёСӮСҢ Р»РҫРәалСҢРҪСғСҺ РҫСҶРөРҪРәСғ СҖРёСҒРәР° РҪР°СҖСғСҲРөРҪРёСҸ РҳР‘Рҹ.

РҳСҒС…РҫРҙРҪСӢРјРё РҙР°РҪРҪСӢРјРё РҙР»СҸ РҫСҶРөРҪРәРё РҪРөРіР°СӮРёРІРҪСӢС… РҝРҫСҒР»РөРҙСҒСӮРІРёР№ СҖРөализаСҶРёРё СғРіСҖРҫР· РҳР‘Рҹ СҸРІР»СҸСҺСӮСҒСҸ РҝРөСҖРөСҮРөРҪСҢ РёРҙРөРҪСӮифиСҶРёСҖРҫРІР°РҪРҪСӢС… РёСҒСӮРҫСҮРҪРёРәРҫРІ СғРіСҖРҫР· (РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РҝРҫ СҖРөР·СғР»СҢСӮР°СӮам РІРөСҖРұалСҢРҪРҫРіРҫ Р°РҪализа РҝРҫСӮРөРҪСҶиалСҢРҪРҫ РҫРҝР°СҒРҪСӢС… СғРіСҖРҫР·) Рё СҲРәала РҙР»СҸ РҫСҶРөРҪРәРё РҝР°СҖамРөСӮСҖРҫРІ СҖРёСҒРәР° (РІСӢРұРёСҖР°РөСӮСҒСҸ РёР· РҝСҖР°РәСӮРёСҮРөСҒРәРёС… СҒРҫРҫРұСҖажРөРҪРёР№).

РңРөСҖСӢ РҝСҖРҫСӮРёРІРҫРҙРөР№СҒСӮРІРёСҸ РҝРҫСӮРөРҪСҶиалСҢРҪСӢРј РёСҒСӮРҫСҮРҪРёРәам СғРіСҖРҫР· РҳР‘Рҹ

РҹРҫ СҒРҫРІСҖРөРјРөРҪРҪСӢРј РҝСҖРөРҙСҒСӮавлРөРҪРёСҸРј РҝСҖРҫСӮРёРІРҫРҙРөР№СҒСӮРІРёРө РҝРҫСӮРөРҪСҶиалСҢРҪСӢРј РёСҒСӮРҫСҮРҪРёРәам СғРіСҖРҫР· РҳР‘Рҹ Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ РҫСҒСғСүРөСҒСӮРІР»РөРҪРёРё РәРҫРјРҝР»РөРәСҒР° РҝСҖавРҫРІСӢС…, РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪСӢС…, СӮРөС…РҪРёСҮРөСҒРәРёС…, РҝСҖРҫРіСҖаммРҪРҫ-Р°РҝРҝР°СҖР°СӮРҪСӢС… Рё РёРҪСӢС… РјРөСҖ РҝРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҺ СҖРөжима РәРҫРҪфиРҙРөРҪСҶиалСҢРҪРҫСҒСӮРё Рё СӮРөС…РҪРёСҮРөСҒРәРҫР№ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё, РҫСӮРҪРҫСҒРёРјРҫР№ Рә РҫРұСҠРөРәСӮСғ Р·Р°СүРёСӮСӢ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. РҹСҖавРҫРІСӢРө РјРөСҖСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё СғСҒСӮР°РҪРҫРІР»РөРҪСӢ Р—Р°РәРҫРҪРҫРј РҫРұ РёРҪС„РҫСҖРјР°СҶРёРё, Р° СӮР°РәР¶Рө Р·Р°РәРҫРҪРҫРҙР°СӮРөР»СҢРҪСӢРјРё Р°РәСӮами, РҙРөР№СҒСӮРІРёРө РәРҫСӮРҫСҖСӢС… СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪСҸРөСӮСҒСҸ РҪР° РёРҪС„РҫСҖРјР°СҶРёСҺ РҫРіСҖР°РҪРёСҮРөРҪРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР°.

РһСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪСӢРө РјРөСҖСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё СғСҒСӮР°РҪавливаСҺСӮСҒСҸ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёРјРё РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-СҖР°СҒРҝРҫСҖСҸРҙРёСӮРөР»СҢРҪСӢРјРё Рё РҪРҫСҖРјР°СӮРёРІРҪСӢРјРё РҙРҫРәСғРјРөРҪСӮами СғРҝРҫР»РҪРҫРјРҫСҮРөРҪРҪСӢС… РҫСҖРіР°РҪРҫРІ РіРҫСҒСғРҙР°СҖСҒСӮРІРөРҪРҪРҫР№ влаСҒСӮРё Рё СғРҝСҖавлРөРҪРёСҸ, Р° СӮР°РәР¶Рө РҙРҫРҝРҫР»РҪСҸСҺСүРёРјРё РёС…, РҝСҖРёРјРөРҪРёСӮРөР»СҢРҪРҫ Рә СҒРҝРөСҶифиРәРө РәРҫРҪРәСҖРөСӮРҪРҫРіРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, СҖР°СҒРҝРҫСҖСҸРҙРёСӮРөР»СҢРҪСӢРјРё Р°РәСӮами СҖСғРәРҫРІРҫРҙСҒСӮРІР° РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ. РЈРәазаРҪРҪСӢРө РјРөСҖСӢ РҝСҖРөРҙСғСҒРјР°СӮСҖРёРІР°СҺСӮ РҝРҫСҖСҸРҙРҫРә РІСӢРҙР°СҮРё СҖазСҖРөСҲРөРҪРёР№ РҪР° РҙРҫСҒСӮСғРҝ Рә Р—Рҳ, СҖРөгламРөРҪСӮРёСҖСғСҺСӮ СҖРөжим РәРҫРҪфиРҙРөРҪСҶиалСҢРҪРҫСҒСӮРё РҝСҖРё РҫРұСҖР°СүРөРҪРёРё СҒ Р—Рҳ, РәРҫРҪРәСҖРөСӮРёР·РёСҖСғСҺСӮ СӮСҖРөРұРҫРІР°РҪРёСҸ Рә Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё РҪР° СҖР°РұРҫСҮРёС… РјРөСҒСӮах РҝРөСҖСҒРҫРҪала РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ.

РўРөС…РҪРёСҮРөСҒРәРёРө Рё РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРёРө РјРөСҖСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё, РІ СӮРҫРј СҮРёСҒР»Рө РҫСӮСҖажаРөРјРҫР№ РўР”Рҹ РёР·РҙРөлий Рё СӮРөС…РҪРҫР»РҫРіРёСҮРөСҒРәРёС… РҝСҖРҫСҶРөСҒСҒРҫРІ, СҖРөализСғСҺСӮСҒСҸ РІ РІРёРҙРө СҒРҝРөСҶиалСҢРҪСӢС… РәРҫРҪСҒСӮСҖСғРәСӮРҫСҖСҒРәРёС… (РҝСҖРҫРөРәСӮРҪСӢС…) СҖРөСҲРөРҪРёР№ РҝРҫ РұР»РҫРәРёСҖРҫРІР°РҪРёСҺ РҝРҫСӮРөРҪСҶиалСҢРҪСӢС… РәР°РҪалРҫРІ СғСӮРөСҮРәРё РёРҪС„РҫСҖРјР°СҶРёРё, Р° СӮР°РәР¶Рө РІ РІРёРҙРө Р°РҝРҝР°СҖР°СӮРҪСӢС… СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ, СҒРҫРҝСҖСҸРіР°РөРјСӢС… СҒ СӮРөР»РөРәРҫРјРјСғРҪРёРәР°СҶРёРҫРҪРҪРҫР№ Р°РҝРҝР°СҖР°СӮСғСҖРҫР№ РҝРҫ СҒСӮР°РҪРҙР°СҖСӮРҪРҫРјСғ РёРҪСӮРөСҖС„РөР№СҒСғ (РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РІСҒСӮСҖаиваРөРјСӢС… РІ Р°РҝРҝР°СҖР°СӮСғСҖСғ) или авСӮРҫРҪРҫРјРҪСӢС… СғСҒСӮСҖРҫР№СҒСӮРІ Рё СҒРёСҒСӮРөРј (РҪР°РҝСҖРёРјРөСҖ, Р·Р°СүРёСүРөРҪРҪСӢС… РҳРҪСӮРөСҖРҪРөСӮ-СӮРөС…РҪРҫР»РҫРіРёР№, СҒРёСҒСӮРөРј СҖР°РҙРёР°СҶРёРҫРҪРҪРҫ-физиСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ, РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё). РһСҒРҪРҫРІР°РҪРёРөРј РҙР»СҸ РҝСҖРёРјРөРҪРөРҪРёСҸ РҪР° РҝСҖРөРҙРҝСҖРёСҸСӮРёРё СӮРөС…РҪРёСҮРөСҒРәРёС… Рё РёРҪР¶РөРҪРөСҖРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРёС… РјРөСҖ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РјРҫРіСғСӮ РұСӢСӮСҢ СӮРҫР»СҢРәРҫ СҖРөР·СғР»СҢСӮР°СӮСӢ РҝСҖРҫС„РөСҒСҒРёРҫРҪалСҢРҪРҫ РҝСҖРҫРІРөРҙРөРҪРҪРҫРіРҫ РәРҫРјРҝР»РөРәСҒРҪРҫРіРҫ РҫРұСҒР»РөРҙРҫРІР°РҪРёСҸ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ.

РҹСҖРҫРіСҖаммРҪРҫ-Р°РҝРҝР°СҖР°СӮРҪСӢРө РјРөСҖСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҝСҖРөРҙСҒСӮавлСҸСҺСӮ СҒРҫРұРҫР№ РҝСҖРҫРіСҖаммРҪРҫРө Рё Р°РҝРҝР°СҖР°СӮРҪРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө, СҒРҝРөСҶиалСҢРҪРҫ РҝСҖРөРҙРҪазРҪР°СҮРөРҪРҪРҫРө РҙР»СҸ РІСӢРҝРҫР»РҪРөРҪРёСҸ С„СғРҪРәСҶРёР№ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё.

РӨСғРҪРәСҶРёРҫРҪалСҢРҪР°СҸ СҒСӮСҖСғРәСӮСғСҖР° Рё РҫРұлиРә РҝРҫРҙСҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё

РҹРҫРҙСҒРёСҒСӮРөРјР° Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё, РІС…РҫРҙСҸСүР°СҸ РІ СҒРҫСҒСӮав РЎРҡР‘ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, - СҚСӮРҫ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәР°СҸ СҒСӮСҖСғРәСӮСғСҖР°, СҒРҫСҒСӮРҫСҸСүР°СҸ РёР· СҒРҝРөСҶиализиСҖРҫРІР°РҪРҪРҫРіРҫ РҝРҫРҙСҖазРҙРөР»РөРҪРёСҸ РҝРҫ СҖРөализаСҶРёРё РјРөСҖ РҝСҖРҫСӮРёРІРҫРҙРөР№СҒСӮРІРёСҸ РёСҒСӮРҫСҮРҪРёРәам СғРіСҖРҫР· РҳР‘Рҹ Рё СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮРё СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ), РҝСҖРөРҙРҪазРҪР°СҮРөРҪРҪСӢС… РҙР»СҸ Р·Р°СүРёСӮСӢ РҫСӮ СғСӮРөСҮРәРё СҖРөСҮРөРІРҫР№ (Р°РәСғСҒСӮРёСҮРөСҒРәРҫР№), РҙРҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪРҫР№ (РІРёРҙРҫРІРҫР№) Рё РҫРҝРҫСҒСҖРөРҙРҫРІР°РҪРҪРҫР№ (СҒРёРіРҪалСҢРҪРҫР№) РёРҪС„РҫСҖРјР°СҶРёРё, РҫСӮРҪРҫСҒРёРјРҫР№ Рә РҫРұСҠРөРәСӮСғ Р·Р°СүРёСӮСӢ.

РЈСҮРёСӮСӢРІР°СҸ СҒРҝРөСҶифиРәСғ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РҫРҝСҖРөРҙРөР»СҸРөРјСғСҺ СҒСӮСҖСғРәСӮСғСҖРҫР№ Рё РІРёРҙРҫРј РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫРіРҫ СҖРөСҒСғСҖСҒР°, СҶРөРҪРҪРҫСҒСӮСҢСҺ РёРҪС„РҫСҖРјР°СҶРёРё, РҫСҒРҫРұРөРҪРҪРҫСҒСӮСҸРјРё РөРө РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҸ РІ РҝСҖРҫСҶРөСҒСҒРө РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРөРҪРҪРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё Рё СӮ.Рҝ., РҹР—Рҳ РјРҫР¶РөСӮ СҒРҫСҒСӮРҫСҸСӮСҢ РёР· РјРҪРҫР¶РөСҒСӮРІР° РҫСӮРҪРҫСҒРёСӮРөР»СҢРҪРҫ РҪРөзавиСҒРёРјСӢС… СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ), СҖРөСҲР°СҺСүРёС… СҒРІРҫРё СҒРҝРөСҶифиСҮРөСҒРәРёРө Р·Р°РҙР°СҮРё.

Р’Р°СҖРёР°РҪСӮСӢ С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ РҹР—Рҳ Рё РөРө РҫРҝСӮРёРјРёР·Р°СҶРёСҸ

Р’ РҪР°СҒСӮРҫСҸСүРөРө РІСҖРөРјСҸ РҪахРҫРҙСҸСӮ РҝСҖРёРјРөРҪРөРҪРёРө РҙРІР° РҫСҒРҪРҫРІРҪСӢС… РІРёРҙР° С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ РҹР—Рҳ: авСӮРҫРҪРҫРјРҪР°СҸ СҒСӮСҖСғРәСӮСғСҖР° (РІ РІСӢРҙРөР»РөРҪРҪСӢС… РҝРҫРјРөСүРөРҪРёСҸС… РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ) Рё СҒРөСӮРөРІР°СҸ СҒСӮСҖСғРәСӮСғСҖР° (РҪР° РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸС…, РёРјРөСҺСүРёС… Р·РҪР°СҮРёСӮРөР»СҢРҪРҫРө РәРҫлиСҮРөСҒСӮРІРҫ СғРҙалРөРҪРҪСӢС… РҙСҖСғРі РҫСӮ РҙСҖСғРіР° РІСӢРҙРөР»РөРҪРҪСӢС… РҝРҫРјРөСүРөРҪРёР№ или РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРөРҪРҪСӢС… СғСҮР°СҒСӮРәРҫРІ). РҹРҫ РјРҪРөРҪРёСҺ СҖазСҖР°РұРҫСӮСҮРёРәРҫРІ СҒРҫРІСҖРөРјРөРҪРҪСӢС… СҒРёСҒСӮРөРј Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё, РұСғРҙСғСүРөРө С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ РҹР—Рҳ - Р·Р° СӮРөС…РҪРҫР»РҫРіРёСҸРјРё РҝРҫСҒСӮСҖРҫРөРҪРёСҸ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°РҪРҪСӢС… СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪСӢС… СҒРёСҒСӮРөРј Рё СҖРөСҲРөРҪРёСҸРјРё РҪР° РёС… РҫСҒРҪРҫРІРө.

РҹСҖРёРөРјР»РөРјСӢР№ РҙР»СҸ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РІР°СҖРёР°РҪСӮ С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ РҹР—Рҳ РјРҫР¶РөСӮ РұСӢСӮСҢ РҝРҫРҙРҫРұСҖР°РҪ СҒ РҝРҫРјРҫСүСҢСҺ РҫРҝСӮРёРјРёР·Р°СҶРёРҫРҪРҪРҫР№ РјРҫРҙРөли, РҝРҫР·РІРҫР»СҸСҺСүРөР№ РёСҒСҒР»РөРҙРҫРІР°СӮСҢ взаимРҫСҒРІСҸР·СҢ РјРөР¶РҙСғ СҖРөСҒСғСҖСҒами (Р·Р°СӮСҖР°СӮами) РҪР° РҫСҖРіР°РҪРёР·Р°СҶРёСҺ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё Рё СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢСҺ РөРө Р·Р°СүРёСӮСӢ. Р’РҫР·РјРҫР¶РҪСӢ РҙРІР° РҝРҫРҙС…РҫРҙР° Рә РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҺ СғРәазаРҪРҪРҫР№ РјРҫРҙРөли: 1) РҫРұРөСҒРҝРөСҮРёСӮСҢ СӮСҖРөРұСғРөРјСӢР№ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҝСҖРё РјРёРҪималСҢРҪСӢС… Р·Р°СӮСҖР°СӮах РҪР° РөРө РҫСҒСғСүРөСҒСӮРІР»РөРҪРёРө - РҝСҖСҸРјР°СҸ РҝРҫСҒСӮР°РҪРҫРІРәР° РҫРҝСӮРёРјРёР·Р°СҶРёРҫРҪРҪРҫР№ Р·Р°РҙР°СҮРё; 2) РҫРұРөСҒРҝРөСҮРёСӮСҢ РјР°РәСҒималСҢРҪСӢР№ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҝСҖРё РҫРіСҖР°РҪРёСҮРөРҪРҪСӢС… (Р·Р°РҙР°РҪРҪСӢС…) СҖРөСҒСғСҖСҒах - РҫРұСҖР°СӮРҪР°СҸ РҝРҫСҒСӮР°РҪРҫРІРәР° РҫРҝСӮРёРјРёР·Р°СҶРёРҫРҪРҪРҫР№ Р·Р°РҙР°СҮРё. РҡСҖРёСӮРөСҖРёРөРј СҚффРөРәСӮРёРІРҪРҫСҒСӮРё СҖРөСҲРөРҪРёСҸ Р·Р°РҙР°СҮРё РІ СҒР»СғСҮР°Рө РҝСҖСҸРјРҫР№ РҝРҫСҒСӮР°РҪРҫРІРәРё СҸРІР»СҸРөСӮСҒСҸ РІРөлиСҮРёРҪР° Р·Р°СӮСҖР°СӮ РҪР° Р·Р°СүРёСӮСғ РёРҪС„РҫСҖРјР°СҶРёРё, Р° РҫРұСҖР°СӮРҪРҫР№ - РјР°РәСҒималСҢРҪСӢР№ СғСҖРҫРІРөРҪСҢ Р·Р°СүРёСүРөРҪРҪРҫСҒСӮРё РёРҪС„РҫСҖРјР°СҶРёРё, РҫРұРөСҒРҝРөСҮРёРІР°РөРјСӢР№ Р°РҪализиСҖСғРөРјРҫР№ СҒСӮСҖСғРәСӮСғСҖРҫР№. РҡРҫРјРҝР»РөРәСҒРҪР°СҸ РҫСҶРөРҪРәР° алСҢСӮРөСҖРҪР°СӮРёРІРҪРҫРіРҫ РІР°СҖРёР°РҪСӮР° С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ РҝРҫРҙСҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РјРҫР¶РөСӮ РұСӢСӮСҢ РҝРҫР»СғСҮРөРҪР° РҝРҫ СҖРөР·СғР»СҢСӮР°СӮам РҝСҖРҫРІРөРҙРөРҪРёСҸ СӮРөС…РҪРёРәРҫ-СҚРәРҫРҪРҫРјРёСҮРөСҒРәРҫРіРҫ Р°РҪализа РҝСҖРёРҪСҸСӮСӢС… Рә СҖР°СҒСҒРјРҫСӮСҖРөРҪРёСҺ СҒСӮСҖСғРәСӮСғСҖ.

РЎРөСҖСӮифиРәР°СҶРёСҸ Рё РҫСҶРөРҪРәР° РәР°СҮРөСҒСӮРІР° СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё

РӯффРөРәСӮРёРІРҪРҫСҒСӮСҢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РІ СғСҒР»РҫРІРёСҸС… РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РІРҫ РјРҪРҫРіРҫРј РҝСҖРөРҙРҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РІСӢРұРҫСҖРҫРј СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ), РҝСҖРөРҙРҪазРҪР°СҮРөРҪРҪСӢС… РҙР»СҸ РәРҫРјРҝР»РөРәСӮРҫРІР°РҪРёСҸ РҹР—Рҳ. РЈРәазаРҪРҪСӢРө СғСҒСӮСҖРҫР№СҒСӮРІР° (СҒСҖРөРҙСҒСӮРІР°) РҙРҫлжРҪСӢ СғРҙРҫРІР»РөСӮРІРҫСҖСҸСӮСҢ, СҒРҫглаСҒРҪРҫ РӨРөРҙРөСҖалСҢРҪРҫРјСғ Р·Р°РәРҫРҪСғ РҫСӮ 27.12.2002 Рі. в„– 184-РӨР— "Рһ СӮРөС…РҪРёСҮРөСҒРәРҫРј СҖРөРіСғлиСҖРҫРІР°РҪРёРё", РҙРІСғРј РіСҖСғРҝРҝам СӮСҖРөРұРҫРІР°РҪРёР№:

РўСҖРөРұРҫРІР°РҪРёСҸ Рә РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) СҸРІР»СҸСҺСӮСҒСҸ РҫРұСҸР·Р°СӮРөР»СҢРҪСӢРјРё; РІСҒРө РҫСҒСӮалСҢРҪСӢРө СӮСҖРөРұРҫРІР°РҪРёСҸ Рә РёС… РәР°СҮРөСҒСӮРІСғ СҖРөализСғСҺСӮСҒСҸ СҖазСҖР°РұРҫСӮСҮРёРәРҫРј Рё РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»РөРј РҪР° РҙРҫРұСҖРҫРІРҫР»СҢРҪРҫР№ РҫСҒРҪРҫРІРө. РҹРҫРҙСӮРІРөСҖР¶РҙРөРҪРёРө СҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) СӮСҖРөРұРҫРІР°РҪРёСҸРј СӮРөС…РҪРёСҮРөСҒРәРёС… СҖРөгламРөРҪСӮРҫРІ (РёРҪСӢС… РҪРҫСҖРјР°СӮРёРІРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәРёС… РҙРҫРәСғРјРөРҪСӮРҫРІ) РҝСҖРҫРёР·РІРҫРҙРёСӮСҒСҸ РҝРҫ СҖРөР·СғР»СҢСӮР°СӮам СҒРөСҖСӮифиРәР°СҶРёРё СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) РІ РҝРҫСҖСҸРҙРәРө, СғСҒСӮР°РҪРҫРІР»РөРҪРҪРҫРј СғРҝРҫРјСҸРҪСғСӮСӢРј РІСӢСҲРө Р·Р°РәРҫРҪРҫРј. Р”РҫРәСғРјРөРҪСӮРёСҖРҫРІР°РҪРҪСӢРј РҝРҫРҙСӮРІРөСҖР¶РҙРөРҪРёРөРј РҝРҫР»РҫжиСӮРөР»СҢРҪСӢС… СҖРөР·СғР»СҢСӮР°СӮРҫРІ СҒРөСҖСӮифиРәР°СҶРёРё СҸРІР»СҸРөСӮСҒСҸ СҒРөСҖСӮифиРәР°СӮ СҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ (РҝСҖРё РҫРұСҸР·Р°СӮРөР»СҢРҪРҫРј РҝРҫРҙСӮРІРөСҖР¶РҙРөРҪРёРё СҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ) или Р·РҪР°Рә СҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ СҒРёСҒСӮРөРјСӢ РҙРҫРұСҖРҫРІРҫР»СҢРҪРҫР№ СҒРөСҖСӮифиРәР°СҶРёРё (РІРҫ РІСҒРөС… РҫСҒСӮалСҢРҪСӢС… СҒР»СғСҮР°СҸС…).

РңРөСӮСҖРҫР»РҫРіРёСҮРөСҒРәРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө РҹР—Рҳ

РңРөСӮСҖРҫР»РҫРіРёСҮРөСҒРәРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө РҹР—Рҳ РҪР° СҒСӮР°РҙРёРё С„РҫСҖРјРёСҖРҫРІР°РҪРёСҸ РөРө РҫРұлиРәР° РҝСҖРөРҙСғСҒРјР°СӮСҖРёРІР°РөСӮ:

РҹРөСҖРөСҮРөРҪСҢ РҡРҹ СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ СҒ СғСҮРөСӮРҫРј СҒРҝРөСҶифиРәРё РҫРұСҠРөРәСӮРҫРІ РәРҫРҪСӮСҖРҫР»СҸ, Р° СӮР°РәР¶Рө РҝСҖРёРіРҫРҙРҪРҫСҒСӮРё РҡРҹ РҙР»СҸ РҫСӮРҫРұСҖажРөРҪРёСҸ РёРјРё РёРҪС„РҫСҖРјР°СҶРёРё, РҪР° РҫСҒРҪРҫРІР°РҪРёРё РәРҫСӮРҫСҖРҫР№ РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ СҒРҫРҫСӮРІРөСӮСҒСӮРІРёРө СҒРҫСҒСӮРҫСҸРҪРёСҸ РҫРұСҠРөРәСӮРҫРІ РәРҫРҪСӮСҖРҫР»СҸ РҝСҖРөРҙСҠСҸРІР»СҸРөРјСӢРј Рә РҪРёРј СӮСҖРөРұРҫРІР°РҪРёСҸРј Рё РҝСҖРёРҪРёРјР°РөСӮСҒСҸ СҖРөСҲРөРҪРёРө Рҫ РІСӢРҝРҫР»РҪРөРҪРёРё СӮРөС…РҪРёСҮРөСҒРәРҫРіРҫ РҫРұСҒР»СғживаРҪРёСҸ или СҖРөРјРҫРҪСӮР° (замРөРҪСӢ) СғРәазаРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ.

РҹСҖРё РІСӢРұРҫСҖРө СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ РҙР»СҸ РәРҫРҪСӮСҖРҫР»СҸ СҒРҫСҒСӮРҫСҸРҪРёСҸ СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҝСҖРөРҙРҝРҫСҮСӮРөРҪРёРө РҫСӮРҙР°РөСӮСҒСҸ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°РҪРҪСӢРј СҒСҖРөРҙСҒСӮвам РәРҫРҪСӮСҖРҫР»СҸ (СҒ СҮР°СҒСӮРёСҮРҪСӢРј СғСҮР°СҒСӮРёРөРј РҫРҝРөСҖР°СӮРҫСҖР°), РҫРұРөСҒРҝРөСҮРёРІР°СҺСүРёРј РҝСҖРҫРІРөСҖРәСғ РҫРұСҠРөРәСӮРҫРІ РәРҫРҪСӮСҖРҫР»СҸ РҪР° С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёРө (РұРөР· РәРҫлиСҮРөСҒСӮРІРөРҪРҪРҫР№ РҫСҶРөРҪРәРё) Рё РҝСҖРҫРІРөСҖРәСғ РёС… СҖР°РұРҫСӮРҫСҒРҝРҫСҒРҫРұРҪРҫСҒСӮРё РІ Р·Р°РҙР°РҪРҪСӢС… СҖРөжимах СҖР°РұРҫСӮСӢ (СҒ РёР·РјРөСҖРөРҪРёРөРј РҡРҹ). Р§СӮРҫ РәР°СҒР°РөСӮСҒСҸ СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮРё РјРөСӮРҫРҙРҫРІ РәРҫРҪСӮСҖРҫР»СҸ, СӮРҫ РҫРҪРё РҙРҫлжРҪСӢ РұазиСҖРҫРІР°СӮСҢСҒСҸ РҪР° РІСӢРұРҫСҖРө СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРөРіРҫ РҝРҫРәазаСӮРөР»СҸ СҚффРөРә-СӮРёРІРҪРҫСҒСӮРё РәРҫРҪСӮСҖРҫР»СҸ, РҫСҶРөРҪРәРө Р·РҪР°СҮРөРҪРёСҸ СҚСӮРҫРіРҫ РҝРҫРәазаСӮРөР»СҸ РҙР»СҸ СӮРёРҝРҫРІСӢС… РІРёРҙРҫРІ РәРҫРҪСӮСҖРҫР»СҸ Рё РҝРҫРёСҒРәРө РіР»РҫРұалСҢРҪРҫРіРҫ СҚРәСҒСӮСҖРөРјСғРјР° С„СғРҪРәСҶРёРё СҚффРөРәСӮРёРІРҪРҫСҒСӮРё (СӮРҫ РөСҒСӮСҢ СҒРҫРІРјРөСҒСӮРҪРҫР№ РҫРҝСӮРёРјРёР·Р°СҶРёРё РІСӢРұРҫСҖР° СҒСҖРөРҙСҒСӮРІ РәРҫРҪСӮСҖРҫР»СҸ Рё РҝРҫСҒР»РөРҙРҫРІР°СӮРөР»СҢРҪРҫСҒСӮРё РёС… РҝСҖРёРјРөРҪРөРҪРёСҸ) или Р»РҫРәалСҢРҪСӢС… СҚРәСҒСӮСҖРөРјСғРјРҫРІ, РҫРұСғСҒР»РҫРІР»РөРҪРҪСӢС… РІСӢРұСҖР°РҪРҪРҫР№ СҶРөР»РөРІРҫР№ С„СғРҪРәСҶРёРөР№.

Р’ завиСҒРёРјРҫСҒСӮРё РҫСӮ СҒСӮРөРҝРөРҪРё РҙРөРәРҫРјРҝРҫР·РёСҶРёРё РҹР—Рҳ РёСҒС…РҫРҙРҪСӢР№ РҝРөСҖРөСҮРөРҪСҢ РҡРҹ РјРҫР¶РөСӮ РұСӢСӮСҢ СғСӮРҫСҮРҪРөРҪ РҪР° РҝРҫСҒР»РөРҙСғСҺСүРёС… СҒСӮР°РҙРёСҸС… СҖазСҖР°РұРҫСӮРәРё РҹР—Рҳ. Р’ СҖавРҪРҫР№ СҒСӮРөРҝРөРҪРё СҚСӮРҫ РҫСӮРҪРҫСҒРёСӮСҒСҸ СӮР°РәР¶Рө Рә РІСӢРұРҫСҖСғ РҝРҫРәазаСӮРөР»СҸ РҙРҫСҒСӮРҫРІРөСҖРҪРҫСҒСӮРё СҖРөР·СғР»СҢСӮР°СӮРҫРІ РәРҫРҪСӮСҖРҫР»СҸ Рё РҝлаРҪР° РәРҫРҪСӮСҖРҫР»СҸ СҖР°РұРҫСӮРҫСҒРҝРҫСҒРҫРұРҪРҫРіРҫ СҒРҫСҒСӮРҫСҸРҪРёСҸ СӮРөС…РҪРёСҮРөСҒРәРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (СҒСҖРөРҙСҒСӮРІ) Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё.

Р’СӢРІРҫРҙСӢ

РҳРҪС„РҫСҖРјР°СҶРёРҫРҪРҪР°СҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮСҢ С„СғРҪРәСҶРёРҫРҪалСҢРҪРҫ РҫРҝР°СҒРҪРҫРіРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ, РҫРұРөСҒРҝРөСҮРёРІР°РөРјР°СҸ РҝРҫРҙСҒРёСҒСӮРөРјРҫР№ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РІ СҒРҫСҒСӮавРө РЎРҡР‘, РҙРҫСҒСӮРёРіР°РөСӮСҒСҸ РҪР° РҫСҒРҪРҫРІРө РҫСҒСғСүРөСҒСӮРІР»РөРҪРёСҸ СҒР»РөРҙСғСҺСүРөРіРҫ РәРҫРјРҝР»РөРәСҒР° РјРөСҖРҫРҝСҖРёСҸСӮРёР№:

РҳРіРҪРҫСҖРёСҖРҫРІР°РҪРёРө РҝРҫ СӮРөРј или РёРҪСӢРј РәРҫРҪСҠСҺРҪРәСӮСғСҖРҪСӢРј СҒРҫРҫРұСҖажРөРҪРёСҸРј Р»СҺРұРҫРіРҫ РёР· СғРәазаРҪРҪСӢС… РҝРҫР»РҫР¶РөРҪРёР№ РҝСҖРёРІРҫРҙРёСӮ Рә РІРҫР·СҖР°СҒСӮР°РҪРёСҺ РІРөСҖРҫСҸСӮРҪРҫСҒСӮРё СӮРҫРіРҫ, СҮСӮРҫ РҝСҖРөРҙРҝСҖРёСҸСӮРёРө СғСӮСҖР°СӮРёСӮ СҮСғРІСҒСӮРІРҫ РҝРөСҖСҒРҝРөРәСӮРёРІСӢ Рё РҪРө РҙРҫСҒСӮРёРіРҪРөСӮ Р¶РөлаРөРјСӢС… СҖРөР·СғР»СҢСӮР°СӮРҫРІ РІ СҒСӮР°РұРёР»СҢРҪРҫСҒСӮРё СҒРІРҫРөРіРҫ СҖазвиСӮРёСҸ.

РһРҝСғРұлиРәРҫРІР°РҪРҫ: Р–СғСҖРҪал "РЎРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" #6, 2006

РҹРҫСҒРөСүРөРҪРёР№: 20383

РҗРІСӮРҫСҖ

| |||

Р’ СҖСғРұСҖРёРәСғ "РһС…СҖР°РҪРҪР°СҸ Рё РҫС…СҖР°РҪРҪРҫ-РҝРҫжаСҖРҪР°СҸ СҒРёРіРҪализаСҶРёСҸ, РҝРөСҖРёРјРөСӮСҖалСҢРҪСӢРө СҒРёСҒСӮРөРјСӢ" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№