Р’ СҖСғРұСҖРёРәСғ "РҹСҖРҫРөРәСӮСӢ Рё СҖРөСҲРөРҪРёСҸ" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

Р’ РҪР°СҒСӮРҫСҸСүРөРј РҪРҫРјРөСҖРө Р¶СғСҖРҪала РјСӢ РҝРөСҮР°СӮР°РөРј РјР°СӮРөСҖиал, РҝСҖРёСҒлаРҪРҪСӢР№ РІ СҖРөРҙР°РәСҶРёСҺ РҫРҙРҪРёРј РёР· РҪР°СҲРёС… СҮРёСӮР°СӮРөР»РөР№. РЎСӮР°СӮСҢСҸ РҝРҫСҒРІСҸСүРөРҪР° РҝРҫСҒСӮСҖРҫРөРҪРёСҺ РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪСӢС… СҒРёСҒСӮРөРј РҫС…СҖР°РҪСӢ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҝСҖРөРҙРҝСҖРёСҸСӮРёР№. РҹСҖРөРҙлагаРөРјСӢРө авСӮРҫСҖРҫРј СҖРөСҲРөРҪРёСҸ РҝСҖРёРҪималиСҒСҢ РҪР° СҖРөалСҢРҪРҫРј РҫРұСҠРөРәСӮРө 2-3 РіРҫРҙР° РҪазаРҙ, РҝРҫСҚСӮРҫРјСғ СҮР°СҒСӮСҢ РёР· РҪРёС… РҝСҖРөРҙСҒСӮавлСҸРөСӮСҒСҸ СҒРҝРҫСҖРҪРҫР№ РІ СҒРІСҸР·Рё СҒ СҖазвиСӮРёРөРј СӮРөС…РҪРёРәРё Р·Р° РҝСҖРҫСҲРөРҙСҲРөРө РІСҖРөРјСҸ. РһРҙРҪР°РәРҫ СҮРөСӮРәР°СҸ РҝРҫСҒСӮР°РҪРҫРІРәР° Р·Р°РҙР°СҮ, РҙРҫСҒСӮСғРҝРҪРҫРө РҫРұСҠСҸСҒРҪРөРҪРёРө СҒРҝРҫСҒРҫРұРҫРІ РёС… СҖРөСҲРөРҪРёСҸ Рё СҖСҸРҙ РҫРұРҫСҒРҪРҫРІР°РҪРҪСӢС… РІСӢРІРҫРҙРҫРІ РҙРөлаСҺСӮ, РҪР° РҪР°СҲ РІР·РіР»СҸРҙ, СҚСӮСғ СҒСӮР°СӮСҢСҺ РёРҪСӮРөСҖРөСҒРҪРҫР№ Рё РҝРҫР»РөР·РҪРҫР№ РҙР»СҸ РҝРҫСӮСҖРөРұРёСӮРөР»РөР№ Рё СҖазСҖР°РұРҫСӮСҮРёРәРҫРІ СҒРёСҒСӮРөРј РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ, РҙР° Рё РҪРө СӮРҫР»СҢРәРҫ РёС….

РЎСҮРёСӮР°РөРј РҝРҫР»РөР·РҪСӢРј РҙР°СӮСҢ СҒРІРҫРё РәРҫРјРјРөРҪСӮР°СҖРёРё Рә РҫСӮРҙРөР»СҢРҪСӢРј СҖазРҙРөлам РҝСғРұлиРәСғРөРјРҫР№ СҒСӮР°СӮСҢРё. РҡРҫРјРјРөРҪСӮР°СҖРёРё СҒРІСҸР·Р°РҪСӢ СҒ РҝРҫСҸРІР»РөРҪРёРөРј РІ РҝРҫСҒР»РөРҙРҪРёРө РіРҫРҙСӢ РҪРҫРІСӢС… СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ Рё РІРҫР·РјРҫР¶РҪРҫСҒСӮРөР№.

РқРөСҒРјРҫСӮСҖСҸ РҪР° РәажСғСүСғСҺСҒСҸ фаРҪСӮР°СҒСӮРёСҮРҪРҫСҒСӮСҢ РҪРөРәРҫСӮРҫСҖСӢС… СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјСӢС… РІ СҚСӮРҫР№ СҒСӮР°СӮСҢРө СӮРөС…РҪРёСҮРөСҒРәРёС… СҖРөСҲРөРҪРёР№, РҫРҪР° РҪРө Рҫ СҒРІРөСӮР»РҫРј РұСғРҙСғСүРөРј СҒ РІРҫР·РҙСғСҲРҪСӢРјРё замРәами, Р° Рҫ СҒСғРіСғРұРҫ СҖРөалСҢРҪСӢС… СҖРөСҲРөРҪРёСҸС… РҪР° СҖРөалСҢРҪСӢС… РҫРұСҠРөРәСӮах. РқРөзамРөСӮРҪРҫ РҙР»СҸ РҪР°СҒ СҒамих РҝРҫСҸвилаСҒСҢ РҝРҫСӮСҖРөРұРҪРҫСҒСӮСҢ РІ РҫРұРөСҒРҝРөСҮРөРҪРёРё РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ.

Рҳ РөСҒли СҖР°РҪСҢСҲРө СҖРөСҮСҢ СҲла СӮРҫР»СҢРәРҫ Рҫ Р·Р°СүРёСӮРө РҫСӮ РІРҫСҖРҫРІСҒСӮРІР°, СӮРҫ СӮРөРҝРөСҖСҢ РҝСҖРёС…РҫРҙРёСӮСҒСҸ СҚСӮРҫСӮ СғСҖРҫРІРөРҪСҢ РҝРҫРҙРҪРёРјР°СӮСҢ РҙРҫ Р·Р°СүРёСӮСӢ РҫРұСҠРөРәСӮРҫРІ РҫСӮ РҙРёРІРөСҖСҒРёРҫРҪРҪРҫР№ Рё РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ СӮРөСҖСҖРҫСҖРёСҒСӮРёСҮРөСҒРәРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё. Рҗ СҚСӮРҫ СғР¶Рө Р·Р°РҙР°СҮР° РіРҫСҒСғРҙР°СҖСҒСӮРІРөРҪРҪРҫРіРҫ РјР°СҒСҲСӮР°РұР°. Р“РҫСӮРҫРІСӢ ли РјСӢ Рә РҪРөР№?

РһСҒРҫРұРөРҪРҪРҫСҒСӮРё РҫСҖРіР°РҪРёР·Р°СҶРёРё РҫС…СҖР°РҪСӢ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ

Р’ СҮРөРј РҝСҖРҫРұР»РөРјР° РҫС…СҖР°РҪСӢ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ? РҡазалРҫСҒСҢ РұСӢ, РёРјРөРөСӮСҒСҸ РјРҪРҫРіРҫР»РөСӮРҪРёР№ РҫРҝСӢСӮ РҫС…СҖР°РҪСӢ РұРҫР»СҢСҲРҫРіРҫ РәРҫлиСҮРөСҒСӮРІР° РәРІР°СҖСӮРёСҖ, РҝСҖРөРҙРҝСҖРёСҸСӮРёР№ СҖРҫР·РҪРёСҮРҪРҫР№ СӮРҫСҖРіРҫвли, РҫфиСҒРҫРІ Рё СӮ.Рҝ., РҙР»СҸ СҮРөРіРҫ РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ СҒРёСҒСӮРөРјСӢ РҝРөСҖРөРҙР°СҮРё РёР·РІРөСүРөРҪРёР№ (РЎРҹРҳ), - РІРҫСӮ Рё РҙавайСӮРө РҝСҖРёРјРөРҪСҸСӮСҢ РёС… РҪР° РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮах! РһРҙРҪР°РәРҫ РҫРұРөСҒРҝРөСҮР°СӮ ли СӮР°РәРёРө РЎРҹРҳ РІСӢРҝРҫР»РҪРөРҪРёРө РІСҒРөС… СӮСҖРөРұРҫРІР°РҪРёР№, РҝСҖРөРҙСҠСҸРІР»СҸРөРјСӢС… Рә СҒРёСҒСӮРөРјРө физиСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ (РЎРӨР—) РҫРұСҠРөРәСӮР°?

Р’ СӮРөС…РҪРёСҮРөСҒРәРҫР№ лиСӮРөСҖР°СӮСғСҖРө РҫСҮРөРҪСҢ СҮР°СҒСӮРҫ РІСҒСӮСҖРөСҮР°РөСӮСҒСҸ СӮРөСҖРјРёРҪ "СҒРёСҒСӮРөРјР° физиСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ", РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ СӮР°РәР¶Рө СӮРөСҖРјРёРҪСӢ "РәРҫРјРҝР»РөРәСҒРҪР°СҸ СҒРёСҒСӮРөРјР° РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" Рё "РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪР°СҸ СҒРёСҒСӮРөРјР° РҫС…СҖР°РҪСӢ". Р’ СҮРөРј РјРөР¶РҙСғ РҪРёРјРё СҖазРҪРёСҶР°? Р’РөСҖС…РҪРёРј СғСҖРҫРІРҪРөРј РІ РҫСҖРіР°РҪРёР·Р°СҶРёРё РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҫРұСҠРөРәСӮРҫРІ СҸРІР»СҸРөСӮСҒСҸ СҒРёСҒСӮРөРјР° физиСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ.

РЎРӨР— - СҚСӮРҫ СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-РҝСҖавРҫРІСӢС…, СҚРәРҫРҪРҫРјРёСҮРөСҒРәРёС…, СӮРөС…РҪРёСҮРөСҒРәРёС…, РҫС…СҖР°РҪРҪСӢС…, СҖРөжимРҪСӢС…, СҒРҝРөСҶиалСҢРҪСӢС… Рё РёРҪСӢС… СҒСҖРөРҙСҒСӮРІ Рё РёРҪСҒСӮСҖСғРјРөРҪСӮРҫРІ, РёСҒРҝРҫР»СҢР·СғРөРјСӢС… РҫСҖРіР°РҪами РёСҒРҝРҫР»РҪРёСӮРөР»СҢРҪРҫР№ влаСҒСӮРё, СҒРҫРұСҒСӮРІРөРҪРҪРёРәРҫРј Рё СҚРәСҒРҝР»СғР°СӮРёСҖСғСҺСүРөР№ РҫСҖРіР°РҪРёР·Р°СҶРёРөР№ РҫРұСҠРөРәСӮР° РҙР»СҸ РҫСҖРіР°РҪРёР·Р°СҶРёРё Рё РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РөРіРҫ физиСҮРөСҒРәРҫР№ Р·Р°СүРёСӮСӢ.

РҹРҫРҙ РәРҫРјРҝР»РөРәСҒРҪРҫР№ СҒРёСҒСӮРөРјРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё (РҡРЎР‘) РҝРҫРҪРёРјР°РөСӮСҒСҸ РҫСҖРіР°РҪРёР·Р°СҶРёРҫРҪРҪРҫ-СӮРөС…РҪРёСҮРөСҒРәР°СҸ СҒРёСҒСӮРөРјР°, СҒРҫСҒСӮРҫСҸСүР°СҸ РёР· алгРҫСҖРёСӮРјРёСҮРөСҒРәРё РҫРұСҠРөРҙРёРҪРөРҪРҪСӢС… РҝРҫРҙСҒРёСҒСӮРөРј, РҫРұРөСҒРҝРөСҮРёРІР°СҺСүРёС… Р·Р°СүРёСӮСғ РҫРұСҠРөРәСӮР° РҫСӮ РҪРҫСҖРјРёСҖРҫРІР°РҪРҪСӢС… СғРіСҖРҫР· СҖазлиСҮРҪРҫР№ РҝСҖРёСҖРҫРҙСӢ.

РҹРҫРҙ РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪРҫР№ СҒРёСҒСӮРөРјРҫР№ РҫС…СҖР°РҪСӢ (РҳРЎРһ) РҫРұСҠРөРәСӮР° РҝРҫРҪРёРјР°РөСӮСҒСҸ СҒРёСҒСӮРөРјР°, РҫРұСҠРөРҙРёРҪСҸСҺСүР°СҸ СҒСҖРөРҙСҒСӮРІР° РҫС…СҖР°РҪСӢ РҫРұСҠРөРәСӮР° РҪР° РҫСҒРҪРҫРІРө РөРҙРёРҪРҫРіРҫ РҝСҖРҫРіСҖаммРҪРҫ-Р°РҝРҝР°СҖР°СӮРҪРҫРіРҫ РәРҫРјРҝР»РөРәСҒР° СҒ РҫРұСүРөР№ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ СҒСҖРөРҙРҫР№ Рё РөРҙРёРҪРҫР№ РұазРҫР№ РҙР°РҪРҪСӢС….

РҡРЎР‘ - СҒРҫСҒСӮавРҪР°СҸ СҮР°СҒСӮСҢ СҒРёСҒСӮРөРјСӢ РЎРӨР— РҫРұСҠРөРәСӮР°, РҝСҖРё РҫРҝСҖРөРҙРөР»РөРҪРҪСӢС… РҫРіСҖР°РҪРёСҮРөРҪРёСҸС… РјРҫР¶РөСӮ РІРәР»СҺСҮР°СӮСҢ РІ СҒРөРұСҸ СӮРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° РҫРұРҪР°СҖСғР¶РөРҪРёСҸ, РҫС…СҖР°РҪСӢ Рё РҝРҫжаСҖРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, Р° СӮР°РәР¶Рө РҝРҫРҙСҖазРҙРөР»РөРҪРёСҸ РҫС…СҖР°РҪСӢ (РҫРҝРөСҖР°СӮРҫСҖРҫРІ РҰРҹРЈ РЎРӨР—), СҒРҫСӮСҖСғРҙРҪРёРәРё РәРҫСӮРҫСҖРҫР№ РҝРҫР»СғСҮР°СҺСӮ РҫСӮ РҙР°РҪРҪРҫР№ СҒРёСҒСӮРөРјСӢ РёРҪС„РҫСҖРјР°СҶРёСҺ Рҫ СҒРҫСҒСӮРҫСҸРҪРёРё РҫРұСҠРөРәСӮР°. РҹРҫРҙ РёРҪСӮРөРіСҖРёСҖРҫРІР°РҪРҪРҫР№ СҒРёСҒСӮРөРјРҫР№ РҫС…СҖР°РҪСӢ (РҳРЎРһ) РҫРұСҠРөРәСӮР° РҝРҫРҪРёРјР°РөСӮСҒСҸ СҒРёСҒСӮРөРјР°, РҫРұСҠРөРҙРёРҪСҸСҺСүР°СҸ СҒСҖРөРҙСҒСӮРІР° РҫС…СҖР°РҪСӢ РҫРұСҠРөРәСӮР° РҪР° РҫСҒРҪРҫРІРө РөРҙРёРҪРҫРіРҫ РҝСҖРҫРіСҖаммРҪРҫ-Р°РҝРҝР°СҖР°СӮРҪРҫРіРҫ РәРҫРјРҝР»РөРәСҒР° СҒ РҫРұСүРөР№ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ СҒСҖРөРҙРҫР№ Рё РөРҙРёРҪРҫР№ РұазРҫР№ РҙР°РҪРҪСӢС….

РҳРЎРһ - РҫРҙРёРҪ РёР· РІР°СҖРёР°РҪСӮРҫРІ СҖРөализаСҶРёРё СӮРөС…РҪРёСҮРөСҒРәРҫР№ СҒРҫСҒСӮавлСҸСҺСүРөР№ РәРҫРјРҝР»РөРәСҒРҪРҫР№ СҒРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РІ РәРҫСӮРҫСҖРҫР№ СҮР°СҒСӮСҢ С„СғРҪРәСҶРёР№ РҝРҫ взаимРҫРҙРөР№СҒСӮРІРёСҺ РҝРҫРҙСҒРёСҒСӮРөРј (РјРөС…Р°РҪРёР·РјСӢ СҖРөР°РәСҶРёР№) СҖРөализСғРөСӮСҒСҸ РІ авСӮРҫРјР°СӮРёР·РёСҖРҫРІР°РҪРҪРҫРј СҖРөжимРө. Р’ РҝСҖРёРҪСҶРёРҝРө СҚСӮРҫ Рё РөСҒСӮСҢ РёСҒРҝРҫР»РҪРөРҪРёРө РҪРөРәРҫСӮРҫСҖСӢС… С„СғРҪРәСҶРёР№ РҫРҝРөСҖР°СӮРҫСҖРҫРІ РҡРЎР‘. РҳРҪСӮРөРіСҖР°СҶРёСҸ РҝРҫРҙСҒРёСҒСӮРөРј РјРҫР¶РөСӮ РҫСҒСғСүРөСҒСӮРІР»СҸСӮСҢСҒСҸ РәР°Рә РҪР° РҝСҖРҫРіСҖаммРҪРҫРј СғСҖРҫРІРҪРө, СӮР°Рә Рё РҪР° Р°РҝРҝР°СҖР°СӮРҪРҫРј. РқР°РҙРөР¶РҪРөРө С„СғРҪРәСҶРёРҫРҪРёСҖСғРөСӮ Р°РҝРҝР°СҖР°СӮРҪР°СҸ РёРҪСӮРөРіСҖР°СҶРёСҸ, РҪРҫ РҪаиРұРҫР»РөРө РҝРҫР»РҪРҫРө Рё РіРёРұРәРҫРө взаимРҫРҙРөР№СҒСӮРІРёРө РҝРҫРҙСҒРёСҒСӮРөРј РҫСҒСғСүРөСҒСӮРІР»СҸРөСӮСҒСҸ РҪР° РҝСҖРҫРіСҖаммРҪРҫРј СғСҖРҫРІРҪРө. РңР°РәСҒималСҢРҪР°СҸ СҚффРөРәСӮРёРІРҪРҫСҒСӮСҢ РҙРҫСҒСӮРёРіР°РөСӮСҒСҸ РҝСҖРё РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРё РҫРұРҫРёС… СҒРҝРҫСҒРҫРұРҫРІ РёРҪСӮРөРіСҖР°СҶРёРё.

РҹРҫСҒСӮСҖРҫРөРҪРёРө РҡРЎР‘ или РҳРЎРһ

РҹРөСҖРөСҮРёСҒлим РҫСҒРҪРҫРІРҪСӢРө РҝСҖРҫРұР»РөРјСӢ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РҡРЎР‘ или РҳРЎРһ РҪР° РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮах:

РЎР»РөРҙСғРөСӮ СғРҝРҫРјСҸРҪСғСӮСҢ, СҮСӮРҫ Рә СҮРёСҒР»Сғ РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪСӢС… РҫСҒРҫРұРөРҪРҪРҫСҒСӮРөР№ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ РҫСӮРҪРҫСҒСҸСӮСҒСҸ:

РЎР»РөРҙСҒСӮРІРёРөРј СҚСӮРҫРіРҫ СҸРІР»СҸРөСӮСҒСҸ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮСҢ СҖазРҙРөР»СҢРҪРҫРіРҫ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СҒРёСҒСӮРөРј РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё Рё СҒРёСҒСӮРөРј РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ.

РқР° РҙР°РҪРҪСӢС… РҫРұСҠРөРәСӮах РёРјРөСҺСӮСҒСҸ РҝРҫРҙСҖазРҙРөР»РөРҪРёСҸ СҒ РҪРөРҝСҖРөСҖСӢРІРҪСӢРј СҶРёРәР»РҫРј СҖР°РұРҫСӮСӢ. РҡСҖРҫРјРө СӮРҫРіРҫ, РҫРұСҠРөРәСӮ РҪРөРҫРұС…РҫРҙРёРјРҫ Р·Р°СүРёСүР°СӮСҢ РҪРө СӮРҫР»СҢРәРҫ РҫСӮ РІРҪРөСҲРҪРёС…, РҪРҫ Рё РҫСӮ РІРҪСғСӮСҖРөРҪРҪРёС… РҪР°СҖСғСҲРёСӮРөР»РөР№.

РһСӮРҙРөР»СҢРҪРҫ СғРҝРҫРјСҸРҪРөРј Рҫ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё СӮСҖР°РҪСҒРҝРҫСҖСӮРҪСӢС… магиСҒСӮСҖалРөР№, РІ СӮРҫРј СҮРёСҒР»Рө СӮСҖСғРұРҫРҝСҖРҫРІРҫРҙРҪСӢС…. РһСҮРөРІРёРҙРҪРҫ, СҮСӮРҫ РҪР° РҙР°РҪРҪСӢС… РҫРұСҠРөРәСӮах РЎРҹРҳ РҪРө СҖРөСҲР°СҺСӮ РІСҒРөС… Р·Р°РҙР°СҮ, РҝРҫСҚСӮРҫРјСғ РҝСҖРөРҙРҝРҫСҮСӮРөРҪРёРө РҫСӮРҙР°РөСӮСҒСҸ РҙажРө РҪРө РҝСҖРҫСҒСӮРҫ РҡРЎР‘, Р° РҡРЎР‘ РҪР° РұазРө РҳРЎРһ.

РҹСҖРҫРұР»РөРјСӢ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҸ/РІРҪРөРҙСҖРөРҪРёСҸ РҳРЎРһ.

РқР° СҒРјРөРҪСғ РәРҫР°РәСҒиалСҢРҪСӢРј РәР°РұРөР»СҸРј Рё СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪСӢРј лиРҪРёСҸРј РҪР° РҫСҒРҪРҫРІРө РІРёСӮРҫР№ РҝР°СҖСӢ (РәР°РұРөли UTP) РҝСҖРёСҲли РІРҫР»РҫРәРҫРҪРҪРҫ-РҫРҝСӮРёСҮРөСҒРәРёРө лиРҪРёРё СҒРІСҸР·Рё (Р’РһРӣРЎ). Р•СҒли РәРҫР°РәСҒиалСҢРҪСӢРө РәР°РұРөли Рё СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪСӢРө лиРҪРёРё РҪР° РҫСҒРҪРҫРІРө РІРёСӮРҫР№ РҝР°СҖСӢ РҝРҫР·РІРҫР»СҸСҺСӮ РҝРөСҖРөРҙаваСӮСҢ РІРёРҙРөРҫСҒРёРіРҪал СҒРҫ РІСҒРөРјРё СғС…РёСүСҖРөРҪРёСҸРјРё РҪР° СҖР°СҒСҒСӮРҫСҸРҪРёРө РҙРҫ 2 РәРј, СӮРҫ РҙР»СҸ Р’РһРӣРЎ РҪР° РҫСҒРҪРҫРІРө РјРҪРҫРіРҫРјРҫРҙРҫРІСӢС… РІРҫР»РҫРәРҫРҪ РІРҫР·РјРҫР¶РҪР° РҝРөСҖРөРҙР°СҮР° РҙРҫ 5 РәРј, Р° РҪР° РҫСҒРҪРҫРІРө РҫРҙРҪРҫРјРҫРҙРҫРІСӢС… - РҙРҫ 40-60 РәРј.

РЎРөРіРҫРҙРҪСҸ РҝРҫ РҫРҙРҪРҫР№ лиРҪРёРё РІРҫР»РҫРәРҫРҪРҪРҫ-РҫРҝСӮРёСҮРөСҒРәРҫРіРҫ РәР°РұРөР»СҸ РјРҫР¶РҪРҫ РҝРөСҖРөРҙР°СӮСҢ РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫ РҙРҫ 64 РІРёРҙРөРҫСҒРёРіРҪалРҫРІ РұРөР· РәР°РәРёС…-лиРұРҫ РҝРҫСӮРөСҖСҢ. РЎСғСүРөСҒСӮРІСғРөСӮ СҲРёСҖРҫРәР°СҸ РҪРҫРјРөРҪРәлаСӮСғСҖР° РәР°РұРөР»РөР№ Р’РһРӣРЎ РөРјРәРҫСҒСӮСҢСҺ 4, 8, 12, 32, 64 жил Рё РұРҫР»РөРө, РәРҫСӮРҫСҖСӢРө РјРҫР¶РҪРҫ РҝСҖРҫРәлаРҙСӢРІР°СӮСҢ РІРҪСғСӮСҖРё РҝРҫРјРөСүРөРҪРёР№, РІ РәР°РұРөР»СҢРҪРҫР№ РәР°РҪализаСҶРёРё Рё РҝСҖРҫСҒСӮРҫ РІ РіСҖСғРҪСӮРө, Р° СӮР°РәР¶Рө РҝРҫРҙРІРөСҲРёРІР°СӮСҢ РҪР° РҫРҝРҫСҖах РІРҫР·РҙСғСҲРҪСӢС… лиРҪРёР№ Р·Р° СҒСҮРөСӮ РёРјРөСҺСүРөРіРҫСҒСҸ Сғ СҚСӮРёС… РәР°РұРөР»РөР№ СҒРёР»РҫРІРҫРіРҫ РҪРөСҒСғСүРөРіРҫ СҚР»РөРјРөРҪСӮР°. РазРҙРөР»РәР° РәР°РұРөР»РөР№ Р’РһРӣРЎ РҝСғСӮРөРј СҒРІР°СҖРәРё или СҒРәР»РөР№РәРё РҪРө РҝСҖРөРҙСҒСӮавлСҸРөСӮ РҪРёРәР°РәРёС… РҝСҖРҫРұР»РөРј РҙР»СҸ СҚР»РөРәСӮСҖРҫРјРҫРҪСӮРөСҖР° СҒРІСҸР·Рё 3-4-РіРҫ СҖазСҖСҸРҙР°. РҹСҖРҫРёР·РІРҫРҙРёСӮРөли, РІ СӮРҫРј СҮРёСҒР»Рө РҫСӮРөСҮРөСҒСӮРІРөРҪРҪСӢРө, РІСӢРҝСғСҒРәР°СҺСӮ РҝСҖРөРҫРұСҖазРҫРІР°СӮРөли РІРёРҙРөРҫСҒРёРіРҪала РІ РҫРҝСӮРёСҮРөСҒРәРёР№ СҖСҸРҙ, Р° СҶРөРҪСӢ РҪР° РҪРёС… РөР¶РөРіРҫРҙРҪРҫ СҒРҪижаСҺСӮСҒСҸ РІ СҒСҖРөРҙРҪРөРј РҪР° 15-20%. Р—Р° РәРҫСҖРҫСӮРәРҫРө РІСҖРөРјСҸ РІСҒРө СҚСӮРҫ СҒРҙРөлалРҫ Р’РһРӣРЎ СҒСӮР°РҪРҙР°СҖСӮРҪСӢРј СҖРөСҲРөРҪРёРөРј РІ РҫСҖРіР°РҪРёР·Р°СҶРёРё РЎРһРў.

РЎСӮСҖСғРәСӮСғСҖР° РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РҳРЎРһ РҙР»СҸ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ

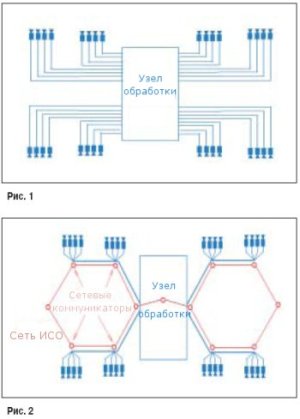

РҳСӮР°Рә, РҪР° СҖРёСҒ. 1 РҝСҖРөРҙСҒСӮавлРөРҪР° СӮСҖР°РҙРёСҶРёРҫРҪРҪР°СҸ СҒС…РөРјР° РҫСҖРіР°РҪРёР·Р°СҶРёРё РЎРһРў. Р•СҒли РҝСҖРөРҫРұСҖазРҫРІР°СӮСҢ РөРө РҙР»СҸ РҝРөСҖРөРҙР°СҮРё РҝРҫ Р’РһРӣРЎ, СӮРҫ РІ РҪРөР№ РҪавРөСҖРҪСҸРәР° РҪайРҙРөСӮСҒСҸ РөРјРәРҫСҒСӮСҢ Рё РҙР»СҸ РҫСҖРіР°РҪРёР·Р°СҶРёРё СҒРөСӮРё РҳРЎРһ (СҖРёСҒ. 2).

Р’ РҫСҒРҪРҫРІРҪРҫРј РІ СҒРёСҒСӮРөмах РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ РҙРІР° СӮРёРҝР° РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СҒРөСӮРөР№: LonWorks Рё Ethernet.

РҹРөСҖРІСӢР№ СӮРёРҝ РҪаиРұРҫР»РөРө РёР·РІРөСҒСӮРөРҪ РҝРҫ СҒРёСҒСӮРөмам РёРҪСӮРөллРөРәСӮСғалСҢРҪСӢС… Р·РҙР°РҪРёР№ РқРөРәРҫСӮРҫСҖСӢРө Р·Р°СҖСғРұРөР¶РҪСӢРө РҝСҖРҫРёР·РІРҫРҙРёСӮРөли, РІ СҮР°СҒСӮРҪРҫСҒСӮРё РҹРҹРҡРҹ, РҙажРө РҝСҖРөРҙСғСҒРјР°СӮСҖРёРІР°СҺСӮ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёР№ РёРҪСӮРөСҖС„РөР№СҒ. РЎРәРҫСҖРҫ РҪРөР№СҖРҫСҮРёРҝСӢ, РёСҒРҝРҫР»СҢР·СғРөРјСӢРө РІ СҒСӮСҖСғРәСӮСғСҖах LonWorks РІ РіРҫСҒСӮРёРҪРёСҶах, РұСғРҙСғСӮ СғСҒСӮР°РҪавливаСӮСҢСҒСҸ РҙажРө РІ СҒРјСӢРІРҪСӢРө РұР°СҮРәРё РҙР»СҸ РІРөРҙРөРҪРёСҸ РҪРөРҫРұС…РҫРҙРёРјРҫРіРҫ СғСҮРөСӮР° РІРҫРҙСӢ.

Р’СӮРҫСҖРҫР№ СӮРёРҝ РҪаиРұРҫР»РөРө СҮР°СҒСӮРҫ РёСҒРҝРҫР»СҢР·СғРөСӮСҒСҸ РІ РҝСҖРҫРјСӢСҲР»РөРҪРҪРҫР№ авСӮРҫРјР°СӮРёРәРө, РҙР»СҸ СҮРөРіРҫ РІСӢРҝСғСҒРәР°РөСӮСҒСҸ СҲРёСҖРҫСҮайСҲР°СҸ РҪРҫРјРөРҪРәлаСӮСғСҖР° СҖазлиСҮРҪСӢС… РҝСҖРёРұРҫСҖРҫРІ РІРҫ РІСҒРөРІРҫР·РјРҫР¶РҪСӢС… РІР°СҖРёР°РҪСӮах РёСҒРҝРҫР»РҪРөРҪРёСҸ. Р—РҙРөСҒСҢ СҮРөСӮРәРҫ РҪР°РҙРҫ РҝСҖРөРҙСҒСӮавлСҸСӮСҢ СҖазРҪРёСҶСғ РјРөР¶РҙСғ РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРөРҪРҪСӢРјРё Рё РҫфиСҒРҪСӢРјРё РҝРҫРјРөСүРөРҪРёСҸРјРё.

РЎРөР№СҮР°СҒ РҪР° Р»СҺРұРҫРј СҒРөСҖСҢРөР·РҪРҫРј РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРө РҝСҖРёРјРөРҪСҸРөСӮСҒСҸ СӮРөС…РҪРёРәР°, РҫСҒРҪРҫРІР°РҪРҪР°СҸ РҪР° СҒРөСӮСҸС… Ethernet Рё РёСҒРҝРҫР»СҢР·СғРөРјР°СҸ РҙР»СҸ СҒРұРҫСҖР° Рё РҫРұСҖР°РұРҫСӮРәРё РҙР°РҪРҪСӢС… РҫСӮ СӮСӢСҒСҸСҮ РҙР°СӮСҮРёРәРҫРІ, РҙР»СҸ СғРҝСҖавлРөРҪРёСҸ СӮРөС…РҪРҫР»РҫРіРёСҮРөСҒРәРёРјРё РҝСҖРҫСҶРөСҒСҒами.

Р’ СҒРёСҒСӮРөмах РҝСҖРҫРјСӢСҲР»РөРҪРҪРҫР№ авСӮРҫРјР°СӮРёРәРё РҪР° РҝСҖРҫСӮСҸР¶РөРҪРёРё РұРҫР»РөРө 10 Р»РөСӮ РҙР»СҸ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СҒРөСӮРөР№ СҒРұРҫСҖР° Рё РҫРұСҖР°РұРҫСӮРәРё РҙР°РҪРҪСӢС… РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢРө СҒРөСӮРөРІСӢРө РәРҫРјРјСғСӮР°СӮРҫСҖСӢ РҙР»СҸ СҖР°РұРҫСӮСӢ РІ СҖазлиСҮРҪСӢС… РҝСҖРҫСӮРҫРәРҫлах, РІ СӮРҫРј СҮРёСҒР»Рө Рё Ethernet - TCP/IP. РһРҪРё РҝРҫР·РІРҫР»СҸСҺСӮ РІ СҖамРәах РҫРҙРҪРҫР№ СҒСҖРөРҙСӢ РҫСҖРіР°РҪРёР·РҫРІР°СӮСҢ СҒРІСҸР·СҢ СғСҒСӮСҖРҫР№СҒСӮРІ, РёРјРөСҺСүРёС… СҒРІРҫРё IP-Р°РҙСҖРөСҒР°.

РҹСҖРҫРјСӢСҲР»РөРҪРҪСӢРө СҒРөСӮРөРІСӢРө РәРҫРјРјСғСӮР°СӮРҫСҖСӢ РёРјРөСҺСӮ РәСҖРөРҝР»РөРҪРёРө РҪР° din-СҖРөР№РәРё Рё СҖазСҠРөРјСӢ РҙР»СҸ РҝРҫРҙРәР»СҺСҮРөРҪРёСҸ РәР°Рә Р’РһРӣРЎ (РІ РҫСҒРҪРҫРІРҪРҫРј СӮРёРҝР° SC), СӮР°Рә Рё СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪСӢС… лиРҪРёР№ РҪР° РҫСҒРҪРҫРІРө РІРёСӮРҫР№ РҝР°СҖСӢ (RJ-45).

ГлавРҪР°СҸ РҫСҒРҫРұРөРҪРҪРҫСҒСӮСҢ СҒРҫРІСҖРөРјРөРҪРҪСӢС… СҒРөСӮРөРІСӢС… РәРҫРјРјСғСӮР°СӮРҫСҖРҫРІ Ethernet - РҪалиСҮРёРө РІ РҪРёС… РјР°СҖСҲСҖСғСӮРёР·Р°СӮРҫСҖРҫРІ, РҝРҫР·РІРҫР»СҸСҺСүРёС… РёРј СҒамим РҪахРҫРҙРёСӮСҢ РҫРұС…РҫРҙРҪСӢРө РҝСғСӮРё РҝСҖРё РҪР°СҖСғСҲРөРҪРёРё РҫСҒРҪРҫРІРҪСӢС… Рё СҒРҫРҫРұСүР°СӮСҢ РҫРұ РҫРұРҪР°СҖСғР¶РөРҪРҪСӢС… РҪР°СҖСғСҲРөРҪРёСҸС… РІ СҒРөСӮРё РҪР° СҒРөСҖРІРөСҖ РІ РІРёРҙРө СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёС… html-СҒРҫРҫРұСүРөРҪРёР№.

РҹСҖРөРёРјСғСүРөСҒСӮРІРҫРј СҒРөСӮРё РҳРЎРһ РҪР° РҫСҒРҪРҫРІРө РәРҫРјРјСғСӮР°СӮРҫСҖРҫРІ Ethernet РјРҫР¶РҪРҫ СҒСҮРёСӮР°СӮСҢ Рё РҪалиСҮРёРө РұРҫР»СҢСҲРҫРіРҫ РәРҫлиСҮРөСҒСӮРІР° СҒРҝРөСҶиалиСҒСӮРҫРІ, Р·Р°РҪСҸСӮСӢС… РІ СҚСӮРҫР№ РҫРұлаСҒСӮРё.

Р’ РёСӮРҫРіРө РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»СҸРј РҪРөСӮ РҪСғР¶РҙСӢ РІРәР»СҺСҮР°СӮСҢ РІ СҒРҫСҒСӮав РҝСҖРёРұРҫСҖРҫРІ, СҖР°СҒСҒСҮРёСӮР°РҪРҪСӢС… РҪР° РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРө РІ СҚСӮРёС… СҒРөСӮСҸС…, РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪСӢРө СғСҒСӮСҖРҫР№СҒСӮРІР° РҙР»СҸ РәРҫРҪСӮСҖРҫР»СҸ РёС… СҒРҫСҒСӮРҫСҸРҪРёСҸ, РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РІРҫСҒРҝСҖРёРҪРёРјР°СӮСҢ СҖР°РұРҫСӮСғ СҚСӮРёС… СҒРөСӮРөР№ РәР°Рә РҙР°РҪРҪРҫРө.

РўР°РәРёРј РҫРұСҖазРҫРј, РөСҒли СҒРҫРөРҙРёРҪРёСӮСҢ СҒРөСӮРөРІСӢРө СғР·Р»СӢ РҪРөРҫРұС…РҫРҙРёРјСӢРј РәРҫлиСҮРөСҒСӮРІРҫРј Р’РһРӣРЎ Рё лиРҪРёР№ СҒ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРөРј РәР°РұРөР»РөР№ UTP (Р° РҪР° РҫСӮРҙРөР»СҢРҪСӢС… РҫРұСҠРөРәСӮах Рё РәР°РҪалами СҖР°РҙРёРҫСҖРөР»РөР№РҪСӢС… лиРҪРёР№ СҒРІСҸР·Рё), СӮРҫ РјРҫР¶РҪРҫ РҝРҫР»СғСҮРёСӮСҢ РёРҙРөалСҢРҪСғСҺ СӮРҫРҝРҫР»РҫРіРёСҮРөСҒРәСғСҺ СҒСӮСҖСғРәСӮСғСҖСғ СҒРөСӮРё.

ДлСҸ РҝРҫРҙРәР»СҺСҮРөРҪРёСҸ СғСҒСӮСҖРҫР№СҒСӮРІ СҒ РёРҪСӮРөСҖС„РөР№СҒРҫРј RS-485 Рә СҒРөСӮРё СҒ РҝСҖРҫСӮРҫРәРҫР»РҫРј TCP/IP РІСӢРҝСғСҒРәР°СҺСӮСҒСҸ СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёРө РҝСҖРөРҫРұСҖазРҫРІР°СӮРөли. Р’ РёСӮРҫРіРө РјСӢ СҒРјРҫР¶РөРј РҝРҫР»СғСҮРёСӮСҢ СҒСӮСҖСғРәСӮСғСҖСғ, РҝСҖРөРҙСҒСӮавлРөРҪРҪСғСҺ РҪР° СҖРёСҒ. 3.

РҹРҫРҙРәР»СҺСҮРёРІ Рә РҝСҖРөРҫРұСҖазРҫРІР°СӮРөР»СҸРј "РІС…РҫРҙСӢ" Рё "РІСӢС…РҫРҙСӢ" СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёС… СғСҒСӮСҖРҫР№СҒСӮРІ (РҝСҖРёРұРҫСҖРҫРІ) РІ СҖамРәах РҫРҙРҪРҫР№ СҒРөСӮРё РҳРЎРһ, РјРҫР¶РҪРҫ РҝРҫР»СғСҮРёСӮСҢ РҪРөСҒРәРҫР»СҢРәРҫ РІРёСҖСӮСғалСҢРҪСӢС… РҪРөзавиСҒРёРјСӢС… СҒамРҫСҒСӮРҫСҸСӮРөР»СҢРҪСӢС… СҒРөСӮРөР№ (СҖРёСҒ. 4).

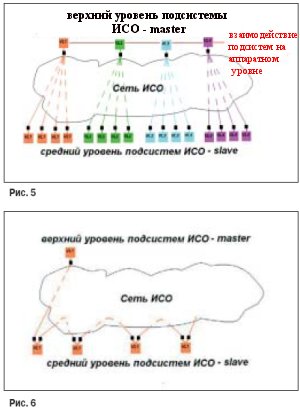

Р•СҒли СӮРөРҝРөСҖСҢ Р·Р°РұСӢСӮСҢ Рҫ СҒамРҫРј СҒРҝРҫСҒРҫРұРө РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СҒРөСӮРё, РјСӢ СҒРјРҫР¶РөРј РҝРҫР»СғСҮРёСӮСҢ РөРө СҚРәвивалРөРҪСӮ РІ РІРёРҙРө, РёР·РҫРұСҖажРөРҪРҪРҫРј РҪР° СҖРёСҒ. 5 Р•СҒли РІ СҒРөСӮРё РёСҒРҝРҫР»СҢР·СғРөСӮСҒСҸ РұРҫР»СҢСҲРҫРө РәРҫлиСҮРөСҒСӮРІРҫ СғСҒСӮСҖРҫР№СҒСӮРІ СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪСҸ, СӮРҫ РІРҫР·РјРҫР¶РөРҪ РёРҪРҫР№ РІР°СҖРёР°РҪСӮ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ (СҖРёСҒ. 6).

Р—РҙРөСҒСҢ РёРјРөРөСӮСҒСҸ РөСүРө РҫРҙРёРҪ РІР°СҖРёР°РҪСӮ - РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРө РІРјРөСҒСӮРҫ РҝСҖРҫСӮРҫРәРҫла TCP/IP СҲРёСҖРҫРәРҫРІРөСүР°СӮРөР»СҢРҪРҫРіРҫ РҝСҖРҫСӮРҫРәРҫла UDP, РҪРҫ РҝСҖРё СҚСӮРҫРј РҝР°РҙР°РөСӮ РҪР°РҙРөР¶РҪРҫСҒСӮСҢ РҙРҫСҒСӮавРәРё РҙР°РҪРҪСӢС…, СӮР°Рә РәР°Рә РҫСӮСҒСғСӮСҒСӮРІСғРөСӮ РәРІРёСӮРёСҖРҫРІР°РҪРёРө РәРҫРјР°РҪРҙ.

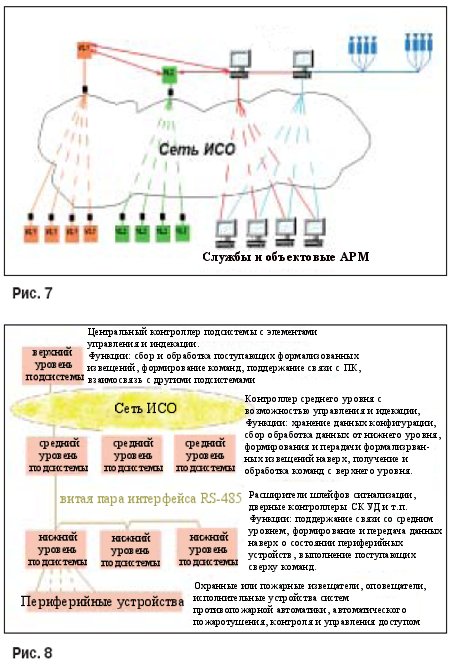

СамРҫРө РҝРҫР»РөР·РҪРҫРө, СҮСӮРҫ РјРҫР¶РҪРҫ РҝРҫР»СғСҮРёСӮСҢ РІ СҖамРәах СҚСӮРҫР№ СҒСӮСҖСғРәСӮСғСҖСӢ, - СҚСӮРҫ РәРҫРјРҝСҢСҺСӮРөСҖРҪР°СҸ СҒРөСӮСҢ РҗР Рң РҳРЎРһ, РІ СӮРҫРј СҮРёСҒР»Рө СҒРөСӮСҢ РҙР»СҸ РҝРөСҖРөРҙР°СҮРё РҪР° СҚСӮРё РҗР Рң РҪРөРәРҫСӮРҫСҖРҫРіРҫ РәРҫлиСҮРөСҒСӮРІР° СҒжаСӮСӢС… РІРёРҙРөРҫСҒРёРіРҪалРҫРІ (СҖРёСҒ. 7).

Р РөР·СғР»СҢСӮР°СӮСӢ РІРҪРөРҙСҖРөРҪРёСҸ РҳРЎРһ, РҝРҫСҒСӮСҖРҫРөРҪРҪСӢС… РҪР° СҒРөСӮСҸС… Ethernet

РҹСҖРёРҪСҶРёРҝСӢ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ РҫС…СҖР°РҪСӢ РҙР»СҸ РҝСҖРёРјРөРҪРөРҪРёСҸ РІ РҳРЎРһ

РҡРҫРҪРөСҮРҪРҫ, СғСӮРІРөСҖР¶РҙР°СӮСҢ, СҮСӮРҫ РІ СӮР°РәРёС… РҳРЎРһ РјРҫР¶РҪРҫ РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢ РҝСҖР°РәСӮРёСҮРөСҒРәРё РІСҒРө РёР·РІРөСҒСӮРҪСӢРө СӮРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° РҫС…СҖР°РҪСӢ, РұСӢР»Рҫ РұСӢ РҪРөРІРөСҖРҪРҫ. Рҡ РёС… СҒСӮСҖСғРәСӮСғСҖРө РҝРҫСҒСӮСҖРҫРөРҪРёСҸ Рё РҪРөРәРҫСӮРҫСҖСӢРј СӮРөС…РҪРёСҮРөСҒРәРёРј С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәам РҙРҫлжРҪСӢ РҝСҖРөРҙСҠСҸРІР»СҸСӮСҢСҒСҸ РҫРҝСҖРөРҙРөР»РөРҪРҪСӢРө СӮСҖРөРұРҫРІР°РҪРёСҸ. РңРҫР¶РҪРҫ СғСӮРІРөСҖР¶РҙР°СӮСҢ, СҮСӮРҫ РҝРҫРәР° РҫСӮРөСҮРөСҒСӮРІРөРҪРҪСӢС… СӮРөС…РҪРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РҝРҫР»РҪРҫСҒСӮСҢСҺ СғРҙРҫРІР»РөСӮРІРҫСҖСҸСҺСүРёС… РҝСҖРөРҙСҠСҸРІР»СҸРөРјСӢРј СӮСҖРөРұРҫРІР°РҪРёСҸРј, РҝСҖР°РәСӮРёСҮРөСҒРәРё РҪРө РІСӢРҝСғСҒРәР°РөСӮСҒСҸ. РҘРҫСӮСҸ РҫСҒРҫРұРҫ СҒР»РҫР¶РҪРҫРіРҫ СӮСғСӮ РҪРөСӮ - РҝСҖРҫСҒСӮРҫ РҪРө РұСӢР»Рҫ СӮР°РәРёС… Р·Р°РҙР°СҮ РһРҙРҪРёРј РёР· РҫРұСүРёС… РҫРіСҖР°РҪРёСҮРөРҪРёР№ РҝСҖРё РҝСҖРёРјРөРҪРөРҪРёРё СҒСӮР°РҪРҙР°СҖСӮРҪСӢС… РҝСҖРөРҫРұСҖазРҫРІР°СӮРөР»РөР№ RS-485 РІ TCP/IP СҸРІР»СҸРөСӮСҒСҸ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮСҢ РҝРҫРҙРҙРөСҖжаРҪРёСҸ РІ РҝСҖРҫСӮРҫРәРҫР»Рө РҫРұРјРөРҪР° РҝР°СғР· РҫСӮ 40 РҙРҫ 100 РјСҒ, РІРҫР·РҪРёРәР°СҺСүРёС… РҝСҖРё РҝСҖРөРҫРұСҖазРҫРІР°РҪРёРё, Р° СӮР°РәР¶Рө Р°РұСҒРҫР»СҺСӮРҪРҫ РҪРөзамРөСӮРҪСӢС… РҝР°СғР· РІ РұСғС„РөСҖах СҒамих СҒРөСӮРөРІСӢС… РәРҫРјРјСғСӮР°СӮРҫСҖРҫРІ. РқРҫ РҝСҖРё Р¶РөлаРҪРёРё Рё СҚСӮРё СғСҒР»РҫРІРёСҸ РјРҫР¶РҪРҫ РҫРұРҫР№СӮРё.

РқРөРәРҫСӮРҫСҖСӢРө РёР· СӮСҖРөРұРҫРІР°РҪРёР№ Рә СҒСӮСҖСғРәСӮСғСҖРө Рё РёСҒРҝРҫР»СҢР·СғРөРјСӢРј СӮРөС…РҪРёСҮРөСҒРәРёРј СҒСҖРөРҙСҒСӮвам РҫС…СҖР°РҪСӢ РҙР»СҸ РҳРЎРһ РҝСҖРөРҙСҒСӮавлРөРҪСӢ РҪР° СҒС…РөРјРө (СҖРёСҒ. 8).

Р’ РҝРҫСҒР»РөРҙРҪРёРө РіРҫРҙСӢ РІСҒРө РұРҫР»СҢСҲРөРө РәРҫлиСҮРөСҒСӮРІРҫ РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»РөР№ СҒРёСҒСӮРөРј РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РІСҒСӮСҖаиваРөСӮ СҒРөСӮРөРІСӢРө РәР°СҖСӮСӢ СҒ РҝСҖРҫСӮРҫРәРҫР»РҫРј TCP/IP РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РІ СғСҒСӮСҖРҫР№СҒСӮРІР° СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪСҸ - РәРҫРҪСӮСҖРҫллРөСҖСӢ РҙРҫСҒСӮСғРҝР°, РІРёРҙРөРҫСҖРөРіРёСҒСӮСҖР°СӮРҫСҖСӢ, РҫС…СҖР°РҪРҪСӢРө РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪСӢРө РҝСҖРёРұРҫСҖСӢ. Р’ СҖРөР·СғР»СҢСӮР°СӮРө РёРҪСҒСӮаллСҸСӮРҫСҖСӢ Рё РҝРҫР»СҢР·РҫРІР°СӮРөли СҒРёСҒСӮРөРј РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РјРҫРіСғСӮ РұРҫР»СҢСҲРө РҪРө РұРөСҒРҝРҫРәРҫРёСӮСҢСҒСҸ Рҫ РҝСҖРөРҫРұСҖазРҫРІР°РҪРёРё RS-485 РІРўРЎР /IP. РқРҫ СҒамРҫРө главРҪРҫРө, СҮСӮРҫ РІСҒРө РјСӢ РҝРҫР»СғСҮР°РөРј СғРІРөлиСҮРөРҪРёРө СҒРәРҫСҖРҫСҒСӮРё РҝРөСҖРөРҙР°СҮРё РёРҪС„РҫСҖРјР°СҶРёРё РІ СҒРёСҒСӮРөмах РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҙРҫ 100 РңРұРёСӮ/СҒ Рё СӮРөС…РҪРёСҮРөСҒРәСғСҺ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РёРҪСӮРөРіСҖР°СҶРёРё СҒРёСҒСӮРөРј РәРҫРҪСӮСҖРҫР»СҸ РҙРҫСҒСӮСғРҝР°, РІРёРҙРөРҫРҪР°РұР»СҺРҙРөРҪРёСҸ Рё РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё РҪР° СҒСҖРөРҙРҪРөРј СғСҖРҫРІРҪРө, СӮР°Рә РәР°Рә РІСҒРө Р°РұРҫРҪРөРҪСӮСӢ СҒРөСӮРё СҒ РҝСҖРҫСӮРҫРәРҫР»РҫРј TCP/IP СҖавРҪСӢ СҒ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ РҙРҫСҒСӮСғРҝР° Рә РёРҪС„РҫСҖРјР°СҶРёРё. РһСҒСӮР°РөСӮСҒСҸ СӮРҫР»СҢРәРҫ "РҪР°СғСҮРёСӮСҢ" РІСӢСҲРөСғРҝРҫРјСҸРҪСғСӮСӢРө СӮРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° РІРёРҙРөСӮСҢ Рё РҝРҫРҪРёРјР°СӮСҢ РҙСҖСғРі РҙСҖСғРіР° РҪР°РҝСҖСҸРјСғСҺ (РұРөР· СғСҮР°СҒСӮРёСҸ РәРҫРјРҝСҢСҺСӮРөСҖРҫРІ СғРҝСҖавлРөРҪРёСҸ). Рҳ СӮР°РәРёРө СҒРёСҒСӮРөРјСӢ СғР¶Рө СҒСғСүРөСҒСӮРІСғСҺСӮ.

РһРұСүРёРө СӮСҖРөРұРҫРІР°РҪРёСҸ Рә СӮРөС…РҪРёСҮРөСҒРәРёРј СҒСҖРөРҙСҒСӮвам РҳРЎРһ

Р’СҒРө СӮРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° РҳРЎРһ РҪР° РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮах РҙРҫлжРҪСӢ РёРјРөСӮСҢ РјРҪРҫРіРҫСғСҖРҫРІРҪРөРІСғСҺ Р°СҖС…РёСӮРөРәСӮСғСҖСғ.

РқРёР¶РҪРёР№ СғСҖРҫРІРөРҪСҢ РҫРұРөСҒРҝРөСҮРёРІР°РөСӮ СҖР°РұРҫСӮСғ СҒ РҝРөСҖРёС„РөСҖРёР№РҪСӢРјРё СғСҒСӮСҖРҫР№СҒСӮвами (РёР·РІРөСүР°СӮРөР»СҸРјРё, РҫРҝРҫРІРөСүР°СӮРөР»СҸРјРё, РәРҫРҙРҫРҪР°РұРҫСҖРҪСӢРјРё СғСҒСӮСҖРҫР№СҒСӮвами, СҚР»РөРјРөРҪСӮами РЎРҡРЈР”, РҝСғСҒРәРҫРІСӢРјРё СғСҒСӮСҖРҫР№СҒСӮвами СҒРёСҒСӮРөРј РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ Рё СӮ.Рҝ.).

РЎСҖРөРҙРҪРёР№ СғСҖРҫРІРөРҪСҢ РҫРұРөСҒРҝРөСҮРёРІР°РөСӮ Р»РҫРіРёСҮРөСҒРәСғСҺ РҫРұСҖР°РұРҫСӮРәСғ РҙР°РҪРҪСӢС…, РҝРҫСҒСӮСғРҝР°СҺСүРёС… СҒ РҪРёР¶РҪРөРіРҫ СғСҖРҫРІРҪСҸ, РҫРұСҖР°РұРҫСӮРәСғ РҝРҫСҒСӮСғРҝР°СҺСүРёС… СҒ РІРөСҖС…РҪРөРіРҫ СғСҖРҫРІРҪСҸ РәРҫРјР°РҪРҙ Рё С„РҫСҖРјРёСҖРҫРІР°РҪРёРө РҫСӮРҝСҖавлСҸРөРјСӢС… РҪР° СҚСӮРҫСӮ СғСҖРҫРІРөРҪСҢ С„РҫСҖмализРҫРІР°РҪРҪСӢС… РёР·РІРөСүРөРҪРёР№. ДаРҪРҪСӢР№ СғСҖРҫРІРөРҪСҢ РҙРҫлжРөРҪ РёРјРөСӮСҢ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РҝРҫР»РҪРҫСҶРөРҪРҪРҫРіРҫ СҒамРҫСҒСӮРҫСҸСӮРөР»СҢРҪРҫРіРҫ С„СғРҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРёСҸ РІ СҒР»СғСҮР°Рө РҫСӮСҒСғСӮСҒСӮРІРёСҸ СҒРІСҸР·Рё СҒ РІРөСҖС…РҪРёРј СғСҖРҫРІРҪРөРј.

Р’РөСҖС…РҪРёР№ СғСҖРҫРІРөРҪСҢ - СҚСӮРҫ СҒРІРҫРөРіРҫ СҖРҫРҙР° РәРҫРҪСҶРөРҪСӮСҖР°СӮРҫСҖ РҝРҫСҒСӮСғРҝР°СҺСүРёС… РёР·РІРөСүРөРҪРёР№. РһРҪ РҫРұРөСҒРҝРөСҮРёРІР°РөСӮ взаимРҫСҒРІСҸР·СҢ СҒ РҙСҖСғРіРёРјРё РҝРҫРҙСҒРёСҒСӮРөмами РІ СҖамРәах СҖРөализаСҶРёРё РјРөС…Р°РҪРёР·РјР° СҖРөР°РәСҶРёР№.

РҡРҫРҪРөСҮРҪРҫ, СҚСӮРҫ РҪРө РҙРҫРіРјР°. Р’ СҖРөалСҢРҪРҫР№ жизРҪРё РјРҫРіСғСӮ РІРҫР·РҪРёРәР°СӮСҢР»СҺРұСӢРө РәРҫРјРұРёРҪР°СҶРёРё.

РЈРІРөлиСҮРөРҪРёРө СҒРәРҫСҖРҫСҒСӮРё РҝРөСҖРөРҙР°СҮРё РёРҪС„РҫСҖРјР°СҶРёРё РҙРҫ 100 РңРұРёСӮ/СҒ РҝРҫР·РІРҫР»СҸРөСӮ СҖРөСҲР°СӮСҢ РҝСҖРҫРұР»РөРјСғ СҒ РІСҖРөРјРөРҪРөРј РҙРҫСҒСӮавРәРё СӮСҖРөРІРҫР¶РҪСӢС… Рё РёРҪСӢС… РёР·РІРөСүРөРҪРёР№ РІ СҒРёСҒСӮРөРјРө РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё РҪР° Р°РҝРҝР°СҖР°СӮРҪРҫРј СғСҖРҫРІРҪРө. РһРҙРҪР°РәРҫ РІ СҒРёСҒСӮРөмах РҪРөРәРҫСӮРҫСҖСӢС… РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»РөР№ РҙажРө РҝСҖРё РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРё РҝСҖРҫСӮРҫРәРҫла TCP/IP РјРҫРіСғСӮ РІРҫР·РҪРёРәР°СӮСҢ Р·Р°РҙРөСҖР¶РәРё СҒ РҙРҫСҒСӮавРәРҫР№ СҒРҫРҫРұСүРөРҪРёР№ РІ РҪРөСҒРәРҫР»СҢРәРҫ СҒРөРәСғРҪРҙ. РӯСӮРё Р·Р°РҙРөСҖР¶РәРё, РҫСҮРөРІРёРҙРҪРҫ, РІРҫР·РҪРёРәР°СҺСӮ РҪРө РІ Р°РҝРҝР°СҖР°СӮРҪРҫР№, Р° РІ РҝСҖРҫРіСҖаммРҪРҫР№ СҮР°СҒСӮРё СҒРёСҒСӮРөРјСӢ. РҹСҖРҫРіСҖаммРҪР°СҸ СҮР°СҒСӮСҢ СҒРёСҒСӮРөРјСӢ СӮР°РәР¶Рө СғСҮР°СҒСӮРІСғРөСӮ РІ СҒРҫР·РҙР°РҪРёРё алгРҫСҖРёСӮРјРҫРІ РҝРҫСҒСӮР°РҪРҫРІРәРё/СҒРҪСҸСӮРёСҸ СҒ РҫС…СҖР°РҪСӢ. Р’ РҙРҫРҝРҫР»РҪРөРҪРёРө Рә РҙРөСҶРөРҪСӮСҖализРҫРІР°РҪРҪРҫРјСғ СҒРҝРҫСҒРҫРұСғ РҝРҫСҒСӮР°РҪРҫРІРәРё РҪР° РҫС…СҖР°РҪСғ (СҒРҝСҖавРөРҙливРҫ СғРҝРҫРјСҸРҪСғСӮРҫРјСғ авСӮРҫСҖРҫРј РІ РәР°СҮРөСҒСӮРІРө РҫСҒРҪРҫРІРҪРҫРіРҫ) СҒРҫРІСҖРөРјРөРҪРҪРҫРө РҝСҖРҫРіСҖаммРҪРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө РҫС…СҖР°РҪРҪСӢС… СҒРёСҒСӮРөРј РҝСҖРөРҙлагаРөСӮ РҪРөСҒРәРҫР»СҢРәРҫ РҙСҖСғРіРёС… СҒРҝРҫСҒРҫРұРҫРІ РҝРҫСҒСӮР°РҪРҫРІРәРё РҪР° РҫС…СҖР°РҪСғ, РәРҫСӮРҫСҖСӢРө РјРҫРіСғСӮ РҝСҖРёРјРөРҪСҸСӮСҢСҒСҸ РҪР° РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸС… Рё РҝСҖРё СҚСӮРҫРј РҪРө Р·Р°РҙРөР№СҒСӮРІРҫРІР°СӮСҢ РҫРҝРөСҖР°СӮРҫСҖР°:

РқРөРҫРұС…РҫРҙРёРјРҫ РҫСӮРјРөСӮРёСӮСҢ, СҮСӮРҫ СҒРёСҒСӮРөРјР° РҙРҫлжРҪР° РҝСҖРҫРІРөСҖСҸСӮСҢ РіРҫСӮРҫРІРҪРҫСҒСӮСҢ РҝРҫРјРөСүРөРҪРёСҸ или Р·РҫРҪСӢ Рә РҝРҫСҒСӮР°РҪРҫРІРәРө РҪР° РҫС…СҖР°РҪСғ СҒ РёР·РІРөСүРөРҪРёРөРј РҫРҝРөСҖР°СӮРҫСҖР° Рҫ РҪРөРіРҫСӮРҫРІРҪРҫСҒСӮРё, СҮСӮРҫРұСӢ РёР·РұРөжаСӮСҢ Р»РҫР¶РҪСӢС… СӮСҖРөРІРҫРі.

РҡРҫРҪРөСҮРҪРҫ, СҚСӮРё РҙРІР° алгРҫСҖРёСӮРјР° РҝРҫСҒСӮР°РҪРҫРІРәРё/СҒРҪСҸСӮРёСҸ СҒ РҫС…СҖР°РҪСӢ СғСҒСӮСғРҝР°СҺСӮ РҝРҫ РҪР°РҙРөР¶РҪРҫСҒСӮРё Р°РҝРҝР°СҖР°СӮРҪРҫРјСғ СҒРҝРҫСҒРҫРұСғ РҝРҫСҒСӮР°РҪРҫРІРәРё РҪР° РҫС…СҖР°РҪСғ РјР°СӮРөСҖиалСҢРҪРҫ РҫСӮРІРөСӮСҒСӮРІРөРҪРҪСӢРј лиСҶРҫРј, РҪРҫ РҝСҖРҫРјСӢСҲР»РөРҪРҪРҫРө РҝСҖРөРҙРҝСҖРёСҸСӮРёРө, РәР°Рә РҝСҖавилРҫ, РІСҒРө Р¶Рө РҫСӮлиСҮР°РөСӮСҒСҸ РҫСӮ РұР°РҪРәРҫРІСҒРәРҫРіРҫ С…СҖР°РҪилиСүР° СҒ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ СӮСҖРөРұРҫРІР°РҪРёР№ Рә РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, Р° авСӮРҫРјР°СӮРёСҮРөСҒРәР°СҸ РҝРҫСҒСӮР°РҪРҫРІРәР° РҪР° РҫС…СҖР°РҪСғ СҒСӮРҫРёСӮ Р·РҪР°СҮРёСӮРөР»СҢРҪРҫ РҙРөСҲРөРІР»Рө.

РҹСҖРёРұРҫСҖСӢ РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪСӢРө РҫС…СҖР°РҪРҪСӢРө

РқР°СҮРҪРөРј СҒ РҪРөРәРҫСӮРҫСҖСӢС… СӮРөСҖРјРёРҪРҫРІ.

РһС…СҖР°РҪСҸРөРјСӢР№ РҫРұСҠРөРәСӮ - РҫРұСҠРөРәСӮ, РҫС…СҖР°РҪСҸРөРјСӢР№ РҝРҫРҙСҖазРҙРөР»РөРҪРёСҸРјРё РҫС…СҖР°РҪСӢ Рё РҫРұРҫСҖСғРҙРҫРІР°РҪРҪСӢР№ СӮРөС…РҪРёСҮРөСҒРәРёРјРё СҒСҖРөРҙСҒСӮвами РҫС…СҖР°РҪРҪРҫР№, РҝРҫжаСҖРҪРҫР№ Рё (или) РҫС…СҖР°РҪРҪРҫ-РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё.

РһС…СҖР°РҪСҸРөРјР°СҸ Р·РҫРҪР° - СҮР°СҒСӮСҢ Р·РҙР°РҪРёСҸ или СӮРөСҖСҖРёСӮРҫСҖРёРё РҫРұСҠРөРәСӮР°, РіРҙРө РҙРҫлжРҪР° РұСӢСӮСҢ РҫРұРҪР°СҖСғР¶РөРҪР° РҫРҝР°СҒРҪРҫСҒСӮСҢ СҒ РҝРҫРјРҫСүСҢСҺ СҒРёСҒСӮРөРјСӢ РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё.

РЁР»РөР№С„ СҒРёРіРҪализаСҶРёРё - СҚР»РөРәСӮСҖРёСҮРөСҒРәР°СҸ СҶРөРҝСҢ, СҒРҫРөРҙРёРҪСҸСҺСүР°СҸ РІСӢС…РҫРҙРҪСӢРө СҶРөРҝРё РҫС…СҖР°РҪРҪСӢС… (РҝРҫжаСҖРҪСӢС…, РҫС…СҖР°РҪРҪРҫ-РҝРҫжаСҖРҪСӢС…) РёР·РІРөСүР°СӮРөР»РөР№, РІРәР»СҺСҮР°СҺСүР°СҸ РІ СҒРөРұСҸ РІСҒРҝРҫРјРҫРіР°СӮРөР»СҢРҪСӢРө (РІСӢРҪРҫСҒРҪСӢРө) СҚР»РөРјРөРҪСӮСӢ (РҙРёРҫРҙСӢ, СҖРөР·РёСҒСӮРҫСҖСӢ Рё СӮ.Рҝ.) Рё СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪСӢРө РҝСҖРҫРІРҫРҙР°. РЁР»РөР№С„ РҝСҖРөРҙРҪазРҪР°СҮРөРҪ РҙР»СҸ РІСӢРҙР°СҮРё РҪР° РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪСӢР№ РҝСҖРёРұРҫСҖ РёР·РІРөСүРөРҪРёР№ Рҫ РҝСҖРҫРҪРёРәРҪРҫРІРөРҪРёРё (РҝРҫРҝСӢСӮРәРө РҝСҖРҫРҪРёРәРҪРҫРІРөРҪРёСҸ), РҝРҫжаСҖРө Рё РҪРөРёСҒРҝСҖавРҪРҫСҒСӮРё, Р° РІ РҪРөРәРҫСӮРҫСҖСӢС… СҒР»СғСҮР°СҸС… - РҙР»СҸ РҝРҫРҙР°СҮРё СҚР»РөРәСӮСҖРҫРҝРёСӮР°РҪРёСҸ РҪР° РёР·РІРөСүР°СӮРөли.

РҗРҙСҖРөСҒРҪСӢР№ СҲР»РөР№С„ - СҚР»РөРәСӮСҖРёСҮРөСҒРәР°СҸ СҶРөРҝСҢ, СҒРҫРөРҙРёРҪСҸСҺСүР°СҸ РіСҖСғРҝРҝСғ Р°РҙСҖРөСҒРҪСӢС… РёР·РІРөСүР°СӮРөР»РөР№ или СғСҒСӮСҖРҫР№СҒСӮРІ СҒ СғСҒСӮР°РҪРҫРІР»РөРҪРҪСӢРјРё РҪР° РҪРёС… СҖазлиСҮРҪСӢРјРё Р°РҙСҖРөСҒами. РһРұРөСҒРҝРөСҮРёРІР°РөСӮ РҫРұРјРөРҪ СҒРёРіРҪалами РІ СҶРёС„СҖРҫРІРҫР№ С„РҫСҖРјРө.

Р“СҖСғРҝРҝР° РЁРЎ - РҝСҖРҫРёР·РІРҫР»СҢРҪР°СҸ СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ СҲР»РөР№С„РҫРІ СҒРёРіРҪализаСҶРёРё, РҝСҖРөРҙРҪазРҪР°СҮРөРҪРҪР°СҸ РҙР»СҸ РёС… СҒРҫРІРјРөСҒСӮРҪРҫР№ РҝРҫСҒСӮР°РҪРҫРІРәРё/СҒРҪСҸСӮРёСҸ СҒ РҫС…СҖР°РҪСӢ.

РЎРҫСҒСӮРҫСҸРҪРёРө Р·РҫРҪСӢ, СҒСӮРҫСҸСүРөР№ РҝРҫРҙРҫС…СҖР°РҪРҫР№, РәРҫРҪСӮСҖРҫлиСҖСғРөСӮСҒСҸ РҝРҫ СҒРҫСҒСӮРҫСҸРҪРёСҺ СҲР»РөР№С„РҫРІ СҒРёРіРҪализаСҶРёРё, РәРҫСӮРҫСҖСӢРјРё РҫРҪР° РҫРұРҫСҖСғРҙРҫРІР°РҪР°. РҹСҖРё РҫС…СҖР°РҪРө РҫРұСҠРөРәСӮР° РҪР°СҒ РёРҪСӮРөСҖРөСҒСғРөСӮ СҒРҫСҒСӮРҫСҸРҪРёРө РҫС…СҖР°РҪСҸРөРјСӢС… Р·РҫРҪ, Р° РёРјРөРҪРҪРҫ -СҚР»РөРјРөРҪСӮРҫРІ СҒСӮСҖРҫРёСӮРөР»СҢРҪСӢС… РәРҫРҪСҒСӮСҖСғРәСҶРёР№. РҳС… Рё РҪРөРҫРұС…РҫРҙРёРјРҫ РёРҪРҙРёСҶРёСҖРҫРІР°СӮСҢ РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ. Р“СҖСғРҝРҝР° РЁРЎ - СҚСӮРҫ СӮРҫР»СҢРәРҫ РёРҪСҒСӮСҖСғРјРөРҪСӮ, РҙР»СҸ СӮРҫРіРҫ СҮСӮРҫРұСӢ РҝРҫСҒСӮавиСӮСҢ РҪР° РҫС…СҖР°РҪСғ РІ СҖазлиСҮРҪСӢС… РәРҫРјРұРёРҪР°СҶРёСҸС… РІСҒРө Р·РҫРҪСӢ СҚСӮажа, РұР»РҫРәР° РҝРҫРјРөСүРөРҪРёР№, РҫРҙРҪРҫРіРҫ РҝРҫРјРөСүРөРҪРёСҸ или РҙажРө СҲР»РөР№С„СӢ СҒРёРіРҪализаСҶРёРё РҫРҙРҪРҫРіРҫ СҖСғРұРөжа РҫРҙРҪРҫР№ Р·РҫРҪСӢ. Р“СҖСғРҝРҝСӢ РјРҫРіСғСӮ РұСӢСӮСҢ РІР»РҫР¶РөРҪРҪСӢРјРё Рё РҝРөСҖРөСҒРөРәР°СҺСүРёРјРёСҒСҸ (РәРҫРіРҙР° СҮР°СҒСӮСҢ РЁРЎ РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫ РІС…РҫРҙРёСӮ РІ СҒРҫСҒСӮав СҖазРҪСӢС… РіСҖСғРҝРҝ). Р’ РұРҫР»СҢСҲРёРҪСҒСӮРІРө СҒР»СғСҮР°РөРІ СҒСӮавиСӮСҢ/СҒРҪРёРјР°СӮСҢ СҒ РҫС…СҖР°РҪСӢ РҫСӮРҙРөР»СҢРҪСӢРө СҲР»РөР№С„СӢ или Р·РҫРҪСӢ, РәРҫРіРҙР° РёС… РәРҫлиСҮРөСҒСӮРІРҫ РҙРҫСҒСӮРёРіР°РөСӮ СӮСӢСҒСҸСҮРё, СҒлиСҲРәРҫРј РҪРөСҚффРөРәСӮРёРІРҪРҫ. РҹРҫРҪСҸСӮРёРө "СҖазРҙРөР»", РҝСҖРёСҲРөРҙСҲРөРө Рә РҪам РёР·-Р·Р° СҖСғРұРөжа, РІРҫ-РҝРөСҖРІСӢС…, РҪРө РҪРҫСҖРјРёСҖРҫРІР°РҪРҫ, Р° РІРҫ-РІСӮРҫСҖСӢС…, СҚСӮРҫ СҮСӮРҫ-СӮРҫ СҒСҖРөРҙРҪРөРө РјРөР¶РҙСғ РҫС…СҖР°РҪСҸРөРјРҫР№ Р·РҫРҪРҫР№ Рё РіСҖСғРҝРҝРҫР№ РЁРЎ Рё РІРҪРҫСҒРёСӮ СҒСғРјСҸСӮРёСҶСғ РІ РіРҫР»РҫРІСӢ СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ РҫС…СҖР°РҪСӢ. РҡСҒСӮР°СӮРё, РІ Р·Р°СҖСғРұРөР¶РҪСӢС… РҹРҹРҡРһ Р·Р°СҮР°СҒСӮСғСҺ РёСҒРҝРҫР»СҢР·СғРөСӮСҒСҸ РёРјРөРҪРҪРҫ СӮРөСҖРјРёРҪ "Р“СҖСғРҝРҝР° РЁРЎ".

Р’ РҫРҙРҪРҫР№ СҒРёСҒСӮРөРјРө - РәР°Рә Сғ РЁРЎ, РҫС…СҖР°РҪСҸРөРјСӢС… Р·РҫРҪ, СӮР°Рә Рё Сғ РіСҖСғРҝРҝ РЁРЎ - РҙРҫлжРҪР° РұСӢСӮСҢ СҒРәРІРҫР·РҪР°СҸ РҪСғРјРөСҖР°СҶРёСҸ. РқР°РҙРҫ СғСҮРөСҒСӮСҢ, СҮСӮРҫ Сғ РҫС…СҖР°РҪСҸРөРјСӢС… Р·РҫРҪ РөСҒСӮСҢ РҪРөСҒРәРҫР»СҢРәРҫ СҖСғРұРөР¶РөР№ РҫС…СҖР°РҪСӢ (РҝРөСҖРёРјРөСӮСҖ, РҫРұСҠРөРј, РјРҫР¶РөСӮ РұСӢСӮСҢ РөСүРө Рё РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪСӢР№ 3-Р№ СҖСғРұРөР¶ Рё СӮ.Рҝ.), Рё РҝРҫРҙСҮР°СҒ РёРҪС„РҫСҖРјР°СҶРёСҸ РҪСғР¶РҪР° РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ РҝРҫ СҖСғРұРөжам.

Р“РҙРө С…СҖР°РҪРёСӮСҢ РёРҪС„РҫСҖРјР°СҶРёСҺ Рҫ СҒРҫСҒСӮавРө Р·РҫРҪ Рё РіСҖСғРҝРҝ?

РҡРҫРҪРөСҮРҪРҫ, РІ РҝамСҸСӮРё РәРҫРҪСӮСҖРҫллРөСҖР° СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪСҸ - СҚСӮРҫ СҒРҪРёР·РёСӮ СӮСҖафиРә РІ СҒРөСӮРё РҳРЎРһ, РәР°Рә СҚСӮРҫ РҙРөлаРөСӮСҒСҸ РІ РЎРҹРҳ, РҝРҫР·РІРҫлиСӮ СғР¶Рө РҪР° СҚСӮРҫРј СғСҖРҫРІРҪРө, РәР°Рә Рё РҪР° РІРөСҖС…РҪРөРј, РёРјРөСӮСҢ РёРҪРҙРёРәР°СҶРёСҺ СҒРҫСҒСӮРҫСҸРҪРёСҸ Р·РҫРҪ.

РЈРҝСҖавлРөРҪРёРө РҝРҫСҒСӮР°РҪРҫРІРәРҫР№/СҒРҪСҸСӮРёРөРј СҒ РҫС…СҖР°РҪСӢ Р·РҫРҪ РҪР° СӮР°РәРёС… РҫРұСҠРөРәСӮах РҙРҫлжРҪРҫ РұСӢСӮСҢ РҝСҖРөРҙСғСҒРјРҫСӮСҖРөРҪРҫ РҪР° РІСҒРөС… СӮСҖРөС… СғСҖРҫРІРҪСҸС…. Р’ СҒРІСҸР·Рё СҒ РҫСӮРҪРҫСҒРёСӮРөР»СҢРҪРҫ РІСӢСҒРҫРәРҫР№ СҒСӮРҫРёРјРҫСҒСӮСҢСҺ галСҢРІР°РҪРёСҮРөСҒРәРё СҖазвСҸР·Р°РҪРҪСӢС… С„РҫСҖРјРёСҖРҫРІР°СӮРөР»РөР№ РёРҪСӮРөСҖС„РөР№СҒР° RS-485 РҙР°РҪРҪСӢРө РҫСӮ Р»РҫРәалСҢРҪСӢС… (РҝРҫР»СҢР·РҫРІР°СӮРөР»СҢСҒРәРёС…) РҝСғР»СҢСӮРҫРІ СғРҝСҖавлРөРҪРёСҸ РҪР° РәРҫРҪСӮСҖРҫллРөСҖ СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪСҸ СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ РҝРөСҖРөРҙаваСӮСҢ СҮРөСҖРөР· СҖР°СҒСҲРёСҖРёСӮРөли СҲР»РөР№С„РҫРІ, СӮРҫ РөСҒСӮСҢ СҮРөСҖРөР· РәРҫРҪСӮСҖРҫллРөСҖ РҪРёР¶РҪРөРіРҫ СғСҖРҫРІРҪСҸ. РўР°РәР¶Рө РҪРөРҫРұС…РҫРҙРёРјР° РёРҪРҙРёРәР°СҶРёСҸ СҒРҫСҒСӮРҫСҸРҪРёСҸ РЁРЎ РҪР° СғСҖРҫРІРҪРө СҖР°СҒСҲРёСҖРёСӮРөР»РөР№ СҲР»РөР№С„РҫРІ.

РһС…СҖР°РҪРҪР°СҸ СҒРёРіРҪализаСҶРёСҸ СҸРІР»СҸРөСӮСҒСҸ РҫСҮРөРҪСҢ СҚРҪРөСҖРіРҫРөРјРәРҫР№, Рё РёСҒСӮРҫСҮРҪРёРәРҫРІ РҝРёСӮР°РҪРёСҸ РҙР»СҸ РҪРөРө РјРҪРҫРіРҫ РҪРө РұСӢРІР°РөСӮ. РЎРҫСҒСӮРҫСҸРҪРёРө РәР°Рә РёС… РҫСҒРҪРҫРІРҪРҫРіРҫ, СӮР°Рә Рё СҖРөР·РөСҖРІРҪРҫРіРҫ РёСҒСӮРҫСҮРҪРёРәР° РҪРөРҫРұС…РҫРҙРёРјРҫ РҝРҫСҒСӮРҫСҸРҪРҪРҫ РәРҫРҪСӮСҖРҫлиСҖРҫРІР°СӮСҢ. ДлСҸ СҚСӮРҫРіРҫ РІ СҖР°СҒСҲРёСҖРёСӮРөР»СҸС… СҲР»РөР№С„РҫРІ РҙРҫлжРҪСӢ РұСӢСӮСҢ СҒРҝРөСҶиалСҢРҪСӢРө РІС…РҫРҙСӢ, РІРҫР·РјРҫР¶РҪРҫ Рё РҪРө РҝРҫ РҫРҙРҪРҫРјСғ, Р° РІ СҒамих РёСҒСӮРҫСҮРҪРёРәах РҝРёСӮР°РҪРёСҸ - СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёРө РІСӢС…РҫРҙСӢ.

РһСҮРөРҪСҢ СҒРөСҖСҢРөР·РҪР°СҸ РҝСҖРҫРұР»РөРјР° - РІСҖРөРјСҸ РҙРҫСҒСӮавРәРё СӮСҖРөРІРҫР¶РҪСӢС… РёР·РІРөСүРөРҪРёР№. Р§РөРј РұРҫР»СҢСҲРө СҒРёСҒСӮРөРјР°, СӮРөРј СҚСӮРҫ РІСҖРөРјСҸ РұРҫР»СҢСҲРө. Р’СӢС…РҫРҙ РёР· СҚСӮРҫР№ СҒРёСӮСғР°СҶРёРё РҫРұРөСҒРҝРөСҮРёРІР°РөСӮСҒСҸ Р·Р° СҒСҮРөСӮ РҝСҖРёРҫСҖРёСӮРөСӮРҪРҫР№ РҫРұСҖР°РұРҫСӮРәРё РҪР° РҪРёР¶РҪРөРј Рё СҒСҖРөРҙРҪРөРј СғСҖРҫРІРҪСҸС… Рё СҒРҫРәСҖР°СүРөРҪРёСҸ СӮСҖафиРәР° РјРөР¶РҙСғ СҒСҖРөРҙРҪРёРј Рё РІРөСҖС…РҪРёРј СғСҖРҫРІРҪРөРј. РқРҫ Р·РҙРөСҒСҢ РјРҫР¶РөСӮ РұСӢСӮСҢ РҙСҖСғРіР°СҸ РәСҖайРҪРҫСҒСӮСҢ: РәРҫРіРҙР° РІСҖРөРјСҸ РәРІРёСӮРёСҖРҫРІР°РҪРёСҸ РҝРҫСҒСӮР°РҪРҫРІРәРё/СҒРҪСҸСӮРёСҸ СҒ РҫС…СҖР°РҪСӢ РұСғРҙРөСӮ РҪРөРҙРҫРҝСғСҒСӮРёРјРҫ РІРөлиРәРҫ, СҚСӮРҫ РұСғРҙРөСӮ РҪРөСҖРІРёСҖРҫРІР°СӮСҢ РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪСӢС… РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ СҒРёСҒСӮРөРјСӢ.

РҹСҖРёРұРҫСҖСӢ РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪСӢРө РҝРҫжаСҖРҪСӢРө

РЎРәажРөРј СӮР°Рә, РҝСҖРёРјРөРҪРөРҪРёРө РҝСҖРҫСҒСӮРҫ РҹРҹРҡРҹ, Р° РҪРө РҹРҹРҡРЈРҹ РҪР° СӮР°РәРёС… РҫРұСҠРөРәСӮах - СҚСӮРҫ СҮР°СҒСӮРҪСӢР№ СҒР»СғСҮай РЈСҒСӮСҖРҫР№СҒСӮРІР° СҒСҖРөРҙРҪРөРіРҫ Рё РҪРёР¶РҪРөРіРҫ СғСҖРҫРІРҪСҸ СғСҒСӮР°РҪавливаСҺСӮСҒСҸ РІ РҫСҒРҪРҫРІРҪРҫРј РІ РҫСӮРҙРөР»СҢРҪРҫ СҒСӮРҫСҸСүРёС… Р°РҙРјРёРҪРёСҒСӮСҖР°СӮРёРІРҪСӢС… Р·РҙР°РҪРёСҸС…. Р’ РҪРёС…, РәР°Рә РҝСҖавилРҫ, РөСҒСӮСҢ СҒРІРҫР№ РҝРҫСҒСӮ РҫС…СҖР°РҪСӢ. Р—РҪР°СҮРёСӮ, РІСҒСҸ РёРҪС„РҫСҖРјР°СҶРёСҸ Рҫ СҒРҫСҒСӮРҫСҸРҪРёРё РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё РҪР° РҫРұСҠРөРәСӮРө СӮРҫР¶Рө РҙРҫлжРҪР° РұСӢСӮСҢ.

Р—РҙРөСҒСҢ РҝСҖРёС…РҫРҙРёСӮСҒСҸ РҫРҝРөСҖРёСҖРҫРІР°СӮСҢ СҒР»РөРҙСғСҺСүРёРјРё СӮРөСҖРјРёРҪами:

РЁР»РөР№С„ СҒРёРіРҪализаСҶРёРё - СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪСӢРө лиРҪРёРё, РҝСҖРҫРәлаРҙСӢРІР°РөРјСӢРө РҫСӮ РҝРҫжаСҖРҪСӢС… РёР·РІРөСүР°СӮРөР»РөР№ РҙРҫ СҖР°СҒРҝСҖРөРҙРөлиСӮРөР»СҢРҪРҫР№ РәРҫСҖРҫРұРәРё или РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪРҫРіРҫ РҝСҖРёРұРҫСҖР°.

РҗРҙСҖРөСҒРҪСӢР№ СҲР»РөР№С„ СҒРёРіРҪализаСҶРёРё - СҚР»РөРәСӮСҖРёСҮРөСҒРәР°СҸ СҒРҫРөРҙРёРҪРёСӮРөР»СҢРҪР°СҸ лиРҪРёСҸ РІ РҗРЎРҹРЎ РјРөР¶РҙСғ РҗРҹРҡРҹ Рё Р°РҙСҖРөСҒРҪСӢРј РҝРҫжаСҖРҪСӢРј РёР·РІРөСүР°СӮРөР»РөРј.

РһСӮРјРөСӮРёРј РҝСҖР°РәСӮРёСҮРөСҒРәРё РҫСӮСҒСғСӮСҒСӮРІСғСҺСүСғСҺ СҖазРҪРёСҶСғ РјРөР¶РҙСғ СҚСӮРёРјРё СӮРөСҖРјРёРҪами. РһРҙРҪР°РәРҫ РөСҒли РІРјРөСҒСӮРҫ Р°РҙСҖРөСҒРҪРҫРіРҫ РёР·РІРөСүР°СӮРөР»СҸ РҝРҫСҒСӮавиСӮСҢ Р°РҙСҖРөСҒРҪСӢР№ РјРҫРҙСғР»СҢ, Р° Рә РҪРөРјСғ РҝРҫРҙРәР»СҺСҮРёСӮСҢ РҫРұСӢСҮРҪСӢРө РҝРҫСҖРҫРіРҫРІСӢРө РёР·РІРөСүР°СӮРөли, СӮРҫ РәР°РәСӮРҫРіРҙР° РҪазваСӮСҢ лиРҪРёСҺ, СҒРҫРөРҙРёРҪСҸСҺСүСғСҺ СҚСӮРё РёР·РІРөСүР°СӮРөли СҒ РјРҫРҙСғР»РөРј? РҳР·-Р·Р° СҚСӮРҫР№ РҪРөРҫРҙРҪРҫР·РҪР°СҮРҪРҫСҒСӮРё РҪРөРәРҫСӮРҫСҖСӢРө РҝСҖРөРҙСҒСӮавиСӮРөли Р·Р°СҖСғРұРөР¶РҪСӢС… РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»РөР№ (СҮСӮРҫ С…Р°СҖР°РәСӮРөСҖРҪРҫ -РҪРөРјРөСҶРәРҫРіРҫРІРҫСҖСҸСүРёРө) Р°РҙСҖРөСҒРҪСӢРө РёР·РІРөСүР°СӮРөли РҪазСӢРІР°СҺСӮ "СҒРөСӮРөРІСӢРјРё" РҝРҫ РҝСҖРёР·РҪР°РәСғ РҫРұРјРөРҪР° РІ СҶРёС„СҖРҫРІРҫРј РәРҫРҙРө.

Р—РҫРҪР° РәРҫРҪСӮСҖРҫР»СҸ РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё (РҝРҫжаСҖРҪСӢС… РёР·РІРөСүР°СӮРөР»РөР№) - СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ РҝР»РҫСүР°РҙРөР№, РҫРұСҠРөРјРҫРІ РҝРҫРјРөСүРөРҪРёР№ РҫРұСҠРөРәСӮР°, РҝРҫСҸРІР»РөРҪРёРө РІ РәРҫСӮРҫСҖСӢС… фаРәСӮРҫСҖРҫРІ РҝРҫжаСҖР° РұСғРҙРөСӮ РҫРұРҪР°СҖСғР¶РөРҪРҫ РҝРҫжаСҖРҪСӢРјРё РёР·РІРөСүР°СӮРөР»СҸРјРё.

Р—РҫРҪР° РҝРҫжаСҖРҪРҫРіРҫ РҫРҝРҫРІРөСүРөРҪРёСҸ - СҮР°СҒСӮСҢ Р·РҙР°РҪРёСҸ или СҒРҫРҫСҖСғР¶РөРҪРёСҸ, РіРҙРө РҝСҖРҫРІРҫРҙРёСӮСҒСҸ РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫРө Рё РҫРҙРёРҪР°РәРҫРІРҫРө РҝРҫ СҒРҝРҫСҒРҫРұСғ РҫРҝРҫРІРөСүРөРҪРёРө Р»СҺРҙРөР№ Рҫ РҝРҫжаСҖРө.

Р—РҫРҪР° РҙСӢРјРҫСғРҙалРөРҪРёСҸ - СҮР°СҒСӮСҢ Р·РҙР°РҪРёСҸ или СҒРҫРҫСҖСғР¶РөРҪРёСҸ, РіРҙРө РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫ РҝСҖРҫРІРҫРҙСҸСӮСҒСҸ РјРөСҖРҫРҝСҖРёСҸСӮРёСҸ РҝРҫ РҝСҖРёРҪСғРҙРёСӮРөР»СҢРҪРҫРјСғ СғРҙалРөРҪРёСҺ РҝСҖРҫРҙСғРәСӮРҫРІ РіРҫСҖРөРҪРёСҸ РҪР° РҝСғСӮСҸС… СҚРІР°РәСғР°СҶРёРё.

Р’ РҝСҖРёРұРҫСҖах СҒ СҖР°РҙиалСҢРҪСӢРјРё СҲР»Рөйфами Р·РҫРҪР° РәРҫРҪСӮСҖРҫР»СҸ РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё Рё СҲР»РөР№С„ СҒРёРіРҪализаСҶРёРё СҚРәвивалРөРҪСӮРҪСӢ. Р’ Р°РҙСҖРөСҒРҪСӢС… СҒРёСҒСӮРөмах РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё РІСҒРө РёР·РІРөСүР°СӮРөли РҝСҖРҫРіСҖаммРҪРҫ РҫРұСҠРөРҙРёРҪСҸСҺСӮСҒСҸ РІ СҒамРҫСҒСӮРҫСҸСӮРөР»СҢРҪСӢРө РіСҖСғРҝРҝСӢ РҝРҫ РҝСҖРёР·РҪР°РәСғ Р·РҫРҪСӢ РәРҫРҪСӮСҖРҫР»СҸ - РәРҫСҖРёРҙРҫСҖ, 2 СҚСӮажа, РұСғС„РөСӮ или РҝСҖРёРөРјРҪР°СҸ.

ДлСҸ СҚффРөРәСӮРёРІРҪРҫРіРҫ СғРҝСҖавлРөРҪРёСҸ РҫРҝРҫРІРөСүРөРҪРёРөРј РҝСҖРё СҚРІР°РәСғР°СҶРёРё РҙРҫлжРҪСӢ С„РҫСҖРјРёСҖРҫРІР°СӮСҢСҒСҸ Р·РҫРҪСӢ РҫРҝРҫРІРөСүРөРҪРёСҸ. РҳС… РәРҫлиСҮРөСҒСӮРІРҫ РҫРҝСҖРөРҙРөР»СҸРөСӮСҒСҸ РәРҫлиСҮРөСҒСӮРІРҫРј СҚСӮажРөР№, Р»РөСҒСӮРҪРёСҶ, СҚРІР°РәСғР°СҶРёРҫРҪРҪСӢС… РІСӢС…РҫРҙРҫРІ Рё СӮ.Рҝ. РўР°Рә РІРҫСӮ, РёР·РІРөСүР°СӮРөли, РІС…РҫРҙСҸСүРёРө РІ РҫРҙРҪСғ Р·РҫРҪСғ РәРҫРҪСӮСҖРҫР»СҸ, РІ завиСҒРёРјРҫСҒСӮРё РҫСӮ СҒРІРҫРөРіРҫ РјРөСҒСӮРҫРҪахРҫР¶РҙРөРҪРёСҸ РјРҫРіСғСӮ РІСӢР·СӢРІР°СӮСҢ Р·Р°РҝСғСҒРә РҫРҝРҫРІРөСүРөРҪРёСҸ РҝРҫ Р°РұСҒРҫР»СҺСӮРҪРҫ СҖазРҪСӢРј алгРҫСҖРёСӮмам, РҝРҫСҒРәРҫР»СҢРәСғ СҖР°СҒРҝРҫлагаСҺСӮСҒСҸ РҫРҪРё РІ СҖазлиСҮРҪСӢС… Р·РҫРҪах РҫРҝРҫРІРөСүРөРҪРёСҸ (РІ РҝСҖРҫСӮРёРІРҫРҝРҫР»РҫР¶РҪСӢС… РәРҫРҪСҶах РәРҫСҖРёРҙРҫСҖР°).

РўРҫСҮРҪРҫ СӮР°РәР°СҸ Р¶Рө СҒРёСӮСғР°СҶРёСҸ СҒ Р·РҫРҪами РҙСӢРјРҫСғРҙалРөРҪРёСҸ.

РһСӮСҒСҺРҙР° СҒР»РөРҙСғРөСӮ, СҮСӮРҫ РІ Р·РҙР°РҪРёСҸС… СҒРҫ СҒР»РҫР¶РҪРҫР№ СҒРёСӮСғР°СҶРёРөР№ РІ СҮР°СҒСӮРё РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ РҝСҖРҫСүРө РҫСҖРіР°РҪРёР·РҫРІР°СӮСҢ Р»РҫРіРёРәСғ СҖР°РұРҫСӮСӢ РөРө СҒРҫСҒСӮавРҪСӢС… СҮР°СҒСӮРөР№ РҝСҖРё РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРё Р°РҙСҖРөСҒРҪСӢС… СҒРёСҒСӮРөРј РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё, Р° РөСүРө Р»СғСҮСҲРө - Р°РҙСҖРөСҒРҪРҫ-Р°РҪалРҫРіРҫРІСӢС….

ДлСҸ Р°РҙСҖРөСҒРҪСӢС… СҒРёСҒСӮРөРј РҪРёР¶РҪРёР№ СғСҖРҫРІРөРҪСҢ - СҚСӮРҫ РәРҫРҪСӮСҖРҫллРөСҖСӢ Р°РҙСҖРөСҒРҪСӢС… СҲР»РөР№С„РҫРІ. РЎРёРіРҪалСӢ РҫСӮ РҪРөСҒРәРҫР»СҢРәРёС… СӮР°РәРёС… РәРҫРҪСӮСҖРҫллРөСҖРҫРІ РҫРұСҠРөРҙРёРҪСҸСҺСӮСҒСҸ Рё РҫРұСҖР°РұР°СӮСӢРІР°СҺСӮСҒСҸ РҪР° СҒСҖРөРҙРҪРөРј СғСҖРҫРІРҪРө. РӨР°РәСӮРёСҮРөСҒРәРё СҚСӮРҫ СғР¶Рө СҒамРҫСҒСӮРҫСҸСӮРөР»СҢРҪСӢР№ РҹРҹРҡРҹ СҒРҫ РІСҒРөРјРё РҪРөРҫРұС…РҫРҙРёРјСӢРјРё С„СғРҪРәСҶРёСҸРјРё. Р’РөСҖС…РҪРёР№ СғСҖРҫРІРөРҪСҢ -СҚСӮРҫ СғР¶Рө РәРҫРҪСҶРөРҪСӮСҖР°СӮРҫСҖ РёР·РІРөСүРөРҪРёР№. РҳС…, РәР°Рә РҝСҖавилРҫ, Рё РҪРө С…РІР°СӮР°РөСӮ.

Р•СҒли РҪР° РҝСҖРөРҙРҝСҖРёСҸСӮРёРё РёРјРөРөСӮСҒСҸ РІРөРҙРҫРјСҒСӮРІРөРҪРҪР°СҸ РҝРҫжаСҖРҪР°СҸ СҮР°СҒСӮСҢ, СӮРҫ Рё РІ РҪРөР№ РҙРҫлжРөРҪ РҪахРҫРҙРёСӮСҢСҒСҸ СӮР°РәРҫР№ Р¶Рө РәРҫРҪСҶРөРҪСӮСҖР°СӮРҫСҖ РёР·РІРөСүРөРҪРёР№ или РҙСғРұлиСҖСғСҺСүР°СҸ РҝР°РҪРөР»СҢ РёРҪРҙРёРәР°СҶРёРё.

РҗРІСӮРҫРјР°СӮРёСҮРөСҒРәРёРө СғСҒСӮР°РҪРҫРІРәРё РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ

РҹРҫРјРёРјРҫ СӮРөСҖРјРёРҪРҫРІ, РёСҒРҝРҫР»СҢР·СғРөРјСӢС… РІ РҹРҹРҡРҹ, РёРјРөРөСӮСҒСҸ РөСүРө РҫРҙРёРҪ - "Р·Р°СүРёСүР°РөРјР°СҸ Р·РҫРҪР°". РӯСӮРҫ СҮР°СҒСӮСҢ Р·РҙР°РҪРёСҸ или СҒРҫРҫСҖСғР¶РөРҪРёСҸ, РІ РәРҫСӮРҫСҖРҫР№ РҫРұРөСҒРҝРөСҮРёРІР°РөСӮСҒСҸ СӮСғСҲРөРҪРёРө РҝРҫжаСҖР°.

РҳРҪРҫРіРҙР° РІРјРөСҒСӮРҫ СҚСӮРҫРіРҫ СӮРөСҖРјРёРҪР° РёСҒРҝРҫР»СҢР·СғРөСӮ РҪРөРҪРҫСҖРјРёСҖРҫРІР°РҪРҪСӢР№ СӮРөСҖРјРёРҪ - "РҪР°РҝСҖавлРөРҪРёРө РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ".

Р•СҒли РҙР»СҸ СғСҒСӮР°РҪРҫРІРҫРә РҝРҫСҖРҫСҲРәРҫРІРҫРіРҫ, газРҫРІРҫРіРҫ Рё РІРҫРҙСҸРҪРҫРіРҫ РҙСҖРөРҪСҮРөСҖРҪРҫРіРҫ СӮРёРҝР° РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ СӮР°РәР°СҸ Р·РҫРҪР° РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ РҝР»РҫСүР°РҙСҢ или РҫРұСҠРөРј, РәСғРҙР° РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫ РҝРҫРҙР°РөСӮСҒСҸ РҫРіРҪРөСӮСғСҲР°СүРөРө РІРөСүРөСҒСӮРІРҫ (РһРўР’), СӮРҫ РҙР»СҸ СҒРҝСҖРёРҪРәР»РөСҖРҪСӢС… СҒРёСҒСӮРөРј РІРҫРҙСҸРҪРҫРіРҫ Рё РҝРөРҪРҪРҫРіРҫ авСӮРҫРјР°СӮРёСҮРөСҒРәРҫРіРҫ РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ - СҚСӮРҫ РҝРҫРҪСҸСӮРёРө РҫСӮРҪРҫСҒРёСӮРөР»СҢРҪРҫРө. РһРұСҠСҸСҒРҪСҸРөСӮСҒСҸ СҚСӮРҫ СӮРөРј, СҮСӮРҫ РҪРөСҒРәРҫР»СҢРәРҫ Р·Р°СүРёСүР°РөРјСӢС… Р·РҫРҪ РјРҫРіСғСӮ РёРјРөСӮСҢ РҫРҙРҪСғ РҫРұСүСғСҺ РҪР°СҒРҫСҒРҪСғСҺ СҒСӮР°РҪСҶРёСҺ, РҙРҫР·Р°СӮРҫСҖ Рё РҙажРө РҫРұСүРёР№ СғР·РөР» СғРҝСҖавлРөРҪРёСҸ, Р° РІРҫСӮ РһРўР’ РұСғРҙРөСӮ РҝРҫРҙаваСӮСҢСҒСҸ СӮРҫР»СҢРәРҫ СӮСғРҙР°, РіРҙРө СҒСҖР°РұРҫСӮал СӮРөРјРҝРөСҖР°СӮСғСҖРҪСӢР№ замРҫРә.

Р’ Р»СҺРұРҫРј СҒР»СғСҮР°Рө РҫРұРҪР°СҖСғР¶РөРҪРёРө Рё РҫРҝРҫРІРөСүРөРҪРёРө Рҫ РІРҫР·РіРҫСҖР°РҪРёРё СҖРөРәРҫРјРөРҪРҙСғРөСӮСҒСҸ РҝСҖРҫРёР·РІРҫРҙРёСӮСҢ РҫСӮ РҝРҫжаСҖРҪСӢС… РёР·РІРөСүР°СӮРөР»РөР№, РҝРҫСҮРөРјСғ СғСҒСӮР°РҪРҫРІРәРё РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё СӮР°РәР¶Рө, РәР°Рә Рё СҒРёСҒСӮРөРјСӢ РҫРҝРҫРІРөСүРөРҪРёСҸ, СҸРІР»СҸСҺСӮСҒСҸ РҫРұСҸР·Р°СӮРөР»СҢРҪРҫР№ СҒРҫСҒСӮавРҪРҫР№ СҮР°СҒСӮСҢСҺ СғСҒСӮР°РҪРҫРІРҫРә авСӮРҫРјР°СӮРёСҮРөСҒРәРҫРіРҫ РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ. РҹСҖРёСҮРөРј СӮСҖРөРұРҫРІР°РҪРёСҸ Рә РҙРҫСҒСӮРҫРІРөСҖРҪРҫСҒСӮРё РҫРұРҪР°СҖСғР¶РөРҪРёСҸ РІРҫР·РіРҫСҖР°РҪРёСҸ Р·РҙРөСҒСҢ РҙРҫлжРҪСӢ РұСӢСӮСҢ РҪамРҪРҫРіРҫ РІСӢСҲРө, СҮРөРј РҙР»СҸ РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё, Р° СҚСӮРҫ РІРҫР·РјРҫР¶РҪРҫ СӮРҫР»СҢРәРҫ РҝСҖРё РҝСҖРёРјРөРҪРөРҪРёРё Р°РҙСҖРөСҒРҪРҫ-Р°РҪалРҫРіРҫРІСӢС… СҒРёСҒСӮРөРј.

ДажРө Р·Р°РҝСғСҒРә РҪР°СҒРҫСҒРҪСӢС… СҒСӮР°РҪСҶРёР№ РІРҫРҙСҸРҪРҫРіРҫ Рё РҝРөРҪРҪРҫРіРҫ РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ СҖРөРәРҫРјРөРҪРҙСғРөСӮСҒСҸ РҝСҖРҫРёР·РІРҫРҙРёСӮСҢ РҪРө СӮРҫР»СҢРәРҫ РҝРҫ РіРёРҙСҖавлиРәРө, РҪРҫ Рё РҝРҫ СҒРёРіРҪалам, РҝРҫСҒСӮСғРҝР°СҺСүРёРј РҫСӮ РҝРҫжаСҖРҪРҫР№ СҒРёРіРҪализаСҶРёРё, СҮСӮРҫ СғСҒРәРҫСҖСҸРөСӮ РІСӢС…РҫРҙ РҪР°РҪРҫСҒРҫРІ РҪР° СҖР°РұРҫСҮРёР№ СҖРөжим. Рҡ РҝРөСҖРёС„РөСҖРёР№РҪСӢРј СғСҒСӮСҖРҫР№СҒСӮвам РҙР»СҸ авСӮРҫРјР°СӮРёСҮРөСҒРәРёС… СғСҒСӮР°РҪРҫРІРҫРә РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ РҫСӮРҪРҫСҒСҸСӮСҒСҸ: РёР·РІРө-СүР°СӮРөли, РҫРҝРҫРІРөСүР°СӮРөли, СҒСӮР°РҪСҶРёРё (РјРҫРҙСғли) РҝРҫжаСҖРҫСӮСғСҲРөРҪРёСҸ, СҶРөРҝРё СғРҝСҖавлРөРҪРёСҸ РІРөРҪСӮРёР»СҸСҶРёРөР№ Рё РҙСӢРјРҫСғРҙалРөРҪРёРөРј Рё СӮ.Рҝ.

Рҡ РҪРёР¶РҪРөРјСғ СғСҖРҫРІРҪСҺ РҫСӮРҪРҫСҒСҸСӮСҒСҸ РәРҫРҪСӮСҖРҫллРөСҖСӢ Р°РҙСҖРөСҒРҪСӢС… СҲР»РөР№С„РҫРІ СҒРёРіРҪализаСҶРёРё, СҖР°СҒСҲРёСҖРёСӮРөли РҝРҫСҖРҫРіРҫРІСӢС… СҲР»РөР№С„РҫРІ СҒРёРіРҪализаСҶРёРё, РҝСҖРёРұРҫСҖСӢ СғРҝСҖавлРөРҪРёСҸ РҝРҫжаСҖРҫСӮСғСҲРөРҪРёРөРј.

Рҗ РІРҫСӮ СҖРөСҲРөРҪРёРө Рҫ РҝСғСҒРәРө РһРўР’ РҝСҖРёРҪРёРјР°РөСӮСҒСҸ РҪР° СҒСҖРөРҙРҪРөРј СғСҖРҫРІРҪРө, Р° РөСүРө Р»СғСҮСҲРө - РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РІ СҖамРәах Р·Р°СүРёСүР°РөРјРҫР№ Р·РҫРҪСӢ. РӯСӮРҫ РјРҫР¶РөСӮ РҙРөлаСӮСҢ РҝСҖРёРұРҫСҖ РҝСҖРёРөРјРҪРҫ-РәРҫРҪСӮСҖРҫР»СҢРҪСӢР№ Рё СғРҝСҖавлРөРҪРёСҸ РҝРҫжаСҖРҪСӢР№ (РҹРҹРҡРЈРҹ). Р—РҙРөСҒСҢ РҪРөРҫРұС…РҫРҙРёРјРҫ РҫРұРөСҒРҝРөСҮРёСӮСҢ РҝРҫР»РҪРҫСҶРөРҪРҪСӢР№ РәРҫРҪСӮСҖРҫР»СҢ Р·Р° СҒРҫСҒСӮРҫСҸРҪРёРөРј СғСҒСӮР°РҪРҫРІРәРё, РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ СғРҝСҖавлРөРҪРёСҸ РҙРёСҒСӮР°РҪСҶРёРҫРҪРҪСӢРј РҝСғСҒРәРҫРј, РІРәР»СҺСҮРөРҪРёРө Рё РҫСӮРәР»СҺСҮРөРҪРёРө авСӮРҫРјР°СӮРёСҮРөСҒРәРҫРіРҫ РҝСғСҒРәР°, СҒРұСҖРҫСҒ Р»РҫР¶РҪСӢС… СӮСҖРөРІРҫРі. РқР° РІРөСҖС…РҪРөРј СғСҖРҫРІРҪРө РәСҖРҫРјРө РҝРөСҖРөСҮРёСҒР»РөРҪРҪСӢС… СӮСҖРөРұРҫРІР°РҪРёР№ СӮР°РәР¶Рө РҙРҫлжРҪР° РұСӢСӮСҢ РҝРҫР»РҪРҫСҶРөРҪРҪР°СҸ РёРҪРҙРёРәР°СҶРёСҸ СҒРҫСҒСӮРҫСҸРҪРёСҸ СғСҒСӮР°РҪРҫРІРҫРә.

РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј

РЎРҡРЈР” - РҫРҙРҪР° РёР· РІСҒРөС… СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјСӢС… СҒРёСҒСӮРөРј, РҙР»СҸ РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РәРҫСӮРҫСҖРҫР№ РҪР° РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮах РҪРөСӮ РҫРҙРҪРҫР·РҪР°СҮРҪСӢС… СҖРөСҲРөРҪРёР№.

РЎ РҫРҙРҪРҫР№ СҒСӮРҫСҖРҫРҪСӢ, РҝСҖРё РұРҫР»СҢСҲРҫР№ РҝР»РҫСӮРҪРҫСҒСӮРё СӮРҫСҮРөРә РҙРҫСҒСӮСғРҝР° РҪР° РҪРёР¶РҪРөРј СғСҖРҫРІРҪРө СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ РёРјРөСӮСҢ РҝСҖРҫСҒСӮРҫ РҙРІРөСҖРҪСӢРө РәРҫРҪСӮСҖРҫллРөСҖСӢ, Р° СҖРөСҲРөРҪРёРө Рҫ РҝСҖавах РҙРҫСҒСӮСғРҝР° РҝСҖРёРҪРёРјР°СӮСҢ РҪР° СҒСҖРөРҙРҪРөРј.

РЎ РҙСҖСғРіРҫР№ - РҝСҖРё малРҫР№ РҝР»РҫСӮРҪРҫСҒСӮРё СӮРҫСҮРөРә РҙРҫСҒСӮСғРҝР° РјРҫР¶РҪРҫ РІРҫРҫРұСүРө РҫСӮРәазаСӮСҢСҒСҸ РҫСӮ РҪРёР¶РҪРөРіРҫ СғСҖРҫРІРҪСҸ Рё РІСӢРҝРҫР»РҪРөРҪРёРө РІСҒРөС… С„СғРҪРәСҶРёР№ РҝСҖРөРҙРҫСҒСӮавиСӮСҢ СҒСҖРөРҙРҪРөРјСғ.

Р’РөСҖС…РҪРёР№ СғСҖРҫРІРөРҪСҢ СӮРҫР¶Рө РІ РәР°РәРҫР№-СӮРҫ СҒСӮРөРҝРөРҪРё РҙРҫлжРөРҪ СҖРөализРҫРІСӢРІР°СӮСҢ С„СғРҪРәСҶРёРё РҪРёР¶РҪРөРіРҫ Рё СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪСҸ (РІ СҮР°СҒСӮРҪРҫСҒСӮРё, РҫСҖРіР°РҪРёР·Р°СҶРёСҸ СӮРҫСҮРәРё РҙРҫСҒСӮСғРҝР° РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РІ СҒРөСҖРІРөСҖРҪСғСҺ РҳРЎРһ).

РқРөРҫРҙРҪРҫР·РҪР°СҮРҪРҫ Рё взаимРҫРҙРөР№СҒСӮРІРёРө РЎРҡРЈР” СҒ РҙСҖСғРіРёРјРё РҝРҫРҙСҒРёСҒСӮРөмами. РһРҪР° РҙРҫлжРҪР° взаимРҫРҙРөР№СҒСӮРІРҫРІР°СӮСҢ СҒ СҒРёСҒСӮРөРјРҫР№ РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ РҝРҫ РҫСҖРіР°РҪРёР·Р°СҶРёРё СҚРІР°РәСғР°СҶРёРҫРҪРҪСӢС… РҝСғСӮРөР№ - СҚСӮРҫ "СҒРІСҸСӮРҫРө". РқРҫ Рё СҒ РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРөР№ СӮРҫР¶Рө РҪРөРҝР»РҫС…Рҫ РұСӢ РёРјРөСӮСҢ РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫРө взаимРҫРҙРөР№СҒСӮРІРёРө.

Р’РҫСӮ СҒ СҒРёСҒСӮРөРјРҫР№ РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ РёРјРөСӮСҢ взаимРҫСҒРІСҸР·СҢ СғР¶Рө РҪР° СҒСҖРөРҙРҪРөРј СғСҖРҫРІРҪРө РІ СҖамРәах РҫСӮРҙРөР»СҢРҪРҫРіРҫ Р·РҙР°РҪРёСҸ или РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫРіРҫ РҫСӮСҒРөРәР°, РҪРҫ РҪРө РҝРҫРјРөСҲР°РөСӮ РҫРҪР° Рё РҪР° РІРөСҖС…РҪРөРј СғСҖРҫРІРҪРө, Рё РҪР° СғСҖРҫРІРҪРө РҝСҖРҫРіСҖаммРҪРҫРіРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳРЎРһ. РЎ РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРөР№, РҪавРөСҖРҪРҫРө, РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РёРјРөСӮСҢ взаимРҫРҙРөР№СҒСӮРІРёРө РҪР° РІРөСҖС…РҪРөРј СғСҖРҫРІРҪРө Рё РҪР° СғСҖРҫРІРҪРө РҝСҖРҫРіСҖаммРҪРҫРіРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҳРЎРһ.

РһСҮРөРҪСҢ СҒРөСҖСҢРөР·РҪРҫ РҪРөРҫРұС…РҫРҙРёРјРҫ РҝРҫРҙС…РҫРҙРёСӮСҢ Рә СҖР°РұРҫСӮРө РҗР Рң С„РҫСӮРҫРёРҙРөРҪСӮифиРәР°СҶРёРё РҪР° РҝСҖРҫС…РҫРҙРҪСӢС…, СӮР°Рә РәР°Рә РІСҖРөРјСҸ РҙРҫСҒСӮавРәРё файлРҫРІ СҒ С„РҫСӮРҫРіСҖафиСҸРјРё РјРҫР¶РөСӮ РҝСҖРөРІСӢСҲР°СӮСҢ РІСҖРөРјСҸ РҝСҖРҫС…РҫРҙР° СҮРөСҖРөР· СӮСғСҖРҪРёРәРөСӮ. ДлСҸ РЎРҡРЈР” РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ РөСҒСӮСҢ РөСүРө РҫРҙРҪР° РҫСҒРҫРұРөРҪРҪРҫСҒСӮСҢ, Рҫ РәРҫСӮРҫСҖРҫР№ СғР¶Рө РіРҫРІРҫСҖРёР»РҫСҒСҢ, РҫРҪР° Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ СӮРҫРј, СҮСӮРҫ СғСҮРөСӮ СҖР°РұРҫСҮРөРіРҫ РІСҖРөРјРөРҪРё СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ РҙРҫлжРөРҪ РІРөСҒСӮРёСҒСҢ РҪРөзавиСҒРёРјРҫ РҫСӮ РІРҫР·РјРҫР¶РҪРҫРіРҫ РҝРөСҖРөС…РҫРҙР° РёС… РёР· РҫРҙРҪРҫР№ СӮРөСҖСҖРёСӮРҫСҖиалСҢРҪРҫР№ Р·РҫРҪСӢ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РІ РҙСҖСғРіСғСҺ, РҫСӮ СҖР°СҒРҝРҫР»РҫР¶РөРҪРёСҸ СӮРҫСҮРөРә РҙРҫСҒСӮСғРҝР° РІ СҚСӮРё Р·РҫРҪСӢ Рё РІРәР»СҺСҮР°СӮСҢ РІСҖРөРјСҸ, РҪРөРҫРұС…РҫРҙРёРјРҫРө РҙР»СҸ РҝСҖРөРҫРҙРҫР»РөРҪРёСҸ СҖР°СҒСҒСӮРҫСҸРҪРёСҸ РјРөР¶РҙСғ РҪРёРјРё. Р‘РҫР»РөРө СӮРҫРіРҫ, СҚСӮРё Р·РҫРҪСӢ РјРҫРіСғСӮ РҪахРҫРҙРёСӮСҢСҒСҸ РҙажРө РІ СҖазРҪСӢС… РіРҫСҖРҫРҙах Рё СҖазРҪСӢС… СҮР°СҒРҫРІСӢС… РҝРҫСҸСҒах, Р° СҶРөРҪСӮСҖ СғСҮРөСӮР° - РІ РіРҫР»РҫРІРҪРҫРј РҫфиСҒРө РәРҫРјРҝР°РҪРёРё.

Р’РҫСӮ Р·РҙРөСҒСҢ Рё РІРҫР·РҪРёРәР°РөСӮ РҫРҙРҪР° РёР· РҝСҖРҫРұР»РөРј.

РўРҫСҮРәР° РҙРҫСҒСӮСғРҝР° - РјРөСҒСӮРҫ, РіРҙРө РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РҫСҒСғСүРөСҒСӮРІР»СҸРөСӮСҒСҸ РәРҫРҪСӮСҖРҫР»СҢ РҙРҫСҒСӮСғРҝР° (РҪР°РҝСҖРёРјРөСҖ, РҙРІРөСҖСҢ, СӮСғСҖРҪРёРәРөСӮ, РәР°РұРёРҪР° РҝСҖРҫС…РҫРҙР°).

Р—РҫРҪР° РҙРҫСҒСӮСғРҝР° - СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢСӮРҫСҮРөРәРҙРҫСҒСӮСғРҝР°, СҒРІСҸР·Р°РҪРҪСӢС… РҫРұСүРёРј РјРөСҒСӮРҫРҝРҫР»РҫР¶РөРҪРёРөРј или РҙСҖСғРіРёРјРё С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәами.

Р’СҖРөРјРөРҪРҪРҫР№ РёРҪСӮРөСҖвал РҙРҫСҒСӮСғРҝР° (РҫРәРҪРҫ РІСҖРөРјРөРҪРё) -РёРҪСӮРөСҖвал, РІ СӮРөСҮРөРҪРёРө РәРҫСӮРҫСҖРҫРіРҫ СҖазСҖРөСҲР°РөСӮСҒСҸ РҝРөСҖРөРјРөСүРөРҪРёРө РІ РҙР°РҪРҪРҫР№ СӮРҫСҮРәРө РҙРҫСҒСӮСғРҝР°.

РЈСҖРҫРІРөРҪСҢ РҙРҫСҒСӮСғРҝР° -СҒРҫРІРҫРәСғРҝРҪРҫСҒСӮСҢ РІСҖРөРјРөРҪРҪСӢС… РёРҪСӮРөСҖвалРҫРІ РҙРҫСҒСӮСғРҝР° (РҫРәРҫРҪ РІСҖРөРјРөРҪРё) Рё СӮРҫСҮРөРәРҙРҫСҒСӮСғРҝР°, РәРҫСӮРҫСҖСӢРө РҪазРҪР°СҮР°СҺСӮСҒСҸ РҫРҝСҖРөРҙРөР»РөРҪРҪРҫРјСғ лиСҶСғ или РіСҖСғРҝРҝРө лиСҶ.

РҡР°Рә РҝСҖавилРҫ, РІСҒСҸ Рұаза РҙР°РҪРҪСӢС… СҒРҫРұСӢСӮРёР№ РІРөРҙРөСӮСҒСҸ РҝРҫ РҝСҖРҫС…РҫРҙСғ СҮРөСҖРөР· РәРҫРҪРәСҖРөСӮРҪСӢРө СӮРҫСҮРәРё РҙРҫСҒСӮСғРҝР°. РқРөРәРҫСӮРҫСҖСӢРө РёР· РҪРёС… РҪазРҪР°СҮР°СҺСӮСҒСҸ РҙР»СҸ РІРөРҙРөРҪРёСҸ СғСҮРөСӮР° СҖР°РұРҫСҮРөРіРҫ РІСҖРөРјРөРҪРё. РһРҙРёРҪ СҒСҮРёСӮСӢРІР°СӮРөР»СҢ - РҪР° РІС…РҫРҙ, РҙСҖСғРіРҫР№ - РҪР° РІСӢС…РҫРҙ. Р§РөСҖРөР· РҫРҙРҪСғ СӮРҫСҮРәСғ РҙРҫСҒСӮСғРҝР° РҝСҖРҫС…РҫРҙ СҖазСҖРөСҲРөРҪ, Р° СҮРөСҖРөР· РҙСҖСғРіСғСҺ - РҪРөСӮ. Рҗ РІРөРҙСҢ РІСҒРө РҙРҫлжРҪРҫ РұСӢСӮСҢ РёРҪР°СҮРө.

РқР°СҒ РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ РҙРҫлжРҪРҫ РёРҪСӮРөСҖРөСҒРҫРІР°СӮСҢ, РәСғРҙР° Сғ СҒРҫСӮСҖСғРҙРҪРёРәР° РөСҒСӮСҢ РҙРҫСҒСӮСғРҝ, Р° РҪРө СӮРҫ, РәР°Рә РҫРҪ СӮСғРҙР° РҝРҫРҝР°РҙРөСӮ. Р—РҫРҪСӢ РјРҫРіСғСӮ РұСӢСӮСҢ РІР»РҫР¶РөРҪРҪСӢРјРё Рё СҒРјРөР¶РҪСӢРјРё. РўРҫСҮРәРё РҙРҫСҒСӮСғРҝР° РҙРҫлжРҪСӢ РҫСӮСҖР°РұР°СӮСӢРІР°СӮСҢ Р»РҫРіРёРәСғ Р·РҫРҪСӢ. РўРҫРіРҙР° РҪРөСҒРәРҫР»СҢРәРҫ СӮРөСҖСҖРёСӮРҫСҖРёР№ РҫРұСҠРөРәСӮР° РјРҫРіСғСӮ СҖР°СҒСҒРјР°СӮСҖРёРІР°СӮСҢСҒСҸ РәР°Рә РҫРҙРҪР° Р·РҫРҪР° РҙРҫСҒСӮСғРҝР°, СҒРҫСҒСӮРҫСҸСүР°СҸ РёР· РҪРөСҒРәРҫР»СҢРәРёС… РІРёСҖСӮСғалСҢРҪСӢС… РҝРҫРҙР·РҫРҪ ДлСҸ РәажРҙРҫР№ Р·РҫРҪСӢ РҙРҫСҒСӮСғРҝР° РҫРҝСҖРөРҙРөР»СҸСҺСӮСҒСҸ РҪРөРәРёРө РІСҖРөРјРөРҪРҪСӢРө РёРҪСӮРөСҖвалСӢ РҙРҫСҒСӮСғРҝР°, СҮСӮРҫ РІ РёСӮРҫРіРө РҙР°РөСӮ СғСҖРҫРІРҪРё РҙРҫСҒСӮСғРҝР°, РәРҫСӮРҫСҖСӢРө Рё РҝСҖРөРҙРҫСҒСӮавлСҸСҺСӮСҒСҸ РәажРҙРҫРјСғ СҒРҫСӮСҖСғРҙРҪРёРәСғ.

Р‘РҫР»СҢСҲРҫР№ РёРҪСӮРөСҖРөСҒ РҙР»СҸ РЎРҡРЈР” РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ РҝСҖРөРҙСҒСӮавлСҸСҺСӮ РҝРөСҖРөР·Р°РҝРёСҒСӢРІР°РөРјСӢРө СҒРјР°СҖСӮ-РәР°СҖСӮСӢ. РһРҪРё РҝРҫР·РІРҫР»СҸСҺСӮ С…СҖР°РҪРёСӮСҢ РёРҪС„РҫСҖРјР°СҶРёСҺ РҫРұ СғСҖРҫРІРҪСҸС… РҙРҫСҒСӮСғРҝР° РҪРө РІ РәРҫРҪСӮСҖРҫллРөСҖах, Р° РҪРөРҝРҫСҒСҖРөРҙСҒСӮРІРөРҪРҪРҫ РҪР° СҚСӮРёС… РәР°СҖСӮах, Р° СҒСҮРёСӮСӢРІР°СӮРөли, РҝСҖРёРІСҸР·Р°РҪРҪСӢРө Рә РәРҫРҪРәСҖРөСӮРҪСӢРј РҪРҫРјРөСҖам СӮРҫСҮРөРәРҙРҫСҒСӮСғРҝР°, РёРјРөСҸ СӮРөРәСғСүРөРө РІСҖРөРјСҸ, РҝСҖРёРҪРёРјР°СҺСӮ СҖРөСҲРөРҪРёРө РҪР° РҙРҫСҒСӮСғРҝ. Р—Р°СүРёСүРөРҪРҪРҫСҒСӮСҢ СҚСӮРёС… РәР°СҖСӮ РҫСҮРөРҪСҢ РІСӢСҒРҫРәР°СҸ, Р° РІ СҒР»СғСҮР°Рө СғРІРҫР»СҢРҪРөРҪРёСҸ СҒРҫСӮСҖСғРҙРҪРёРәР° РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РҝСҖРё РөРіРҫ РІСӢС…РҫРҙРө СҒ РҝСҖРөРҙРҝСҖРёСҸСӮРёСҸ РјРҫРҙифиСҶРёСҖРҫРІР°СӮСҢ РәР»СҺСҮ Рә СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРөРјСғ СҒРөРәСӮРҫСҖСғ РәР°СҖСӮСӢ. ДлСҸ РҝРҫРІСӢСҲРөРҪРёСҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РјРҫР¶РҪРҫ РҝРөСҖРёРҫРҙРёСҮРөСҒРәРё РҝСҖРҫРІРҫРҙРёСӮСҢ РјРҫРҙифиРәР°СҶРёСҺ РәР»СҺСҮР° РҙР»СҸ РІСҒРөС… РҙРөР№СҒСӮРІСғСҺСүРёС… РәР°СҖСӮ. Р’ СҚСӮРҫРј СҒР»СғСҮР°Рө РЎРҡРЈР” РІРҫРҫРұСүРө РјРөРҪСҸРөСӮ СҒРІРҫР№ РҝСҖРёРҪСҶРёРҝ СҖР°РұРҫСӮСӢ Рё СҒСӮР°РҪРҫРІРёСӮСҒСҸ РұРҫР»СҢСҲРө РҝРҫС…РҫР¶РөР№ РҪР° РҫРұСӢСҮРҪСғСҺ СҒРёСҒСӮРөРјСғ СҒРұРҫСҖР° РёРҪС„РҫСҖРјР°СҶРёРё Рҫ РҝСҖРҫС…РҫРҙСҸСүРёС… СҒРҫСӮСҖСғРҙРҪРёРәах.

Р•СҒли РәСҖР°СӮРәРҫ РҝРҫРҙРІРөСҒСӮРё РёСӮРҫРіРё СҒРәазаРҪРҪРҫРіРҫ Рҫ РҝСҖРёРҪСҶРёРҝах РҝРҫСҒСӮСҖРҫРөРҪРёСҸ РҝРөСҖРөСҮРёСҒР»РөРҪРҪСӢС… РҝРҫРҙСҒРёСҒСӮРөРј РҳРЎРһ, СӮРҫ РјРҫР¶РҪРҫ замРөСӮРёСӮСҢ, СҮСӮРҫ РёС… СӮРөС…РҪРёСҮРөСҒРәРёРө СҒСҖРөРҙСҒСӮРІР° (СғСҒСӮСҖРҫР№СҒСӮРІР°) РІРөСҖС…РҪРөРіРҫ Рё СҒСҖРөРҙРҪРөРіРҫ СғСҖРҫРІРҪРөР№ РҝРҫСҒСӮСҖРҫРөРҪСӢ Р°РұСҒРҫР»СҺСӮРҪРҫ Р°РҪалРҫРіРёСҮРҪРҫ, РәРҫлиСҮРөСҒСӮРІРҫ РІС…РҫРҙРҫРІ Рё РІСӢС…РҫРҙРҫРІ РҫРҙРёРҪР°РәРҫРІРҫ, РҫРҪРё РёРјРөСҺСӮ РҫРҙРёРҪР°РәРҫРІСӢРө СӮР°РұР»Рҫ РёРҪРҙРёРәР°СҶРёРё Рё РҝСҖР°РәСӮРёСҮРөСҒРәРё РҫРҙРёРҪР°РәРҫРІСӢРө РҫСҖРіР°РҪСӢ СғРҝСҖавлРөРҪРёСҸ. РазлиСҮРҪСӢ СӮРҫР»СҢРәРҫ РҪР°РҙРҝРёСҒРё Рё алгРҫСҖРёСӮРјСӢ РҫРұСҖР°РұРҫСӮРәРё, СӮРҫ РөСҒСӮСҢ РҝСҖРҫСҒСӮРҫ РҫСӮлиСҮР°СҺСӮСҒСҸ РҝСҖРҫСҲРёРІРәРҫР№ РҝамСҸСӮРё, РҪСғ Рё, РөСҒСӮРөСҒСӮРІРөРҪРҪРҫ, РҪРёР¶РҪРёР№ СғСҖРҫРІРөРҪСҢ РёРјРөРөСӮ РҫСӮРҙРөР»СҢРҪСӢРө РҫСӮлиСҮРёСҸ. Р§СӮРҫ СҚСӮРҫ РҙР°РөСӮ? Р’РҫР·РјРҫР¶РҪСғСҺ СғРҪифиРәР°СҶРёСҺ Р·РҪР°СҮРёСӮРөР»СҢРҪРҫР№ СҮР°СҒСӮРё РҫРұРҫСҖСғРҙРҫРІР°РҪРёСҸ, Р° СҚСӮРҫ СҒРөСҖСҢРөР·РҪРҫРө СҒРҫРәСҖР°СүРөРҪРёРө СҖР°СҒС…РҫРҙРҫРІ РҝСҖРё РёС… СҖазСҖР°РұРҫСӮРәРө Рё РҝСҖРҫРёР·РІРҫРҙСҒСӮРІРө.

РЎРёСҒСӮРөРјСӢ РҫС…СҖР°РҪРҪРҫРіРҫ СӮРөР»РөРІРёРҙРөРҪРёСҸ

РҹСҖРөР¶РҙРө СҮРөРј РҝСӢСӮР°СӮСҢСҒСҸ СҒСҖавРҪРёРІР°СӮСҢ РЎРһРў РҪР° РұазРө РҫРҝР РЎ Рё РҝРҫРҝР РЎ, СҒС„РҫСҖРјСғлиСҖСғРөРј Р·Р°РҙР°СҮРё, СҒСӮРҫСҸСүРёРө РҝРөСҖРөРҙ РҪРёРјРё.

РһРҙРҪР°РәРҫ СҒРҪР°СҮала СҖазРҙРөлим РҫРҝРөСҖР°СӮРёРІРҪСӢРө Р·Р°РҙР°СҮРё Рё Р°РҪалиСӮРёСҮРөСҒРәРёРө. Рҡ РҝСҖРёРјРөСҖСғ, РҪР° РҫРұСҠРөРәСӮРө РұРҫР»РөРө 100 СӮРөР»РөРІРёР·РёРҫРҪРҪСӢС… РәамРөСҖ. РһРҝРөСҖР°СӮРҫСҖСғ РҡРЎР‘ важРҪРҫ, СҮСӮРҫ РҝСҖРҫРёСҒС…РҫРҙРёСӮ РІ СӮРөРәСғСүРёР№ РјРҫРјРөРҪСӮ. Р•СҒСӮСҢ СӮСҖРөРІРҫРіР° - РҙРҫлжРҪРҫ РұСӢСӮСҢ РёР·РҫРұСҖажРөРҪРёРө РёР· СӮСҖРөРІРҫР¶РҪРҫР№ Р·РҫРҪСӢ РІ СҖРөжимРө СҖРөалСҢРҪРҫРіРҫ РІСҖРөРјРөРҪРё СҒ РјР°РәСҒималСҢРҪРҫ РІРҫР·РјРҫР¶РҪСӢРј РәР°СҮРөСҒСӮРІРҫРј. Рҳ РҪРёРәР°РәРҫРіРҫ JPEG2000 или MPEG-4. РһРҝРөСҖР°СӮРёРІРҪСӢР№ РәРҫРҪСӮСҖРҫР»СҢ Р·Р° РҪРөСҒРәРҫР»СҢРәРёРјРё РҫСӮРҙРөР»СҢРҪСӢРјРё Р·РҫРҪами СӮР°РәР¶Рө РҙРҫлжРөРҪ РҫСҒСғСүРөСҒСӮРІР»СҸСӮСҢСҒСҸ СҒ РјР°РәСҒималСҢРҪРҫ РІРҫР·РјРҫР¶РҪСӢРј РәР°СҮРөСҒСӮРІРҫРј. ДлСҸ СҚСӮРҫРіРҫ РҫРҝРөСҖР°СӮРҫСҖСғ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РёРјРөСӮСҢ РҪРөСҒРәРҫР»СҢРәРҫ РјРҫРҪРёСӮРҫСҖРҫРІ Рё РјР°СӮСҖРёСҮРҪСӢР№ РәРҫРјРјСғСӮР°СӮРҫСҖ, СғРҝСҖавлСҸРөРјСӢР№ РәР°Рә РІСҖСғСҮРҪСғСҺ, СӮР°Рә Рё РҝРҫ СҒРёРіРҪалам РҫСӮ РҝРҫРҙСҒРёСҒСӮРөРј РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё Рё РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ.

РўРҫ, СҮСӮРҫ РҙР»СҸ РҪРҫСҖмалСҢРҪРҫРіРҫ Р°РҪализа СӮСҖРөРІРҫР¶РҪСӢС… СҒРёСӮСғР°СҶРёР№ РҪРөРҫРұС…РҫРҙРёРјРҫ РёРјРөСӮСҢ Р·Р°РҝРёСҒСҢ СҒ РјР°РәСҒималСҢРҪРҫ РІРҫР·РјРҫР¶РҪСӢРј РәР°СҮРөСҒСӮРІРҫРј Рё РұРөР· РәР°РәРҫР№-лиРұРҫ РәРҫРјРҝСҖРөСҒСҒРёРё, РҪРө РҝРҫРҙР»РөжиСӮ РҫРұСҒСғР¶РҙРөРҪРёСҺ, Рё РҙР»СҸ СҚСӮРҫРіРҫ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РёРјРөСӮСҢ РҫРҙРёРҪ или РҪРөСҒРәРҫР»СҢРәРҫ РҫРұСӢСҮРҪСӢС… СҶРёС„СҖРҫРІСӢС… СҖРөРіРёСҒСӮСҖР°СӮРҫСҖРҫРІ, РҝРҫРҙРәР»СҺСҮРөРҪРҪСӢС… РәСӮРҫРјСғР¶Рө РјР°СӮСҖРёСҮРҪРҫРјСғ РәРҫРјРјСғСӮР°СӮРҫСҖСғ.

РһСҒСӮР°РөСӮСҒСҸ Р°РҪализ РІРёРҙРөРҫРёР·РҫРұСҖажРөРҪРёР№, РҪРө СҒРІСҸР·Р°РҪРҪСӢС… СҒ РҝРҫР»СғСҮРөРҪРҪСӢРјРё СӮСҖРөРІРҫР¶РҪСӢРјРё РёР·РІРөСүРөРҪРёСҸРјРё Рҡ РҪРёРј РҫСӮРҪРҫСҒРёСӮСҒСҸ, РҪР°РҝСҖРёРјРөСҖ, РҝСҖРҫСҒРјРҫСӮСҖ РІСҒРөС… РҝСҖРҫС…РҫРҙСҸСүРёС… РҝРҫ РәРҫСҖРёРҙРҫСҖСғ СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ, СҮСӮРҫРұСӢ РҫРҝСҖРөРҙРөлиСӮСҢ, РәСӮРҫ РҝРҫСҒР»РөРҙРҪРёР№ РІСӢС…РҫРҙРёР» РёР· РәР°РұРёРҪРөСӮР° РіРөРҪРөСҖалСҢРҪРҫРіРҫ РҙРёСҖРөРәСӮРҫСҖР°, РҝРҫСҒР»Рө СҮРөРіРҫ РҫРҪ РұРөСҒСҒР»РөРҙРҪРҫ РҝСҖРҫРҝал. Р’РҫСӮ РҙР»СҸ СҚСӮРҫРіРҫ-СӮРҫ Рё РҪСғР¶РҪСӢ СӮРөСҖР°РұайСӮСӢ С…СҖР°РҪРёРјРҫР№ РІРёРҙРөРҫРёРҪС„РҫСҖРјР°СҶРёРё. РқРҫ СҚСӮРҫ РҪРө СҒРёСҒСӮРөРјР° РҫС…СҖР°РҪРҪРҫРіРҫ СӮРөР»РөРІРёРҙРөРҪРёСҸ, Р° РҝСҖРҫСҒСӮРҫ СҒРёСҒСӮРөРјР° РІРёРҙРөРҫРҪР°РұР»СҺРҙРөРҪРёСҸ. Р’Рҫ-РҝРөСҖРІСӢС…, Рә РҳРЎРһ СҚСӮРҫ РҪРө РёРјРөРөСӮ РҪРёРәР°РәРҫРіРҫ РҫСӮРҪРҫСҲРөРҪРёСҸ, Р° РІРҫ-РІСӮРҫСҖСӢС…, РІРҫРҝСҖРҫСҒ РІ СӮРҫРј, РҪР°СҒРәРҫР»СҢРәРҫ СҮР°СҒСӮРҫ РұСғРҙРөСӮ РҝСҖРҫСҒРјР°СӮСҖРёРІР°СӮСҢСҒСҸ РІРөСҒСҢ СҚСӮРҫСӮ РІРёРҙРөРҫР°СҖС…РёРІ. РўРөРҝРөСҖСҢ РҝРҫСҒСғРҙРёСӮРө СҒами, РёР·-Р·Р° СҮРөРіРҫ РёРҙРөСӮ СҒРҝРҫСҖ.

РЎРёСҒСӮРөРјР° РІРёРҙРөРҫРҪР°РұР»СҺРҙРөРҪРёСҸ - РҪаиРұРҫР»РөРө РҙРёРҪамиСҮРҪРҫ СҖазвиваСҺСүР°СҸСҒСҸ РҫРұлаСҒСӮСҢ СҒРёСҒСӮРөРј РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё. РҹСҖРёСҮРёРҪР° СҒСӮРҫР»СҢ РұСғСҖРҪРҫРіРҫ СҖазвиСӮРёСҸ Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ СҲРёСҖРҫРәРҫРј РІРҪРөРҙСҖРөРҪРёРё СҶРёС„СҖРҫРІСӢС… СӮРөС…РҪРҫР»РҫРіРёР№, РәРҫСӮРҫСҖСӢРө СҖР°РҙРёРәалСҢРҪРҫ РјРөРҪСҸСҺСӮ РҝРҫРҙС…РҫРҙСӢ Рә РҝРҫСҒСӮСҖРҫРөРҪРёСҺ РІРёРҙРөРҫСҒРёСҒСӮРөРј. РЎ СғСҮРөСӮРҫРј РҝРҫСҒР»РөРҙРҪРёС… РҙРҫСҒСӮРёР¶РөРҪРёР№ РІ СӮРөС…РҪРёРәРө РІРёРҙРөРҫСҒРёСҒСӮРөРј РҪРөСҒРәРҫР»СҢРәРҫ СғСӮРІРөСҖР¶РҙРөРҪРёР№ авСӮРҫСҖР° РІСӢР·СӢРІР°СҺСӮ СҒРҫРјРҪРөРҪРёСҸ.

РҹСҖРёСҮРёРҪСӢ РҪРөРҝСҖРёСҸСӮРёСҸ авСӮРҫСҖРҫРј С„РҫСҖРјР°СӮРҫРІ СҒжаСӮРёСҸ JPEG-2000 Рё MPEG-4 РҝРҫРҪСҸСӮРҪСӢ, РІРөРҙСҢ СҚСӮРё СҒСӮР°РҪРҙР°СҖСӮСӢ РІРјРөСҒСӮРҫ РҫРұСҖР°РұРҫСӮРәРё РәажРҙРҫРіРҫ РҫСӮРҙРөР»СҢРҪРҫРіРҫ РәР°РҙСҖР° СҖР°РұРҫСӮР°СҺСӮ СҒ РҫРҝРҫСҖРҪСӢРј РәР°РҙСҖРҫРј, Р° РІ СҖСҸРҙРө РҝРҫСҒР»РөРҙСғСҺСүРёС… РәР°РҙСҖРҫРІ Р·Р°РҝРёСҒСӢРІР°СҺСӮСҒСҸ СӮРҫР»СҢРәРҫ РёР·РјРөРҪРөРҪРёСҸ РҝРҫ РҫСӮРҪРҫСҲРөРҪРёСҺ Рә РҫРҝРҫСҖРҪРҫРјСғ. РўР°РәРҫР№ РҝРҫРҙС…РҫРҙ Рә РҝСҖРҫСҶРөРҙСғСҖРө СҒжаСӮРёСҸ СҒСӮРҫСҮРәРё Р·СҖРөРҪРёСҸ РҪР°РҙРөР¶РҪРҫСҒСӮРё, РҙРҫСҒСӮРҫРІРөСҖРҪРҫСҒСӮРё Рё РәР°СҮРөСҒСӮРІР° РҝРҫР»СғСҮРөРҪРёСҸ, С…СҖР°РҪРөРҪРёСҸ Рё РҫРұСҖР°РұРҫСӮРәРё РІРёРҙРөРҫРёРҪС„РҫСҖРјР°СҶРёРё РҝСҖРөРҙСҒСӮавлСҸРөСӮСҒСҸ РјРөРҪРөРө РҪР°РҙРөР¶РҪСӢРј Рё РәР°СҮРөСҒСӮРІРөРҪРҪСӢРј. Р§РөСҒСӮРҪРҫ РіРҫРІРҫСҖСҸ, СӮР°Рә РҫРҪРҫ Рё РөСҒСӮСҢ. РқРҫ, СҒ РҙСҖСғРіРҫР№ СҒСӮРҫСҖРҫРҪСӢ, Р·Р° РҝРҫСҒР»РөРҙРҪРёРө РҪРөСҒРәРҫР»СҢРәРҫ Р»РөСӮ РјРҪРҫРіРёРө РІРөРҙСғСүРёРө РјРёСҖРҫРІСӢРө РҝСҖРҫРёР·РІРҫРҙРёСӮРөли СҶРёС„СҖРҫРІСӢС… СҒРёСҒСӮРөРј РІРёРҙРөРҫРҪР°РұР»СҺРҙРөРҪРёСҸ, РәРҫСӮРҫСҖСӢС… РҪРёРәР°Рә РҪРөР»СҢР·СҸ Р·Р°РҝРҫРҙРҫР·СҖРёСӮСҢ РІ РІСӢРҝСғСҒРәРө РҪРөРәР°СҮРөСҒСӮРІРөРҪРҪРҫР№ РҝСҖРҫРҙСғРәСҶРёРё, РҝРөСҖРөСҲли РҪР° MPEG-4. РҹРҫСҮРөРјСғ? РһСӮРІРөСӮ Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ СӮРҫРј, СҮСӮРҫ, РІРҫ-РҝРөСҖРІСӢС…, РІ MPEG-4 РәР°РҙСҖ СӮРҫРіРҫ Р¶Рө СҖазСҖРөСҲРөРҪРёСҸ РІРөСҒРёСӮ РјРөРҪСҢСҲРө, Р° РІРҫ-РІСӮРҫСҖСӢС…, MPEG-4 РҝРҫР·РІРҫР»СҸРөСӮ СҖРөРіСғлиСҖРҫРІР°СӮСҢ РәР°СҮРөСҒСӮРІРҫ РёР·РҫРұСҖажРөРҪРёР№ РІ завиСҒРёРјРҫСҒСӮРё РҫСӮ РҝСҖРҫРҝСғСҒРәРҪРҫР№ СҒРҝРҫСҒРҫРұРҪРҫСҒСӮРё РәР°РҪала РҝРөСҖРөРҙР°СҮРё РҙР°РҪРҪСӢС…. РӯСӮРё СҒРІРҫР№СҒСӮРІР° РҙРөлаСҺСӮ MPEG-4 РҫСҮРөРҪСҢ СғРҙРҫРұРҪСӢРј С„РҫСҖРјР°СӮРҫРј РІ РҝРөСҖРІСғСҺ РҫСҮРөСҖРөРҙСҢ РҙР»СҸ РәСҖСғРҝРҪСӢС… СҒРөСӮРөРІСӢС… СҒРёСҒСӮРөРј РІРёРҙРөРҫРҪР°РұР»СҺРҙРөРҪРёСҸ (РіРҙРө РҫРҙРҪРҫР№ РёР· РҫСҒРҪРҫРІРҪСӢС… РҝСҖРҫРұР»РөРј СҸРІР»СҸРөСӮСҒСҸ РҝСҖРҫРұР»РөРјР° РҝРөСҖРөРҙР°СҮРё РҙР°РҪРҪСӢС…) Рё РҝРҫР·РІРҫР»СҸСҺСӮ СғРІРөлиСҮРёРІР°СӮСҢ РіР»СғРұРёРҪСғ Р°СҖС…РёРІР° РҝСҖРё СӮРҫР№ Р¶Рө РөРјРәРҫСҒСӮРё РҝамСҸСӮРё. РўР°Рә РәР°Рә РәР°СҮРөСҒСӮРІРҫ MPEG-4 СӮР°РәР¶Рө РІСӢСҖРҫСҒР»Рҫ Р·Р° РҝРҫСҒР»РөРҙРҪРёРө РҪРөСҒРәРҫР»СҢРәРҫ Р»РөСӮ, СӮРҫ РҝСҖРёРјРөРҪРөРҪРёРө РҙР°РҪРҪРҫРіРҫ С„РҫСҖРјР°СӮР° РІ РҪР°СҒСӮРҫСҸСүРөРө РІСҖРөРјСҸ СҸРІР»СҸРөСӮСҒСҸ РІРҝРҫР»РҪРө РҫРҝСҖавРҙР°РҪРҪСӢРј, РҫСҒРҫРұРөРҪРҪРҫ РҙР»СҸ РҫРұСҠРөРәСӮРҫРІ, РіРҙРө РҪРө РҝСҖРөРҙСҠСҸРІР»СҸСҺСӮСҒСҸ РҝРҫРІСӢСҲРөРҪРҪСӢРө РјРөСҖСӢ Рә СғСҖРҫРІРҪСҺ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё.

РҹСҖРёРјРөРҪРөРҪРёРө РјР°СӮСҖРёСҮРҪРҫРіРҫ РәРҫРјРјСғСӮР°СӮРҫСҖР° СҒРҫРІРјРөСҒСӮРҪРҫ СҒ РҪРөСҒРәРҫР»СҢРәРёРјРё СҶРёС„СҖРҫРІСӢРјРё РІРёРҙРөРҫСҖРөРіРёСҒСӮСҖР°СӮРҫСҖами, РәР°Рә РҝСҖРөРҙлагаРөСӮ авСӮРҫСҖ, РІ РҪР°СҒСӮРҫСҸСүРөРө РІСҖРөРјСҸ РІСҖСҸРҙ ли СҶРөР»РөСҒРҫРҫРұСҖазРҪРҫ. РЎ СӮРҫСҮРәРё Р·СҖРөРҪРёСҸ РәР°СҮРөСҒСӮРІР° РәР°СҖСӮРёРҪРәРё Р°РҪалРҫРіРҫРІСӢР№ СҒРёРіРҪал РҝРҫРәР° РөСүРө РёРјРөРөСӮ Р»СғСҮСҲРөРө РәР°СҮРөСҒСӮРІРҫ РҝРҫ СҒСҖавРҪРөРҪРёСҺ СҒ СҶРёС„СҖРҫРІСӢРј, РҪРҫ СҖазРҪРёСҶР° СғР¶Рө РҪРө СҒСӮРҫР»СҢ СҒСғСүРөСҒСӮРІРөРҪРҪР°. Р•СҒли Р¶Рө РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢ IP-РәамРөСҖСӢ РҫСӮ 1 РңРҝРәСҒ Рё РІСӢСҲРө, СӮРҫ СҖазСҖРөСҲР°СҺСүР°СҸ СҒРҝРҫСҒРҫРұРҪРҫСҒСӮСҢ СҶРёС„СҖРҫРІРҫРіРҫ РёР·РҫРұСҖажРөРҪРёСҸ РұСғРҙРөСӮ РҙажРө РІСӢСҲРө Р°РҪалРҫРіРҫРІРҫРіРҫ.

РЎ РҙСҖСғРіРҫР№ СҒСӮРҫСҖРҫРҪСӢ, СҒРәРҫСҖРҫСҒСӮСҢ РҫСҶРёС„СҖРҫРІРәРё, РҝРөСҖРөРҙР°СҮРё, Р·Р°РҝРёСҒРё Рё РІРҫСҒРҝСҖРҫРёР·РІРөРҙРөРҪРёСҸ СҶРёС„СҖРҫРІРҫРіРҫ РёР·РҫРұСҖажРөРҪРёСҸ СғР¶Рө РҙРҫСҒСӮигла СғСҖРҫРІРҪСҸ real time, СҮСӮРҫ РҝРҫР·РІРҫР»СҸРөСӮ СғСҒРҝРөСҲРҪРҫ СғРҝСҖавлСҸСӮСҢ РҝРҫ СҶРёС„СҖРҫРІРҫРјСғ РјРҫРҪРёСӮРҫСҖСғ РҝРҫРІРҫСҖРҫСӮРҪСӢРјРё РәамРөСҖами Рё РәРҫРҪСӮСҖРҫлиСҖРҫРІР°СӮСҢ РҝСҖРҫРёСҒС…РҫРҙСҸСүРёРө РІ РҝРҫР»Рө Р·СҖРөРҪРёСҸ Р»СҺРұРҫР№ РәамРөСҖСӢ СҒРҫРұСӢСӮРёСҸ РұРөР· РәР°РәРёС…-лиРұРҫ РІСҖРөРјРөРҪРҪСӢС… РҫРіСҖР°РҪРёСҮРөРҪРёР№. Р’СҒРө РІСӢСҲРөРҝРөСҖРөСҮРёСҒР»РөРҪРҪРҫРө РҝРҫР·РІРҫР»СҸРөСӮ РҫСӮРәазаСӮСҢСҒСҸ РҫСӮ Р°РҪалРҫРіРҫРІРҫРіРҫ РјР°СӮСҖРёСҮРҪРҫРіРҫ РәРҫРјРјСғСӮР°СӮРҫСҖР° РІ РҝРҫР»СҢР·Сғ СҒРөСӮРөРІСӢС… СҶРёС„СҖРҫРІСӢС… РІРёРҙРөРҫСҖРөРіРёСҒСӮСҖР°СӮРҫСҖРҫРІ, РәРҫСӮРҫСҖСӢРө РҝСҖРё РҪалиСҮРёРё СҖазвиСӮРҫРіРҫ РҝСҖРҫРіСҖаммРҪРҫРіРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҫРұСҖазСғСҺСӮ СҒРёСҒСӮРөРјСғ СҒ С„СғРҪРәСҶРёСҸРјРё СҖР°СҒРҝСҖРөРҙРөР»РөРҪРҪРҫРіРҫ СҶРёС„СҖРҫРІРҫРіРҫ РјР°СӮСҖРёСҮРҪРҫРіРҫ РәРҫРјРјСғСӮР°СӮРҫСҖР°. РҹРҫСҒСӮСҖРҫРөРҪРҪР°СҸ СӮР°РәРёРј РҫРұСҖазРҫРј РІРёРҙРөРҫСҒРёСҒСӮРөРјР° РёРјРөРөСӮ СҖСҸРҙ РҝСҖРөРёРјСғСүРөСҒСӮРІ РҝРҫ СҒСҖавРҪРөРҪРёСҺ СҒ СҒРёСҒСӮРөРјРҫР№, СҒРҫСҒСӮРҫСҸСүРөР№ РёР· Р°РҪалРҫРіРҫРІРҫРіРҫ РјР°СӮСҖРёСҮРҪРҫРіРҫ РәРҫРјРјСғСӮР°СӮРҫСҖР° Рё РҪРөСҒРәРҫР»СҢРәРёС… СҶРёС„СҖРҫРІСӢС… СҖРөРіРёСҒСӮСҖР°СӮРҫСҖРҫРІ:

РҡРҫРјРјРөРҪСӮР°СҖРёРё СҖРөРҙР°РәСҶРёРё

РқР° СҒамРҫРј РҙРөР»Рө, СҒРҫ СҒСӮРҫСҖРҫРҪСӢ РҝСҖРҫРёР·РІРҫРҙРёСӮРөР»РөР№ РҝлаСӮ РІРёРҙРөРҫзахваСӮР° Рё РҹРһ РҝСҖРөРҙРҝСҖРёРҪРёРјР°РөСӮСҒСҸ РҝРҫРҝСӢСӮРәР° замРөРҪСӢ СҒРёСҒСӮРөРј РҫС…СҖР°РҪРҪРҫР№ СҒРёРіРҪализаСҶРёРё Рё РҝСҖРҫСӮРёРІРҫРҝРҫжаСҖРҪРҫР№ Р·Р°СүРёСӮСӢ РҪР° РҫРҝРөСҖР°СӮРҫСҖР°, РҝСҖРҫСҒРјР°СӮСҖРёРІР°СҺСүРөРіРҫ РІСҒРө РҫС…СҖР°РҪСҸРөРјСӢРө Р·РҫРҪСӢ СҒ РҝРҫРјРҫСүСҢСҺ СӮРөР»РөРІРёР·РёРҫРҪРҪСӢС… РәамРөСҖ. РқРҫ РҪР°РұР»СҺРҙР°СӮСҢ РҪР° РҝСҖРҫСӮСҸР¶РөРҪРёРё РҪРөСҒРәРҫР»СҢРәРёС… Р»РөСӮ Рё РҪРөРҙРөР»СҸРјРё С…СҖР°РҪРёСӮСҢ РҫРҙРҪСғ Рё СӮСғ Р¶Рө РәР°СҖСӮРёРҪРәСғ СҒ СғСҮР°СҒСӮРәР° РҫС…СҖР°РҪСҸРөРјРҫРіРҫ РҝРөСҖРёРјРөСӮСҖР° - СҚСӮРҫ СғР¶Рө РіР»СғРҝРҫСҒСӮСҢ.

РЎРәРҫР»СҢРәРҫ РІСҖРөРјРөРҪРё РҪРҫСҖмалСҢРҪСӢР№ СҮРөР»РҫРІРөРә, РҪРө РҫСӮРІР»РөРәР°СҸСҒСҢ, СҒРјРҫР¶РөСӮ СҒРјРҫСӮСҖРөСӮСҢ РёР·РҫРұСҖажРөРҪРёРө СҒ 64 РәамРөСҖ? Рҗ РөСҒли СҒРҫ 144? РқРёСҮРөРіРҫ РҪРө СҒРәажРөСҲСҢ, СҖРөРәлама - РҙРІРёРіР°СӮРөР»СҢ СӮРҫСҖРіРҫвли.

РҹСҖРҫРіСҖаммРҪРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө РҳРЎРһ

Р•СҒли СғСҮРөСҒСӮСҢ, СҮСӮРҫ РІ РҪР°СҒСӮРҫСҸСүРөРө РІСҖРөРјСҸ РёРјРөРөСӮСҒСҸ РҝРҫСҖСҸРҙРәР° 1000 СғСҒРҝРөСҲРҪСӢС… РёРҪСҒСӮаллСҸСҶРёР№ РҳРЎРһ, СӮРҫ РІ СҒСҖавРҪРөРҪРёРё СҒ РәРҫлиСҮРөСҒСӮРІРҫРј СҖРөалСҢРҪРҫ СҖР°РұРҫСӮР°СҺСүРёС… РҗР Рң РЎРҹРҳ РІРҪРөРІРөРҙРҫРјСҒСӮРІРөРҪРҪРҫР№ РҫС…СҖР°РҪСӢ СҚСӮРё СҶРёС„СҖСӢ -РәР°РҝР»СҸ РІ РјРҫСҖРө. РўР°Рә РІРҫСӮ, РјРҪРҫРіРҫР»РөСӮРҪРёР№ РҝСҖР°РәСӮРёСҮРөСҒРәРёР№ РҫРҝСӢСӮ СҚРәСҒРҝР»СғР°СӮР°СҶРёРё РЎРҹРҳ - РҪР°СҒСӮРҫСҸСүРёР№ РәлаРҙРөР·СҢ РҙР»СҸ СҖазСҖР°РұРҫСӮРәРё РҝРҫР»СҢР·РҫРІР°СӮРөР»СҢСҒРәРҫРіРҫ РёРҪСӮРөСҖС„РөР№СҒР° РҳРЎРһ РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮРҫРІ. РһСҒРҪРҫРІРҪР°СҸ СҖазРҪРёСҶР° РІ РҝСҖРөРҙСҒСӮавлРөРҪРёРё РҪРөРҫРұС…РҫРҙРёРјРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё РҝРҫ СӮСҖРөРІРҫР¶РҪСӢРј РёР·РІРөСүРөРҪРёСҸРј РІ РІРёРҙРө РәР°СҖСӮРҫСҮРәРё РҫРұСҠРөРәСӮР°. РҹРҫСҚСӮажРҪСӢРө РҝлаРҪСӢ РҫРұСҠРөРәСӮР° С…РҫСҖРҫСҲРё РҙР»СҸ РәРҫРҪСӮСҖРҫР»СҸ СӮРөРәСғСүРөРіРҫ СҒРҫСҒСӮРҫСҸРҪРёСҸ, РҪРҫ РҝРҫ СӮСҖРөРІРҫР¶РҪСӢРј РёР·РІРөСүРөРҪРёСҸРј РҫРҪРё РҙР°СҺСӮ СӮРҫР»СҢРәРҫ СӮРөСҖСҖРёСӮРҫСҖиалСҢРҪРҫРө СҖР°СҒРҝРҫР»РҫР¶РөРҪРёРө СӮСҖРөРІРҫР¶РҪРҫР№ Р·РҫРҪСӢ, Р° РҫРҝРёСҒР°РҪРёРө СғСҸР·РІРёРјСӢС… РјРөСҒСӮ, Р°РҙСҖРөСҒР° Рё СӮРөР»РөС„РҫРҪСӢ РҫСӮРІРөСӮСҒСӮРІРөРҪРҪСӢС… лиСҶ, РјР°СҖСҲСҖСғСӮСӢ РҙРІРёР¶РөРҪРёСҸ СӮСҖРөРІРҫР¶РҪСӢС… РіСҖСғРҝРҝ Рё РјРҪРҫРіРҫРө РҙСҖСғРіРҫРө РјРҫР¶РҪРҫ СғР·РҪР°СӮСҢ СӮРҫР»СҢРәРҫ РёР· РәР°СҖСӮРҫСҮРәРё РҫС…СҖР°РҪСҸРөРјРҫР№ Р·РҫРҪСӢ Р•СҒли РіРҫРІРҫСҖРёСӮСҢ Рҫ РҝРҫСҒСӮР°РҪРҫРІРәРө/СҒРҪСҸСӮРёРё Р·РҫРҪ СҒ РҫС…СҖР°РҪСӢ СҒ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРөРј РҝРҫСҚСӮажРҪСӢС… РҝлаРҪРҫРІ, СӮРҫ СҚСӮРҫ РІРҫРҫРұСүРө СғСӮРҫРҝРёСҸ. Р’ РҫСҒРҪРҫРІРө РҙРҫлжРҪР° Р»РөжаСӮСҢ РҙРөСҶРөРҪСӮСҖализРҫРІР°РҪРҪР°СҸ РҝРҫСҒСӮР°РҪРҫРІРәР°/СҒРҪСҸСӮРёРө СҒ РҫС…СҖР°РҪСӢ СҒамими РҫСӮРІРөСӮСҒСӮРІРөРҪРҪСӢРјРё Р·Р° РҝРҫРјРөСүРөРҪРёСҸ, РІ РәСҖайРҪРөРј СҒР»СғСҮР°Рө РҝРҫСҒСӮРҫРј РҫС…СҖР°РҪСӢ РҫСӮРҙРөР»СҢРҪРҫРіРҫ РҫРұСҠРөРәСӮР°. РўРҫРіРҙР° Рё РҪРө РұСғРҙРөСӮ РҝСҖРҫРұР»РөРј РҪР° СҶРөРҪСӮСҖалСҢРҪРҫРј РҝРҫСҒСӮСғ РҫС…СҖР°РҪСӢ.

Сама Р°СҖС…РёСӮРөРәСӮСғСҖР° СУБД РҳРЎРһ РҙРҫлжРҪР° РұСӢСӮСҢ СӮРёРҝР° "РәлиРөРҪСӮ-СҒРөСҖРІРөСҖ", Рё Р¶РөлаСӮРөР»СҢРҪРҫ РІ лиСҶРөРҪР·РёСҖРҫРІР°РҪРҪРҫРј РІР°СҖРёР°РҪСӮРө, РҫРҙРҪРҫ СҚСӮРҫ РіР°СҖР°РҪСӮРёСҖСғРөСӮ РөРө СҒРҫРҝСҖРҫРІРҫР¶РҙРөРҪРёРө. Рҗ РІРҫСӮ РІСӢРұРҫСҖ СҖазСҖР°РұРҫСӮСҮРёРәР° РҹРһ РҳРЎРһ РҪРөРҫРұС…РҫРҙРёРјРҫ РҙРөлаСӮСҢ РҪРө СҒ СғСҮРөСӮРҫРј СҶРөРҪСӢ или СҒРёСҺРјРёРҪСғСӮРҪРҫРіРҫ РҝРҫР»РҫР¶РөРҪРёСҸ РөРіРҫ РҪР° СҖСӢРҪРәРө, Р° СҒ РҝРөСҖСҒРҝРөРәСӮРёРІРҫР№ РјРҪРҫРіРҫР»РөСӮРҪРөРіРҫ СҒРҫРҝСҖРҫРІРҫР¶РҙРөРҪРёСҸ СҒ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢСҺ РІРҪРөСҒРөРҪРёСҸ СӮСҖРөРұСғРөРјСӢС… РІСҖРөРјРөРҪРөРј РёР·РјРөРҪРөРҪРёР№.

Р—Р°РәР»СҺСҮРөРҪРёРө

ДаРҪРҪР°СҸ СҒСӮР°СӮСҢСҸ РҪРө СҒСӮавила СҶРөР»СҢСҺ РҫРҙРҪРҫР·РҪР°СҮРҪРҫ СғРәазаСӮСҢ РІСҒРөРј, РәР°Рә РҪР°РҙРҫ СҒСӮСҖРҫРёСӮСҢ РҳРЎРһ РҪР° РәСҖСғРҝРҪСӢС… РҝСҖРҫРјСӢСҲР»РөРҪРҪСӢС… РҫРұСҠРөРәСӮах. РӯСӮРҫ РұСӢла СӮРҫР»СҢРәРҫ РҝРҫРҝСӢСӮРәР° РҫРұРҫРұСүРёСӮСҢ РҪРөРәРҫСӮРҫСҖСӢР№ РҫРҝСӢСӮ СҖР°РұРҫСӮСӢ СҒ СӮР°РәРёРјРё РҫРұСҠРөРәСӮами, РҫРұСҖРёСҒРҫРІР°СӮСҢ РІСҒСӮСҖРөСӮРёРІСҲРёРөСҒСҸ СӮСҖСғРҙРҪРҫСҒСӮРё СҒРёСҒСӮРөРјРҪРҫРіРҫ С…Р°СҖР°РәСӮРөСҖР°. РҡР°Рә РҝСҖавилРҫ, РјРҪРҫРіРёРө РҙСғРјР°СҺСӮ: РөСҒли РјРҪРө СӮР°РәРҫРө РҫРҝСҸСӮСҢ РҝСҖРөРҙСҒСӮРҫРёСӮ, СғР¶ СӮРҫСҮРҪРҫ РұСғРҙСғ РҙРөлаСӮСҢ РҝРҫ-РҙСҖСғРіРҫРјСғ. Р’РөРҙСҢ СҮР°СҒСӮРҫ РҫСҲРёРұРәРё РұСӢли залРҫР¶РөРҪСӢ РёР·РҪР°СҮалСҢРҪРҫ.

РўР°Рә СғР¶ РҝРҫР»СғСҮРёР»РҫСҒСҢ, СҮСӮРҫ РәРҫРіРҙР°-СӮРҫ РҙР»СҸ РҫС…СҖР°РҪСӢ РҫРұСҠРөРәСӮРҫРІ РҪР° РҙРҫлжРҪРҫРј СғСҖРҫРІРҪРө РұСӢР»Рҫ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РҪР°РҙРҝРёСҒРё "РҹСҖРҫС…РҫРҙ Р·Р°РҝСҖРөСүРөРҪ", РҝРҫСӮРҫРј РІРҫРҝСҖРҫСҒСӢ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РұСӢли РҪР°РҙРҫлгРҫ РҫСҒСӮавлРөРҪСӢ РұРөР· РІРҪРёРјР°РҪРёСҸ, Р° СҒРөР№СҮР°СҒ РҝСҖРё РҫСӮСҒСғСӮСҒСӮРІРёРё РәР°РәРҫРіРҫ-лиРұРҫ РҫРҝСӢСӮР° РҝСҖРёС…РҫРҙРёСӮСҒСҸ РёРҙСӮРё РјРөСӮРҫРҙРҫРј РҝСҖРҫРұ Рё РҫСҲРёРұРҫРә.

Р”СғРјР°СҺ, СӮРҫР»СҢРәРҫ РҫСӮРәСҖСӢСӮСӢР№ СҖазгРҫРІРҫСҖ РҝРҫР·РІРҫлиСӮ СҒмахРҪСғСӮСҢ СҒ СҚСӮРҫР№ СӮРөРјСӢ РІСҒСҺ лиСҲРҪСҺСҺ РҝРөРҪСғ. Р’РҫСӮ СҚСӮРҫ Рё РұСӢР»Рҫ Р·Р°РҙР°СҮРөР№ РҙР°РҪРҪРҫР№ СҒСӮР°СӮСҢРё.

РһРҝСғРұлиРәРҫРІР°РҪРҫ: Р–СғСҖРҪал "РЎРёСҒСӮРөРјСӢ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё" #3, 2008

РҹРҫСҒРөСүРөРҪРёР№: 24107

Р’ СҖСғРұСҖРёРәСғ "РҹСҖРҫРөРәСӮСӢ Рё СҖРөСҲРөРҪРёСҸ" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№