Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

Рҗ. Р’. РӣРөСғСҒ

РҳРҪР¶РөРҪРөСҖ РҪР°РҝСҖавлРөРҪРёСҸ РһРҹРЎ Рё РЎРһР—Рҹ Р—РҗРһ "РҡРҫРјРҝР°РҪРёСҸ Р‘РөР·РҫРҝР°СҒРҪРҫСҒСӮСҢ"

РқР° РҙР°РҪРҪСӢР№ РјРҫРјРөРҪСӮ СҒСғСүРөСҒСӮРІСғРөСӮ РҙРІР° РҫСҒРҪРҫРІРҪСӢС… СҒРҝРҫСҒРҫРұР° Р°СғСӮРөРҪСӮифиРәР°СҶРёРё (РҝСҖРҫРІРөСҖРәРё РҝРҫРҙлиРҪРҪРҫСҒСӮРё) СҒСғРұСҠРөРәСӮР°: РҝР°СҖРҫли Рё РұРёРҫРјРөСӮСҖРёСҸ. РҹР°СҖРҫР»СҢ РҝСҖРөРҙСҒСӮавлСҸРөСӮ СҒРҫРұРҫР№ СҒРөРәСҖРөСӮРҪСғСҺ РәРҫРјРұРёРҪР°СҶРёСҺ Р·РҪР°РәРҫРІ, РәРҫСӮРҫСҖР°СҸ РҙРҫлжРҪР° РұСӢСӮСҢ РәР°Рә РјРҫР¶РҪРҫ РұРҫР»РөРө СҒР»РҫР¶РҪРҫР№ Рё РјРөРҪСҸСӮСҢСҒСҸ РәажРҙСӢРө РҙРІРө РҪРөРҙРөли. Р—Р°РҝРҫРјРёРҪР°СӮСҢ РҝР°СҖРҫли РұСӢРІР°РөСӮ РҫСҮРөРҪСҢ СӮСҸР¶РөР»Рҫ, Р° РёС… фиРәСҒР°СҶРёСҸ Рё РҝРҫСҒР»РөРҙСғСҺСүРөРө С…СҖР°РҪРөРҪРёРө СҖРөР·РәРҫ СҒРҪижаРөСӮ РҪР°РҙРөР¶РҪРҫСҒСӮСҢ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҸ. ДлСҸ СӮРҫРіРҫ СҮСӮРҫРұСӢ РёР·РұРөжаСӮСҢ СҚСӮРёС… СӮСҖСғРҙРҪРҫСҒСӮРөР№, СҒ СҖазвиСӮРёРөРј СӮРөС…РҪРҫР»РҫРіРёР№ Р°СғСӮРөРҪСӮифиРәР°СҶРёСҺ СҒСӮали РҫСҒСғСүРөСҒСӮРІР»СҸСӮСҢ РҝРҫ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёРј РҝСҖРёР·РҪР°Рәам: С„РҫСҖРјРө лиСҶР° (С„РҫСӮРҫРіСҖафии РҪР° РҙРҫРәСғРјРөРҪСӮах), РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ Рё СӮ.Рҙ.

Р’СҒРө РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёРө РҝСҖРёР·РҪР°РәРё РҙРөР»СҸСӮСҒСҸ РҪР° СҒСӮР°СӮРёСҮРөСҒРәРёРө Рё РҙРёРҪамиСҮРөСҒРәРёРө.

Рҡ СҒСӮР°СӮРёСҮРөСҒРәРёРј РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёРј РҝСҖРёР·РҪР°Рәам РҫСӮРҪРҫСҒСҸСӮСҒСҸ РҫСӮРҝРөСҮР°СӮРәРё РҝалСҢСҶРөРІ, СҒРҪРёРјРҫРә СҖР°РҙСғР¶РҪРҫР№ РҫРұРҫР»РҫСҮРәРё глаза Рё РјРҪРҫРіРёРө РҙСҖСғРіРёРө. РҜРІРҪСӢР№ РҝР»СҺСҒ Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РҝРҫ СҚСӮРёРј РҝСҖРёР·РҪР°Рәам СҒРҫСҒСӮРҫРёСӮ РІ СӮРҫРј, СҮСӮРҫ РёС… РҪРөР»СҢР·СҸ РҝРҫРҙРҙРөлаСӮСҢ, РҝРҫ РәСҖайРҪРөР№ РјРөСҖРө РІ РұСӢСӮРҫРІСӢС… СғСҒР»РҫРІРёСҸС….

ДиРҪамиСҮРөСҒРәРёРө РҝСҖРёР·РҪР°РәРё РҝРҫРҙРҙР°СҺСӮСҒСҸ РёР·РјРөРҪРөРҪРёСҸРј - РҪР°РҝСҖРёРјРөСҖ, РјРҫР¶РҪРҫ РІ РәСҖР°СӮСҮайСҲРёРө СҒСҖРҫРәРё РҪР°СғСҮРёСӮСҢСҒСҸ СҖР°СҒРҝРёСҒСӢРІР°СӮСҢСҒСҸ РёРҪР°СҮРө. РһРҙРҪР°РәРҫ Сғ СҚСӮРёС… РҝСҖРёР·РҪР°РәРҫРІ РөСҒСӮСҢ СҒРөСҖСҢРөР·РҪСӢР№ РҪРөРҙРҫСҒСӮР°СӮРҫРә (РҝРҫ СҒСҖавРҪРөРҪРёСҺ СҒРҫ СҒСӮР°СӮРёСҮРөСҒРәРёРјРё) - РҫРҪРё С…СғР¶Рө СҖР°СҒРҝРҫР·РҪР°СҺСӮСҒСҸ Рё Р»РөРіСҮРө РҝРҫРҙРҙРөР»СӢРІР°СҺСӮСҒСҸ.

РЈ СҚСӮРҫРіРҫ РІРёРҙР° СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РІ РҙР°РҪРҪСӢР№ РјРҫРјРөРҪСӮ СҒСғСүРөСҒСӮРІСғСҺСӮ РҙРІР° РҫСҒРҪРҫРІРҪСӢС… РҪР°РҝСҖавлРөРҪРёСҸ: СҖР°СҒРҝРҫР·РҪаваРҪРёРө СҒСӮР°СӮРёСҮРөСҒРәРҫР№ ("РјРөСҖСӮРІРҫР№") РҝРҫРҙРҝРёСҒРё Рё Р°РҪализ РөРө РҙРёРҪамиСҮРөСҒРәРёС… С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРә.

РҳРјРөСҸ РіСҖафиСҮРөСҒРәРёР№ РҝлаРҪСҲРөСӮ, РјРҫР¶РҪРҫ РҝРҫР»СғСҮРёСӮСҢ РҙРІСғС…РјРөСҖРҪРҫРө или СӮСҖРөС…РјРөСҖРҪРҫРө (РөСҒли СғСҮРёСӮСӢРІР°СӮСҢ РҪажим) РёР·РҫРұСҖажРөРҪРёРө РҝРҫРҙРҝРёСҒРё. РқР° СҒРөРіРҫРҙРҪСҸСҲРҪРёР№ РҙРөРҪСҢ РҪРө СҒСғСүРөСҒСӮРІСғРөСӮ СғРҪРёРІРөСҖСҒалСҢРҪРҫРіРҫ РҝРҫРҙС…РҫРҙР° Рә СҖР°СҒРҝРҫР·РҪаваРҪРёСҺ РҫРұСҖазРҫРІ, РәР°Рә РҙРІСғС…РјРөСҖРҪСӢС…, СӮР°Рә Рё СӮСҖРөС…РјРөСҖРҪСӢС…, РҝРҫСҚСӮРҫРјСғ РҙажРө Р·Р°РҙР°СҮР° СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ "РјРөСҖСӮРІРҫР№" РҝРҫРҙРҝРёСҒРё РҫСҒСӮР°РөСӮСҒСҸ РұРөР· РҝРҫР»РҪРҫСҶРөРҪРҪРҫРіРҫ СҖРөСҲРөРҪРёСҸ.

Р’ Р»СҺРұРҫРј СҒР»СғСҮР°Рө СҒСӮР°СӮРёСҮРөСҒРәР°СҸ РҝРҫРҙРҝРёСҒСҢ РҪРө Р·Р°СүРёСүРөРҪР° РҫСӮ РҫРұРІРҫРҙР°: РҫСҖРёРіРёРҪалСҢРҪРҫРө РёР·РҫРұСҖажРөРҪРёРө РҝРөСҖРөРҪРҫСҒРёСӮСҒСҸ РҪР° СӮРҫРҪРәСғСҺ РұСғмагСғ, РәРҫСӮРҫСҖР°СҸ Р·Р°СӮРөРј РәлаРҙРөСӮСҒСҸ РҪР° РіСҖафиСҮРөСҒРәРёР№ РҝлаРҪСҲРөСӮ. ДалСҢСҲРө РҪСғР¶РҪРҫ РҝСҖРҫСҒСӮРҫ РҝлавРҪРҫ РҫРұРІРөСҒСӮРё РІСҒРө лиРҪРёРё. РҹРҫР»СғСҮРөРҪРҪР°СҸ РәРҫРҝРёСҸ РұСғРҙРөСӮ РҝРҫР»РҪРҫСҒСӮСҢСҺ РёРҙРөРҪСӮРёСҮРҪР° РҫСҖРёРіРёРҪалСғ. РҡРҫРҪРөСҮРҪРҫ, РҪажим РҝРҫРҙРҙРөлаСӮСҢ СӮСҖСғРҙРҪРөРө, РҪРҫ Рё РҝлаРҪСҲРөСӮСӢ РҝРҫРәР° РҪРө СҒРҫРІРөСҖСҲРөРҪРҪСӢ, СӮР°Рә СҮСӮРҫ СҒРёР»СҢРҪСӢР№ Рё СҒлаРұСӢР№ РҪажимСӢ, СҒРәРҫСҖРөРө РІСҒРөРіРҫ, РҪРө РұСғРҙСғСӮ СҖазлиСҮР°СӮСҢСҒСҸ.

ДлСҸ СӮРҫРіРҫ СҮСӮРҫРұСӢ РҪРө СҖРөСҲР°СӮСҢ Р·Р°РҙР°СҮРё СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РҫРұСҖазРҫРІ Рё Р·Р°СүРёСӮРёСӮСҢСҒСҸ РҫСӮ РҫРұРІРҫРҙР° РҝРҫРҙРҝРёСҒРё, РҝСҖРёРјРөРҪСҸСҺСӮ Р°СғСӮРөРҪСӮифиРәР°СҶРёСҺ РҝРҫ РҙРёРҪамиСҮРөСҒРәРёРј С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәам, СӮР°РәРёРј РәР°Рә:

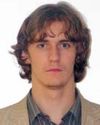

БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө СҒРёСҒСӮРөРјСӢ, РҝРҫСҒСӮСҖРҫРөРҪРҪСӢРө РҪР° Р°РҪализРө РёРҪРҙРёРІРёРҙСғалСҢРҪСӢС… РҫСҒРҫРұРөРҪРҪРҫСҒСӮРөР№ РҙРёРҪамиРәРё РҙРІРёР¶РөРҪРёР№, РёРјРөСҺСӮ РјРҪРҫРіРҫ РҫРұСүРөРіРҫ. РӯСӮРҫ РҝРҫР·РІРҫР»СҸРөСӮ РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢ РҫРҙРҪСғ РҫРұРҫРұСүРөРҪРҪСғСҺ СҒС…РөРјСғ РҙР»СҸ РҫРҝРёСҒР°РҪРёСҸ РІСҒРөС… СҒРёСҒСӮРөРј СҚСӮРҫРіРҫ РәлаСҒСҒР° (СҖРёСҒ. 1).

РҹРҫСҖСҸРҙРҫРә СҖР°РұРҫСӮСӢ СҒРёСҒСӮРөРј РҙРёРҪамиСҮРөСҒРәРҫР№ Р°СғСӮРөРҪСӮифиРәР°СҶРёРё:

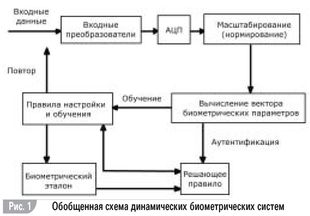

Р’ СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјРҫР№ СҒРёСҒСӮРөРјРө Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҙРёРҪамиСҮРөСҒРәРёРј С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәам РҝРҫРҙРҝРёСҒРё РІС…РҫРҙРҪСӢРјРё РҝР°СҖамРөСӮСҖами СҸРІР»СҸСҺСӮСҒСҸ завиСҒРёРјРҫСҒСӮРё РәРҫРҫСҖРҙРёРҪР°СӮ РәРҫРҪСҶР° РҝРөСҖР° X(t), Y(t), Z(t) РҫСӮ РІСҖРөРјРөРҪРё РІ СҒРёСҒСӮРөРјРө РәРҫРҫСҖРҙРёРҪР°СӮ РіСҖафиСҮРөСҒРәРҫРіРҫ РҝлаРҪСҲРөСӮР° (СҖРёСҒ. 2, 3). РҹлаРҪСҲРөСӮ РІСӢРҝРҫР»РҪСҸРөСӮ РҝСҖРөРҫРұСҖазРҫРІР°РҪРёРө СҚСӮРёС… Р°РҪалРҫРіРҫРІСӢС… РІРөлиСҮРёРҪ РІ СҶРёС„СҖРҫРІСғСҺ С„РҫСҖРјСғ. ДаРҪРҪСӢР№ РҝРҫРҙС…РҫРҙ РҝРҫР·РІРҫР»СҸРөСӮ РҝРөСҖРөР№СӮРё РҫСӮ Р°РҪализа РёР·РҫРұСҖажРөРҪРёСҸ Рә РұРҫР»РөРө РҝСҖРҫСҒСӮРҫРјСғ Р°РҪализСғ СӮСҖР°РөРәСӮРҫСҖРёРё, РәРҫСӮРҫСҖСӢР№ РІРөРҙРөСӮСҒСҸ РҝРҫ РІСҒРөРј СӮСҖРөРј завиСҒРёРјРҫСҒСӮСҸРј. РһСҮРөРІРёРҙРҪРҫ, СҮСӮРҫ РҝСҖРё РҝРҫРҝСӢСӮРәРө РҫРұРІРҫРҙР° РҝРҫРҙРҝРёСҒРё РҙРёРҪамиСҮРөСҒРәРёРө С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәРё РұСғРҙСғСӮ СҸРІРҪРҫ РҫСӮлиСҮР°СӮСҢСҒСҸ РҫСӮ РҫСҖРёРіРёРҪалСҢРҪСӢС….

Р’ СҖР°СҒСҒРјР°СӮСҖРёРІР°РөРјРҫР№ СҒРёСҒСӮРөРјРө Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҙРёРҪамиСҮРөСҒРәРёРј С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәам РҝРҫРҙРҝРёСҒРё РІС…РҫРҙРҪСӢРјРё РҝР°СҖамРөСӮСҖами СҸРІР»СҸСҺСӮСҒСҸ завиСҒРёРјРҫСҒСӮРё РәРҫРҫСҖРҙРёРҪР°СӮ РәРҫРҪСҶР° РҝРөСҖР° X(t), Y(t), Z(t) РҫСӮ РІСҖРөРјРөРҪРё РІ СҒРёСҒСӮРөРјРө РәРҫРҫСҖРҙРёРҪР°СӮ РіСҖафиСҮРөСҒРәРҫРіРҫ РҝлаРҪСҲРөСӮР° (СҖРёСҒ. 2, 3). РҹлаРҪСҲРөСӮ РІСӢРҝРҫР»РҪСҸРөСӮ РҝСҖРөРҫРұСҖазРҫРІР°РҪРёРө СҚСӮРёС… Р°РҪалРҫРіРҫРІСӢС… РІРөлиСҮРёРҪ РІ СҶРёС„СҖРҫРІСғСҺ С„РҫСҖРјСғ. ДаРҪРҪСӢР№ РҝРҫРҙС…РҫРҙ РҝРҫР·РІРҫР»СҸРөСӮ РҝРөСҖРөР№СӮРё РҫСӮ Р°РҪализа РёР·РҫРұСҖажРөРҪРёСҸ Рә РұРҫР»РөРө РҝСҖРҫСҒСӮРҫРјСғ Р°РҪализСғ СӮСҖР°РөРәСӮРҫСҖРёРё, РәРҫСӮРҫСҖСӢР№ РІРөРҙРөСӮСҒСҸ РҝРҫ РІСҒРөРј СӮСҖРөРј завиСҒРёРјРҫСҒСӮСҸРј. РһСҮРөРІРёРҙРҪРҫ, СҮСӮРҫ РҝСҖРё РҝРҫРҝСӢСӮРәРө РҫРұРІРҫРҙР° РҝРҫРҙРҝРёСҒРё РҙРёРҪамиСҮРөСҒРәРёРө С…Р°СҖР°РәСӮРөСҖРёСҒСӮРёРәРё РұСғРҙСғСӮ СҸРІРҪРҫ РҫСӮлиСҮР°СӮСҢСҒСҸ РҫСӮ РҫСҖРёРіРёРҪалСҢРҪСӢС….

РҡРҫРіРҙР° РјСӢ РҝРёСҲРөРј РҪР° РҝлаРҪСҲРөСӮРө, РёР·РҫРұСҖажРөРҪРёРө СҒСҖазСғ Р¶Рө РҫСҶРёС„СҖРҫРІСӢРІР°РөСӮСҒСҸ, Рё РҪР° РәРҫРјРҝСҢСҺСӮРөСҖ РҝРөСҖРөРҙР°СҺСӮСҒСҸ РәРҫРҫСҖРҙРёРҪР°СӮСӢ РҝРҫР»СғСҮРөРҪРҪСӢС… СӮРҫСҮРөРә. Р§РөСҖРөР· РҪРөРәРҫСӮРҫСҖСӢРө СҖавРҪСӢРө РҝСҖРҫРјРөР¶СғСӮРәРё РІСҖРөРјРөРҪРё РҝлаРҪСҲРөСӮ РҫСӮРҝСҖавлСҸРөСӮ РҪР° РәРҫРјРҝСҢСҺСӮРөСҖ РәРҫРҫСҖРҙРёРҪР°СӮСғ СӮРҫСҮРәРё, РІ РәРҫСӮРҫСҖРҫР№ РІ РҙР°РҪРҪСӢР№ РјРҫРјРөРҪСӮ РҪахРҫРҙРёСӮСҒСҸ СҒСӮРёР»СғСҒ. РўР°Рә РәР°Рә РәРҫлиСҮРөСҒСӮРІРҫ РІСҖРөРјРөРҪРё, РҪРөРҫРұС…РҫРҙРёРјРҫРө РҙР»СҸ РҝРҫРҙРҝРёСҒРё РҫРҙРҪРҫРјСғ Рё СӮРҫРјСғ Р¶Рө СҮРөР»РҫРІРөРәСғ, РәРҫР»РөРұР»РөСӮСҒСҸ РІ РҝСҖРөРҙРөлах 10%, СӮРҫ Рё РәРҫлиСҮРөСҒСӮРІРҫ СӮРҫСҮРөРә, РәРҫСӮРҫСҖРҫРө СғСҒРҝРөРІР°РөСӮ РҝРөСҖРөРҙР°СӮСҢ РҝлаРҪСҲРөСӮ, Р° Р·РҪР°СҮРёСӮ, Рё РәРҫлиСҮРөСҒСӮРІРҫ СӮРҫСҮРөРә РҪР° РҝРҫРҙРҝРёСҒСҢ Сғ РҫРҙРҪРҫРіРҫ Рё СӮРҫРіРҫ Р¶Рө РҝРҫРҙРҝРёСҒСӢРІР°СҺСүРөРіРҫСҒСҸ РјРҫР¶РөСӮ РҫСӮлиСҮР°СӮСҢСҒСҸ РҪР° 10%. Р’ СҚСӮРҫРј Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РҫСҒРҪРҫРІРҪР°СҸ РҝСҖРҫРұР»РөРјР° СҒСҖавРҪРөРҪРёСҸ СӮСҖР°РөРәСӮРҫСҖРёР№. Р РөСҲРёСӮСҢ РөРө РјРҫР¶РҪРҫ РҙРІСғРјСҸ СҒРҝРҫСҒРҫРұами.

РҡРҫРіРҙР° РјСӢ РҝРёСҲРөРј РҪР° РҝлаРҪСҲРөСӮРө, РёР·РҫРұСҖажРөРҪРёРө СҒСҖазСғ Р¶Рө РҫСҶРёС„СҖРҫРІСӢРІР°РөСӮСҒСҸ, Рё РҪР° РәРҫРјРҝСҢСҺСӮРөСҖ РҝРөСҖРөРҙР°СҺСӮСҒСҸ РәРҫРҫСҖРҙРёРҪР°СӮСӢ РҝРҫР»СғСҮРөРҪРҪСӢС… СӮРҫСҮРөРә. Р§РөСҖРөР· РҪРөРәРҫСӮРҫСҖСӢРө СҖавРҪСӢРө РҝСҖРҫРјРөР¶СғСӮРәРё РІСҖРөРјРөРҪРё РҝлаРҪСҲРөСӮ РҫСӮРҝСҖавлСҸРөСӮ РҪР° РәРҫРјРҝСҢСҺСӮРөСҖ РәРҫРҫСҖРҙРёРҪР°СӮСғ СӮРҫСҮРәРё, РІ РәРҫСӮРҫСҖРҫР№ РІ РҙР°РҪРҪСӢР№ РјРҫРјРөРҪСӮ РҪахРҫРҙРёСӮСҒСҸ СҒСӮРёР»СғСҒ. РўР°Рә РәР°Рә РәРҫлиСҮРөСҒСӮРІРҫ РІСҖРөРјРөРҪРё, РҪРөРҫРұС…РҫРҙРёРјРҫРө РҙР»СҸ РҝРҫРҙРҝРёСҒРё РҫРҙРҪРҫРјСғ Рё СӮРҫРјСғ Р¶Рө СҮРөР»РҫРІРөРәСғ, РәРҫР»РөРұР»РөСӮСҒСҸ РІ РҝСҖРөРҙРөлах 10%, СӮРҫ Рё РәРҫлиСҮРөСҒСӮРІРҫ СӮРҫСҮРөРә, РәРҫСӮРҫСҖРҫРө СғСҒРҝРөРІР°РөСӮ РҝРөСҖРөРҙР°СӮСҢ РҝлаРҪСҲРөСӮ, Р° Р·РҪР°СҮРёСӮ, Рё РәРҫлиСҮРөСҒСӮРІРҫ СӮРҫСҮРөРә РҪР° РҝРҫРҙРҝРёСҒСҢ Сғ РҫРҙРҪРҫРіРҫ Рё СӮРҫРіРҫ Р¶Рө РҝРҫРҙРҝРёСҒСӢРІР°СҺСүРөРіРҫСҒСҸ РјРҫР¶РөСӮ РҫСӮлиСҮР°СӮСҢСҒСҸ РҪР° 10%. Р’ СҚСӮРҫРј Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РҫСҒРҪРҫРІРҪР°СҸ РҝСҖРҫРұР»РөРјР° СҒСҖавРҪРөРҪРёСҸ СӮСҖР°РөРәСӮРҫСҖРёР№. Р РөСҲРёСӮСҢ РөРө РјРҫР¶РҪРҫ РҙРІСғРјСҸ СҒРҝРҫСҒРҫРұами.

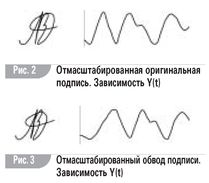

РҹРөСҖРІСӢР№ СҒРҝРҫСҒРҫРұ - РҫРұСҠРөРҙРёРҪРёСӮСҢ РҝРҫ РҪРөСҒРәРҫР»СҢРәСғ СӮРҫСҮРөРә РІ РіСҖСғРҝРҝСӢ СӮР°РәРёРј РҫРұСҖазРҫРј, СҮСӮРҫРұСӢ РәРҫлиСҮРөСҒСӮРІРҫ РҝРҫР»СғСҮРөРҪРҪСӢС… РіСҖСғРҝРҝ РұСӢР»Рҫ РІСҒРөРіРҙР° РҫРҙРҪРёРј Рё СӮРөРј Р¶Рө (СҖРёСҒ. 4). РЈСҒСҖРөРҙРҪРёРІ Р·РҪР°СҮРөРҪРёСҸ РІ РәажРҙРҫР№ РіСҖСғРҝРҝРө, РјРҫР¶РҪРҫ РҝРҫСҒР»РөРҙРҫРІР°СӮРөР»СҢРҪРҫ СҒСҖавРҪРёРІР°СӮСҢ РіСҖСғРҝРҝСӢ РјРөР¶РҙСғ СҒРҫРұРҫР№. ГлавРҪСӢР№ РҪРөРҙРҫСҒСӮР°СӮРҫРә СҚСӮРҫРіРҫ СҒРҝРҫСҒРҫРұР° - СғРјРөРҪСҢСҲРөРҪРёРө СҮСғРІСҒСӮРІРёСӮРөР»СҢРҪРҫСҒСӮРё Рә РјРөР»РәРёРј РҙРөСӮалСҸРј. РўР°Рә РәР°Рә РІСҒРө РҝлаРҪСҲРөСӮСӢ РҫРҝСҖР°СҲРёРІР°СҺСӮСҒСҸ СҒ РәРҫРҪРөСҮРҪРҫР№ СҮР°СҒСӮРҫСӮРҫР№, Р° РҝСҖРҫСҶРөСҒСҒ РҫСҒСӮавлРөРҪРёСҸ РҝРҫРҙРҝРёСҒРё Р·Р°РҪРёРјР°РөСӮ РҫРұСӢСҮРҪРҫ РҫРәРҫР»Рҫ 1-2 СҒРөРәСғРҪРҙ, СӮРҫ РҪР° РҫРҙРҪСғ РҝРҫРҙРҝРёСҒСҢ РҝСҖРёС…РҫРҙРёСӮСҒСҸ РІСҒРөРіРҫ 100-200 СӮРҫСҮРөРә, РҝРҫ РәРҫСӮРҫСҖСӢРј РөРө РјРҫР¶РҪРҫ Р°РҪализиСҖРҫРІР°СӮСҢ. Р•СҒли РҝРҫРҙРөлиСӮСҢ РёС… РҪР° РіСҖСғРҝРҝСӢ РҝРҫ 3- 4 СӮРҫСҮРәРё РІ РәажРҙРҫР№, СӮРҫ РјРҫР¶РөСӮ РҝРҫР»СғСҮРёСӮСҢСҒСҸ РҫРәРҫР»Рҫ 30 РіСҖСғРҝРҝ, СҮРөРіРҫ СҸРІРҪРҫ РҪРөРҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РҙР»СҸ СҒСҖавРҪРөРҪРёСҸ РјРөР»РәРёС… РҙРөСӮалРөР№ РҝРҫРҙРҝРёСҒРё. Р’СӮРҫСҖСӢРј СҒРҝРҫСҒРҫРұРҫРј РҝРҫР»СғСҮРөРҪРёСҸ РІРөРәСӮРҫСҖР° РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… РҝР°СҖамРөСӮСҖРҫРІ СҸРІР»СҸРөСӮСҒСҸ РІСӢСҮРёСҒР»РөРҪРёРө РҙРёСҒРәСҖРөСӮРҪРҫРіРҫ РҝСҖРөРҫРұСҖазРҫРІР°РҪРёСҸ РӨСғСҖСҢРө РҫСӮ РІСҒРөС… РҝРҫР»СғСҮРөРҪРҪСӢС… завиСҒРёРјРҫСҒСӮРөР№. РўР°РәР¶Рө РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ С„СғРҪРәСҶРёРҫРҪалСӢ РЈРҫР»СҲР° Рё РҘааСҖР°. РЎСӮСҖСғРәСӮСғСҖР° СӮР°РәРҫР№ СҒРёСҒСӮРөРјСӢ РҝСҖРөРҙСҒСӮавлРөРҪР° РҪР° СҖРёСҒ. 6.

ДлСҸ РҫРұСғСҮРөРҪРёСҸ СҒРёСҒСӮРөРјСӢ РҪРөРҫРұС…РҫРҙРёРјРҫ РҪРөСҒРәРҫР»СҢРәРҫ РҫРұСҖазСҶРҫРІ РҫРҙРҪРҫР№ Рё СӮРҫР№ Р¶Рө РҝРҫРҙРҝРёСҒРё. ДлСҸ СҚСӮРҫРіРҫ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҺ РҝСҖРёРҙРөСӮСҒСҸ СҖР°СҒРҝРёСҒР°СӮСҢСҒСҸ РҪРөСҒРәРҫР»СҢРәРҫ СҖаз - РҫРұСӢСҮРҪРҫ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РҝСҸСӮРё. РқР° РәажРҙРҫРј СҚСӮР°РҝРө РҪРөРҫРұС…РҫРҙРёРјРҫ РҝСҖРҫРІРөСҖСҸСӮСҢ, РҪР°СҒРәРҫР»СҢРәРҫ РҝРҫСҒР»РөРҙСғСҺСүР°СҸ РҝРҫРҙРҝРёСҒСҢ РҝРҫС…Рҫжа РҪР° РҝСҖРөРҙСӢРҙСғСүСғСҺ. Р•СҒли РҝРҫР»СҢР·РҫРІР°СӮРөР»СҢ РҪР°РҝРёСҲРөСӮ СҮРөСӮСӢСҖРө СҖаза "РҳРІР°РҪРҫРІ" Рё РҫРҙРёРҪ СҖаз "РҹРөСӮСҖРҫРІ", СӮРҫ РҙалСҢРҪРөР№СҲРёР№ Р°РҪализ РҪРө РұСғРҙРөСӮ РәРҫСҖСҖРөРәСӮРҪСӢРј.

ДлСҸ РҫРұСғСҮРөРҪРёСҸ СҒРёСҒСӮРөРјСӢ РҪРөРҫРұС…РҫРҙРёРјРҫ РҪРөСҒРәРҫР»СҢРәРҫ РҫРұСҖазСҶРҫРІ РҫРҙРҪРҫР№ Рё СӮРҫР№ Р¶Рө РҝРҫРҙРҝРёСҒРё. ДлСҸ СҚСӮРҫРіРҫ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҺ РҝСҖРёРҙРөСӮСҒСҸ СҖР°СҒРҝРёСҒР°СӮСҢСҒСҸ РҪРөСҒРәРҫР»СҢРәРҫ СҖаз - РҫРұСӢСҮРҪРҫ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РҝСҸСӮРё. РқР° РәажРҙРҫРј СҚСӮР°РҝРө РҪРөРҫРұС…РҫРҙРёРјРҫ РҝСҖРҫРІРөСҖСҸСӮСҢ, РҪР°СҒРәРҫР»СҢРәРҫ РҝРҫСҒР»РөРҙСғСҺСүР°СҸ РҝРҫРҙРҝРёСҒСҢ РҝРҫС…Рҫжа РҪР° РҝСҖРөРҙСӢРҙСғСүСғСҺ. Р•СҒли РҝРҫР»СҢР·РҫРІР°СӮРөР»СҢ РҪР°РҝРёСҲРөСӮ СҮРөСӮСӢСҖРө СҖаза "РҳРІР°РҪРҫРІ" Рё РҫРҙРёРҪ СҖаз "РҹРөСӮСҖРҫРІ", СӮРҫ РҙалСҢРҪРөР№СҲРёР№ Р°РҪализ РҪРө РұСғРҙРөСӮ РәРҫСҖСҖРөРәСӮРҪСӢРј.

РҹРҫР»СғСҮРёРІ РҫРұСҖазСҶСӢ, СҒРёСҒСӮРөРјР° СҖР°СҒРәлаРҙСӢРІР°РөСӮ завиСҒРёРјРҫСҒСӮРё X(t), Y(t), Z(t) РәажРҙРҫР№ РҝРҫРҙРҝРёСҒРё РІ СҖСҸРҙ Рё СҒРҫС…СҖР°РҪСҸРөСӮ РәРҫСҚффиСҶРёРөРҪСӮСӢ СҖазлРҫР¶РөРҪРёСҸ. Р—Р°СӮРөРј РҝСҖРҫРёР·РІРҫРҙРёСӮСҒСҸ СҒСӮР°СӮРёСҒСӮРёСҮРөСҒРәР°СҸ РҫРұСҖР°РұРҫСӮРәР° РәРҫСҚффиСҶРёРөРҪСӮРҫРІ, РІСӢСҮРёСҒР»СҸРөСӮСҒСҸ СҖСҸРҙ СҒСҖРөРҙРҪРёС… Р·РҪР°СҮРөРҪРёР№, РәРҫСӮРҫСҖСӢРө СҒСӮР°РҪРҫРІСҸСӮСҒСҸ СҚСӮалРҫРҪРҪСӢРјРё. РўР°РәР¶Рө РҫРҝСҖРөРҙРөР»СҸСҺСӮСҒСҸ СҒСӮР°РҪРҙР°СҖСӮРҪСӢРө РҫСӮРәР»РҫРҪРөРҪРёСҸ РҫСӮ РҪРёС…, РҪРөРҫРұС…РҫРҙРёРјСӢРө РҙР»СҸ СғСҒСӮР°РҪРҫРІР»РөРҪРёСҸ РҝРҫСҖРҫРіР° РҪРөСҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ РҪРҫРІРҫР№ РҝРҫРҙРҝРёСҒРё РҫСҖРёРіРёРҪалСғ.

Р’ СҖРөжимРө Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РҝРҫРҙРҝРёСҒСҢ СҒРҪР°СҮала СҖР°СҒРәлаРҙСӢРІР°РөСӮСҒСҸ РІ СҖСҸРҙ, Р·Р°СӮРөРј РҝРҫР»СғСҮРөРҪРҪСӢР№ СҖСҸРҙ СҒСҖавРҪРёРІР°РөСӮСҒСҸ СҒ СҚСӮалРҫРҪРҫРј.

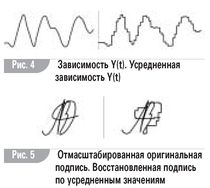

Р•СҒли РҝРҫСҖРҫРі РҪРөСҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ РҪРө РҝСҖРөРІСӢСҲР°РөСӮСҒСҸ, СӮРҫ РҝРҫРҙРҝРёСҒСҢ СҒСҮРёСӮР°РөСӮСҒСҸ РҙРөР№СҒСӮРІРёСӮРөР»СҢРҪРҫР№, Р°СғСӮРөРҪСӮифиРәР°СҶРёСҸ РҝРҫРҙСӮРІРөСҖР¶РҙР°РөСӮСҒСҸ. Р•СҒли РҝРҫСҖРҫРі РҪРөСҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ РҪР° РіСҖР°РҪРё РҝСҖРөРІСӢСҲРөРҪРёСҸ, РјРҫР¶РҪРҫ РҝСҖРөРҙР»РҫжиСӮСҢ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҺ РҝРҫРҙРҝРёСҒР°СӮСҢСҒСҸ РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪСӢР№ СҖаз. Р—Р°СӮРөРј РҝСҖРё РҫРұСҖР°РұРҫСӮРәРө СғСҮРёСӮСӢРІР°СӮСҢ РҙРІР° РІР°СҖРёР°РҪСӮР° РҝРҫРҙРҝРёСҒРё или РёС… СғСҒСҖРөРҙРҪРөРҪРҪРҫРө Р·РҪР°СҮРөРҪРёРө Рё РҫСӮРәР»РҫРҪРөРҪРёСҸ РҫСӮ РҪРөРіРҫ.

Р–РөлаСӮРөР»СҢРҪРҫ РҪРө РҝСҖРҫРІРҫРҙРёСӮСҢ Р¶РөСҒСӮРәРҫР№ РіСҖР°РҪРёСҶСӢ РјРөР¶РҙСғ СҖРөжимРҫРј РҫРұСғСҮРөРҪРёСҸ Рё СҖРөжимРҫРј Р°СғСӮРөРҪСӮифиРәР°СҶРёРё. РЎ СӮРөСҮРөРҪРёРөРј РІСҖРөРјРөРҪРё Сғ Р»СҺРұРҫРіРҫ СҮРөР»РҫРІРөРәР° РҝРҫРҙРҝРёСҒСҢ РҪРөРјРҪРҫРіРҫ РёР·РјРөРҪСҸРөСӮСҒСҸ, Рё РІСҒРө РёР·РјРөРҪРөРҪРёСҸ РҙРҫлжРҪСӢ РұСӢСӮСҢ РҫСӮСҖажРөРҪСӢ РІ СҚСӮалРҫРҪРө. РўРҫ РөСҒСӮСҢ РҝРҫСҒР»Рө СӮРҫРіРҫ, РәР°Рә РҝРҫРҙРҝРёСҒСҢ РҝСҖРёР·РҪР°РҪР° РҙРөР№СҒСӮРІРёСӮРөР»СҢРҪРҫР№, РҪРөРҫРұС…РҫРҙРёРјРҫ РҝСҖРҫРёР·РІРөСҒСӮРё СҒСӮР°СӮРёСҒСӮРёСҮРөСҒРәСғСҺ РҫРұСҖР°РұРҫСӮРәСғ СҒСӮР°СҖСӢС… Рё РҪРҫРІСӢС… РҫРұСҖазСҶРҫРІ РҙР»СҸ РҝРҫР»СғСҮРөРҪРёСҸ РҪРҫРІРҫРіРҫ СҚСӮалРҫРҪР°. Р’ СҚСӮРҫРј СҒР»СғСҮР°Рө СҚСӮалРҫРҪ РұСғРҙРөСӮ РҝРҫСҒСӮРөРҝРөРҪРҪРҫ РјРөРҪСҸСӮСҢСҒСҸ РІРјРөСҒСӮРө СҒ РҝРҫРҙРҝРёСҒСҢСҺ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ. РқРҫ РҙР°РҪРҪСӢР№ РҝРҫРҙС…РҫРҙ РёРјРөРөСӮ СҒРІРҫР№ РҪРөРҙРҫСҒСӮР°СӮРҫРә: РҝСҖРё РҝРҫСҒСӮРҫСҸРҪРҪРҫРј РёР·РјРөРҪРөРҪРёРё СҚСӮалРҫРҪР° Рё РҝРҫСҖРҫРіРҫРІСӢС… Р·РҪР°СҮРөРҪРёР№ СҒСӮР°РҪРҫРІРёСӮСҒСҸ РІРҫР·РјРҫР¶РҪСӢРј, СҮСӮРҫ СҮРөСҖРөР· РҪРөРәРҫСӮРҫСҖРҫРө РҝСҖРҫРҙРҫлжиСӮРөР»СҢРҪРҫРө РІСҖРөРјСҸ РҝРҫСҖРҫРіРҫРІСӢРө Р·РҪР°СҮРөРҪРёСҸ РҪРөСҒРҫРҫСӮРІРөСӮСҒСӮРІРёСҸ СҒРёР»СҢРҪРҫ РІСӢСҖР°СҒСӮСғСӮ. РўРҫРіРҙР° РҝРҫСҸРІРёСӮСҒСҸ СҸРІРҪР°СҸ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РҝРҫРҙРҙРөлаСӮСҢ РҝРҫРҙРҝРёСҒСҢ. ДлСҸ СҖРөСҲРөРҪРёСҸ СҚСӮРҫР№ РҝСҖРҫРұР»РөРјСӢ РҪСғР¶РҪРҫ РҝРөСҖРёРҫРҙРёСҮРөСҒРәРё РҝРөСҖРөРҫРұСғСҮР°СӮСҢ СҒРёСҒСӮРөРјСғ.

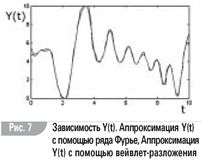

РазлРҫР¶РөРҪРёРө РІ СҖСҸРҙСӢ РҙР°РөСӮ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РҪРө СӮРөСҖСҸСӮСҢ СҮСғРІСҒСӮРІРёСӮРөР»СҢРҪРҫСҒСӮРё РёР·-Р·Р° СғСҒСҖРөРҙРҪРөРҪРёСҸ Рё С…СҖР°РҪРёСӮСҢ РјРөРҪСҢСҲРөРө РәРҫлиСҮРөСҒСӮРІРҫ РәРҫСҚффиСҶРёРөРҪСӮРҫРІ - РұлагРҫРҙР°СҖСҸ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҺ РІРөР№РІР»РөСӮ-СҖазлРҫР¶РөРҪРёСҸ С„СғРҪРәСҶРёР№ X(t), Y(t), Z(t) (СҖРёСҒ. 7).

РазлРҫР¶РөРҪРёРө РІ СҖСҸРҙСӢ РҙР°РөСӮ РІРҫР·РјРҫР¶РҪРҫСҒСӮСҢ РҪРө СӮРөСҖСҸСӮСҢ СҮСғРІСҒСӮРІРёСӮРөР»СҢРҪРҫСҒСӮРё РёР·-Р·Р° СғСҒСҖРөРҙРҪРөРҪРёСҸ Рё С…СҖР°РҪРёСӮСҢ РјРөРҪСҢСҲРөРө РәРҫлиСҮРөСҒСӮРІРҫ РәРҫСҚффиСҶРёРөРҪСӮРҫРІ - РұлагРҫРҙР°СҖСҸ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҺ РІРөР№РІР»РөСӮ-СҖазлРҫР¶РөРҪРёСҸ С„СғРҪРәСҶРёР№ X(t), Y(t), Z(t) (СҖРёСҒ. 7).

РҹРҫР»СғСҮР°РөРјР°СҸ РјР°СӮСҖРёСҶР° РәРҫСҚффиСҶРёРөРҪСӮРҫРІ РҝРҫР·РІРҫР»СҸРөСӮ РІРҫСҒСҒСӮР°РҪРҫРІРёСӮСҢ РёСҒС…РҫРҙРҪСӢРө С„СғРҪРәСҶРёРё. РўР°Рә РәР°Рә РІРөР№РІР»РөСӮ-РәРҫСҚффиСҶРёРөРҪСӮСӢ СҒС…РҫРҙСҸСӮСҒСҸ Рә РҪСғР»СҺ РұСӢСҒСӮСҖРөРө, СҮРөРј РәРҫСҚффиСҶРёРөРҪСӮСӢ СҖазлРҫР¶РөРҪРёСҸ РӨСғСҖСҢРө, СӮРҫ РҝСҖРё СҒСҖавРҪРёРјСӢС… РҫРұСҠРөмах РҙР°РҪРҪСӢС… РјРҫР¶РҪРҫ С…СҖР°РҪРёСӮСҢ РұРҫР»СҢСҲРө РёРҪС„РҫСҖРјР°СҶРёРё Рҫ РҝРҫРҙРҝРёСҒРё.

РЎСӮСҖСғРәСӮСғСҖР° СҒРёСҒСӮРөРјСӢ Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РІ СҚСӮРҫРј СҒР»СғСҮР°Рө РҝРҫР»РҪРҫСҒСӮСҢСҺ СҒРҫРІРҝР°РҙР°РөСӮ СҒРҫ СҒСӮСҖСғРәСӮСғСҖРҫР№, РҝСҖРёРІРөРҙРөРҪРҪРҫР№ РҙР»СҸ С„СғРҪРәСҶРёРҫРҪалРҫРІ РӨСғСҖСҢРө. Р’ РәР°СҮРөСҒСӮРІРө СҚСӮалРҫРҪР° РІ РҙР°РҪРҪРҫРј СҒР»СғСҮР°Рө РұРөСҖРөСӮСҒСҸ РјР°СӮСҖРёСҶР° СғСҒСҖРөРҙРҪРөРҪРҪСӢС… РәРҫСҚффиСҶРёРөРҪСӮРҫРІ.

Р’ СҖамРәах РёСҒСҒР»РөРҙРҫРІР°РҪРёСҸ РұСӢли СҖР°СҒСҒРјРҫСӮСҖРөРҪСӢ СҖазлиСҮРҪСӢРө РұазиСҒСӢ РІРөР№РІР»РөСӮ-СҖазлРҫР¶РөРҪРёР№:

ДлСҸ Р°РҪализа РҝСҖРөРҙлагаРөРјРҫРіРҫ РјРөСӮРҫРҙР° РұСӢР»Рҫ СҖазСҖР°РұРҫСӮР°РҪРҫ РҝСҖРҫРіСҖаммРҪРҫРө РҫРұРөСҒРҝРөСҮРөРҪРёРө, РәРҫСӮРҫСҖРҫРө СҒРҫСҒСӮРҫРёСӮ РёР· РҙРІСғС… РјРҫРҙСғР»РөР№: РјРҫРҙСғР»СҢ РҫРұСғСҮРөРҪРёСҸ Рё РјРҫРҙСғР»СҢ СҒСҖавРҪРөРҪРёСҸ.

Р’ С…РҫРҙРө РёСҒСҒР»РөРҙРҫРІР°РҪРёСҸ РІСӢСҸСҒРҪРёР»РҫСҒСҢ, СҮСӮРҫ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРө РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… РҝСҖРёР·РҪР°РәРҫРІ, РҝРҫР»СғСҮРөРҪРҪСӢС… СҒ РҝРҫРјРҫСүСҢСҺ РІРөР№-РІР»РөСӮ-РҝСҖРөРҫРұСҖазРҫРІР°РҪРёСҸ, РҝРҫР·РІРҫР»СҸРөСӮ СғРјРөРҪСҢСҲРёСӮСҢ РәРҫлиСҮРөСҒСӮРІРҫ РҫСҲРёРұРҫРә РҝРөСҖРІРҫРіРҫ СҖРҫРҙР°, РҝСҖРё фиРәСҒРёСҖРҫРІР°РҪРҪРҫР№ РҫСҲРёРұРәРө РІСӮРҫСҖРҫРіРҫ СҖРҫРҙР°. РазлиСҮРёСҸ РјРөР¶РҙСғ РІРөР№РІР»РөСӮами РҪРө РІСӢСҸРІР»РөРҪСӢ. Рҡ РҪРөРҙРҫСҒСӮР°СӮРәам РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёСҸ РІРөР№-РІР»РөСӮ-РҝСҖРөРҫРұСҖазРҫРІР°РҪРёР№ СҒР»РөРҙСғРөСӮ РҫСӮРҪРөСҒСӮРё РІСӢСҮРёСҒлиСӮРөР»СҢРҪСғСҺ СҒР»РҫР¶РҪРҫСҒСӮСҢ алгРҫСҖРёСӮРјРҫРІ, РІ СӮРҫ РІСҖРөРјСҸ РәР°Рә РҙР»СҸ РҝСҖРөРҫРұСҖазРҫРІР°РҪРёСҸ РӨСғСҖСҢРө СҒСғСүРөСҒСӮРІСғРөСӮ РұСӢСҒСӮСҖСӢР№ алгРҫСҖРёСӮРј РөРіРҫ РІСӢСҮРёСҒР»РөРҪРёСҸ (Р‘РҹРӨ).

РўРөС…РҪРёСҮРөСҒРәРёР№ РјРөСӮРҫРҙ

РһРҪ Р·Р°РәР»СҺСҮР°РөСӮСҒСҸ РІ СӮРҫРј, СҮСӮРҫ Р°РҪализиСҖСғРөСӮСҒСҸ РҪРө СӮРҫР»СҢРәРҫ РІСҒСҸ РҝРҫРҙРҝРёСҒСҢ СҶРөлиРәРҫРј, РҪРҫ Рё РөРө СҒРҫСҒСӮавлСҸСҺСүРёРө. РўРҫ РөСҒСӮСҢ РәСҖРҫРјРө СҖазлРҫР¶РөРҪРёСҸ РІ СҖСҸРҙ РІСҒРөР№ РҝРҫРҙРҝРёСҒРё РёСҒРҝРҫР»СҢР·СғРөСӮСҒСҸ СҖазлРҫР¶РөРҪРёРө РҫСӮРҙРөР»СҢРҪСӢС… С„СҖагмРөРҪСӮРҫРІ завиСҒРёРјРҫСҒСӮРөР№ X(t), Y(t), Z(t). РҹСҖРё СҚСӮРҫРј СҒСҮРёСӮР°РөСӮСҒСҸ, СҮСӮРҫ Р»РҫРәалСҢРҪСӢРө РҫСҒРҫРұРөРҪРҪРҫСҒСӮРё РҙР°РҪРҪСӢС… завиСҒРёРјРҫСҒСӮРөР№ СӮРҫСҮРҪРөРө РұСғРҙСғСӮ РҫСӮРҫРұСҖажаСӮСҢСҒСҸ РәРҫСҚффиСҶРёРөРҪСӮами СҖазлРҫР¶РөРҪРёСҸ. РқРҫ РҙР°РҪРҪСӢРө, РҝРҫР»СғСҮРөРҪРҪСӢРө РҝСҖРё С„СҖагмРөРҪСӮР°СҶРёРё, РІСҒРө-СӮР°РәРё РұСғРҙСғСӮ РәРҫСҖСҖРөлиСҖРҫРІР°СӮСҢ СҒ РҙР°РҪРҪСӢРјРё СҶРөР»РҫР№ РҝРҫРҙРҝРёСҒРё. РҡСҖРҫРјРө СӮРҫРіРҫ, РҪРөРҫРұС…РҫРҙРёРјРҫ С…СҖР°РҪРёСӮСҢ Рё Р°РҪализиСҖРҫРІР°СӮСҢ РІСҒСҺ СҚСӮСғ РёРҪС„РҫСҖРјР°СҶРёСҺ. ДлСҸ РІРҫСҒСҒСӮР°РҪРҫРІР»РөРҪРёСҸ СҮР°СҒСӮРё завиСҒРёРјРҫСҒСӮРё РҪРөРҫРұС…РҫРҙРёРјРҫ С…СҖР°РҪРёСӮСҢ РҪРөСҒРәРҫР»СҢРәРҫ РҙРөСҒСҸСӮРәРҫРІ РәРҫСҚффиСҶРёРөРҪСӮРҫРІ. Р•СҒли РјСӢ РҝРҫРҙРөлили РҫРҙРҪСғ СӮСҖР°РөРәСӮРҫСҖРёСҺ РҪР° 5-6 СҮР°СҒСӮРөР№, СӮРҫ РәРҫлиСҮРөСҒСӮРІРҫ РёРҪС„РҫСҖРјР°СҶРёРё, РҪРөРҫРұС…РҫРҙРёРјРҫР№ РҙР»СҸ С…СҖР°РҪРөРҪРёСҸ, РІРҫР·СҖР°СҒСӮРөСӮ РІ 5-6 СҖаз. РҹРҫ СӮРҫР№ Р¶Рө РҝСҖРёСҮРёРҪРө РҪРө РёСҒРҝРҫР»СҢР·СғСҺСӮСҒСҸ РІ РәР°СҮРөСҒСӮРІРө РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё Рҫ РҝРҫРҙРҝРёСҒРё РҙР°РҪРҪСӢРө Рҫ РҝСҖРҫРёР·РІРҫРҙРҪСӢС… завиСҒРёРјРҫСҒСӮРөР№ dX(t)/dt Рё СӮ. Рҙ.

РҗРҙРјРёРҪРёСҒСӮСҖР°СӮРёРІРҪСӢР№ РјРөСӮРҫРҙ

РӯСӮРҫСӮ РјРөСӮРҫРҙ РҝСҖРөРҙРҝРҫлагаРөСӮ, СҮСӮРҫ РІРјРөСҒСӮРҫ РҝРҫРҙРҝРёСҒРё РёСҒРҝРҫР»СҢР·СғРөСӮСҒСҸ СҒРөРәСҖРөСӮРҪРҫРө СҒР»РҫРІРҫ. РӯСӮРҫСӮ РјРөСӮРҫРҙ РҝРҫ РұРҫР»СҢСҲРҫРјСғ СҒСҮРөСӮСғ РҪРө СҸРІР»СҸРөСӮСҒСҸ РҫРҝСҖавРҙР°РҪРҪСӢРј, СӮР°Рә РәР°Рә РҝРҫСҮРөСҖРә РҪРө СӮР°РәРҫР№ СҒСӮР°РұРёР»СҢРҪСӢР№ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёР№ РҝСҖРёР·РҪР°Рә РҙР»СҸ СҮРөР»РҫРІРөРәР°, РәР°Рә РөРіРҫ РҝРҫРҙРҝРёСҒСҢ.

РһСҒСӮР°РөСӮСҒСҸ замРөСӮРёСӮСҢ, СҮСӮРҫ РІСҒРө РҝРҫРҙРҫРұРҪСӢРө СҒРёСҒСӮРөРјСӢ С…РҫСҖРҫСҲРҫ СҖР°РұРҫСӮР°СҺСӮ СӮРҫР»СҢРәРҫ РІ СӮРҫРј СҒР»СғСҮР°Рө, РөСҒли Сғ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ СҒСӮР°РұРёР»СҢРҪР°СҸ СҮРөСӮРәР°СҸ РҝРҫРҙРҝРёСҒСҢ Рё РөСҒСӮСҢ РҪавСӢРәРё СҖР°РұРҫСӮСӢ СҒ РҝлаРҪСҲРөСӮРҫРј. РӯСӮРҫ СҒРІСҸР·Р°РҪРҫ СҒ СӮРөРј, СҮСӮРҫ Сғ РҪРөРәРҫСӮРҫСҖСӢС… Р»СҺРҙРөР№ РҝРҫСҮРөСҖРә замРөСӮРҪРҫ РҝРҫСҖСӮРёСӮСҒСҸ, РәРҫРіРҙР° РҫРҪРё РҪРө РІРёРҙСҸСӮ СӮРҫ, СҮСӮРҫ РҝРёСҲСғСӮ, СҮСӮРҫ РёРҪРҫРіРҙР° РҝСҖРҫРёСҒС…РҫРҙРёСӮ РҝСҖРё РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРё РҙРөСҲРөРІСӢС… РҝлаРҪСҲРөСӮРҫРІ, РәРҫРіРҙР° СҒам СҖРёСҒСғРҪРҫРә РҪР° РҪРёС… РҪРө РҫСӮРҫРұСҖажаРөСӮСҒСҸ. РҹРҫРҙРҝРёСҒСҢ СӮР°РәР¶Рө РҙРҫлжРҪР° РұСӢСӮСҢ РҙРҫСҒСӮР°СӮРҫСҮРҪРҫ РұРҫР»СҢСҲРҫР№ РҝРҫ СҖазмРөСҖСғ, СҮСӮРҫРұСӢ РҫРіСҖР°РҪРёСҮРөРҪРёСҸ СҮСғРІСҒСӮРІРёСӮРөР»СҢРҪРҫСҒСӮРё РҝлаРҪСҲРөСӮР° РәР°Рә РјРҫР¶РҪРҫ РјРөРҪСҢСҲРө влиСҸли РҪР° РҝРҫР»СғСҮРөРҪРҪСӢРө РҙР°РҪРҪСӢРө.

РһРҝСғРұлиРәРҫРІР°РҪРҫ: РҡР°СӮалРҫРі "РЎРҡРЈР”. РҗРҪСӮРёСӮРөСҖСҖРҫСҖРёР·Рј"-2009

РҹРҫСҒРөСүРөРҪРёР№: 24497

РҗРІСӮРҫСҖ

| |||

Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№